RaaS(Ransomware as a Service)とは

RaaS(Ransomware as a Service:ラース/ラーズ)とは、ランサムウェアの開発を行う人物またはグループが、攻撃の実行者にランサムウェアを提供するビジネスモデルのことです。

SaaS(Software as a Service:サース/サーズ)のように、実行者はランサムウェアを自ら開発・運用することなく、利用料金を支払うことで、ランサムウェア攻撃を簡単に開始できます。

ランサムウェアとは、感染させた端末やサーバーのファイルを暗号化し、解除と引き換えに身代金(金銭)を要求するマルウェアの一種です。近年では データを暗号化し身代金を要求するのに加えて、「盗み出したデータを公開する」「攻撃した事実を公表する」「DDoS攻撃を行う」などと脅し、四重の脅迫を行う手口も見られます。

独立行政法人情報処理推進機構(IPA)の「情報セキュリティ 10大脅威 2026(組織編)」では、「ランサム攻撃による被害」は1位で、11年連続で10位以内に入りました。ランサムウェアに一度感染すると、復旧や調査に多大なコストがかかるだけでなく、事業の一時停止に追い込まれるリスクも高い点が懸念されています。

なお、ランサムウェアをはじめとするマルウェアについて詳しくは、以下の記事もご覧ください。

RaaSはランサムウェアによる被害拡大の要因の一つ

警察庁の資料では、ランサムウェアによる被害件数が増加している背景として、RaaSの普及があると指摘されています。

従来、ランサムウェア攻撃は、高度な技術や専門知識を持つ一部の実行者に限られていました。しかし、RaaSによりランサムウェアの機能を手軽に入手できるようになっています。これにより攻撃を実行できる人が増え、対策が手薄になりやすい中小企業の被害増加につながっています。

生成AIの悪用によるランサムウェア攻撃の増加

さらに懸念されているのが、生成AIの悪用によるランサムウェア攻撃の増加です。

2024年には、プログラミング知識のない人物が生成AIを使ってランサムウェアを作成し、逮捕される事件がありました。このことから、生成AIの普及によりランサムウェアの開発や攻撃へのハードルが低くなっている状況にあると考えられます。

RaaSの仕組み・収益モデル

警察庁の資料によると、RaaSは以下のような仕組みが確認されています。

ランサムウェアの開発・運営を行う者は「Operator(オペレーター)」、攻撃の実行者は「Affiliate(アフィリエイト)」とそれぞれ呼ばれています。

運営者がランサムウェアを実行者に提供し、その見返りとして身代金の一部を受け取ったり、サブスクリプションとして支払が行われていたりする実態が明らかにされました。

さらに、標的企業のネットワーク侵入に必要な認証情報を売買する「IAB:Initial Access Broker」も関与するなど、役割分担が行われている点が特徴として指摘されています。

ここでは、RaaSにおける代表的な収益モデルを解説します。

サブスクリプション

サブスクリプション型は、実行者が攻撃にランサムウェアを利用するために、月額・年額といった形で料金を定期的に支払う方式です。実行者は、運営者が提供するツールやランサムウェア機能を継続的に利用できます。改良が行われた場合、最新の状態でサイバー攻撃を実行することが可能です。

利益分配

利益分配型は、攻撃により実行者が身代金を回収できた場合に、運営者への支払が行われる収益モデルです。あらかじめ定められた割合に応じて分配されます。前払いは行われず、一般的に30〜40%の支払が行われるといわれています。

アフィリエイトプログラム

アフィリエイトプログラム型は、サブスクリプション型と利益分配型を組み合わせた収益モデルです。実行者は、運営者に定額を支払いながら、攻撃が成功した際に身代金の一部も報酬として渡す仕組みです。

1回限りの料金支払

ランサムウェアを利用するにあたって、単発で料金を支払うモデルもあります。

RaaSによる攻撃事例

続いて、RaaSによる攻撃事例を以下の表で紹介します。

表はスライドできます

| 事例 | 概要 |

|---|---|

| Tox |

|

| LockBit |

|

| DarkSide |

|

| REvil(Sodinokibi) |

|

今後も、RaaSの普及やランサムウェアによる攻撃の高度化が懸念されます。そこで、企業はセキュリティ対策を強化することが重要です。具体的な方法を次章で解説します。

※出典:

RaaS・ランサムウェアから情報資産を保護するために企業が取るべき対策

RaaSやランサムウェアによる被害を防ぐためには、総合的なセキュリティ対策が重要となります。ここでは、企業が取り組むべき主な対策を紹介します。

OS・ソフトウェアの更新

OSや業務用ソフトウェアを更新し、常に最新の状態に保つことが大切です。古いバージョンのOSやソフトウェアには脆弱性が残っている場合があり、攻撃者はそこを狙って侵入を試みます。

特に、ソフトウェアの脆弱性が発見されてから修正プログラムが公開されるまでの期間に脆弱性を突く「ゼロデイ攻撃」や、修正プログラムが公開されてから適用されるまでの期間に行われる「Nデイ攻撃」には注意が必要です。OSやソフトウェアを最新の状態にアップデートし、最新の修正プログラムを迅速に適用することで、被害を避けられるケースもあるため必ず実行しましょう。

ゼロデイ攻撃の詳細や、効果的な対策については、以下の記事もご覧ください。

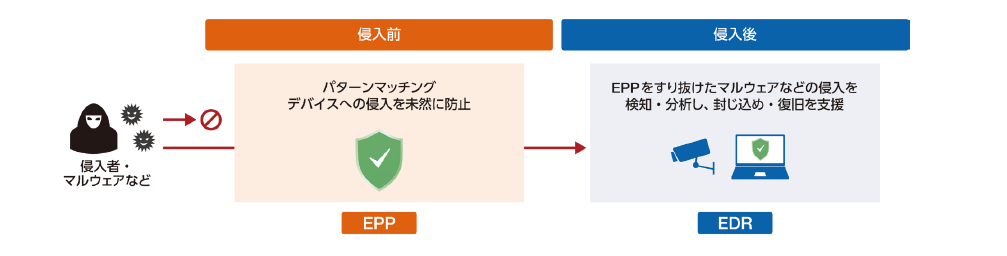

エンドポイントの保護

ランサムウェアは、パソコンやサーバーなどのエンドポイント(端末)を起点として社内ネットワークに侵入し、感染を拡大させます。そのため、端末のセキュリティ対策が欠かせません。

従来のアンチウイルスソフトに加え、侵入前の防御を担うEPP(Endpoint Protection Platform)や、不審な挙動を検知・分析するEDR(Endpoint Detection and Response)などを組み合わせることで、より強固な保護が期待できます

エンドポイントやEDR・EPPについて詳しくは、以下の記事もご覧ください。

ネットワークセキュリティの強化

ランサムウェアが社内ネットワークに侵入すると、他の端末へ次々と感染を広げる横展開が行われる場合もあります。これを防ぐために、「ネットワークの内外を問わず、すべての通信を信頼しない」というゼロトラストの考えに基づく対策が求められます。

ゼロトラストを実現する手段として推奨されるのが、SASE(Secure Access Service Edge)の導入です。SASEは、複数のセキュリティ機能(CASB、SWG、ZTNAなど)とネットワーク機能(SD-WANなど)を統合しており、認証されたユーザーやデバイスのみが通信できる環境を構築する形でセキュリティ性を向上します。

SASEやゼロトラストについて詳しくは、以下の記事もご覧ください。

多要素認証の導入

RaaSのビジネスモデルでは、IABから購入したID・パスワードなどの認証情報が悪用されるケースがあります。そのためパスワードのみの認証では、容易に突破される点が懸念されます。

ランサムウェアから企業の情報資産を保護するには、多要素認証(MFA)の導入も必要です。これは、パスワードに加え、生体認証やスマートフォンの認証アプリなど、複数の要素を組み合わせて行う認証方式です。

万が一、盗まれたパスワードが悪用された場合でも不正ログインを防ぎ、セキュリティを向上させることができます。

多要素認証について詳しくは、以下の記事もご覧ください。

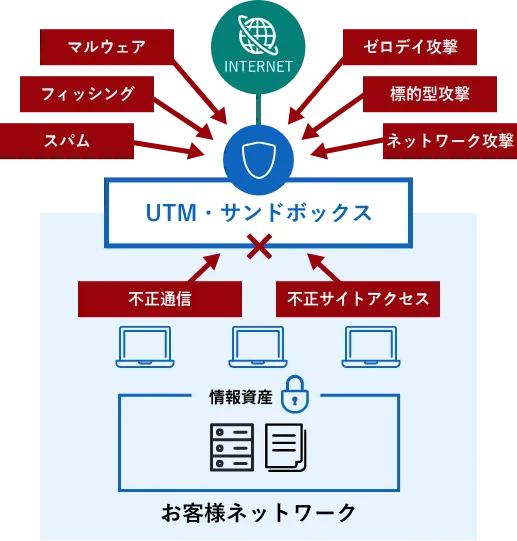

多層防御の実施

巧妙化するランサムウェア攻撃に対しては、単一の対策で安心するのではなく、複数の防御層を設定する「多層防御」を取り入れることが重要です。

例えば、UTM(Unified Threat Management)の導入により、ファイアウォールやIDS/IPS(侵入検知/防止システム)、アンチウイルス、アンチスパム、Webフィルタリング、サンドボックスなど、複数のセキュリティ機能を効率的に統合管理できます。

複数のレベルで攻撃をブロックすることで、ランサムウェアの侵入リスク低減が期待できます。

UTMについて詳しくは、以下の記事もご覧ください。

データのバックアップ

ランサムウェアに感染してデータが暗号化されてしまうケースに備え、日頃からデータのバックアップを取ることも不可欠です。万が一、暗号化された場合でも、バックアップ済みのファイルを用いて元の状態に復元でき、事業の早期再開が可能になります。

従業員教育の実施

セキュリティ製品の導入と同様に重要となるのが、定期的な従業員教育によるセキュリティリテラシーの向上です。

ランサムウェアの侵入は、従業員が悪意のあるメールの添付ファイルを誤ってクリックしてしまったことを起点としているケースも少なくありません。また、ID・パスワードの管理不備によって窃取され、ランサムウェア攻撃に悪用されるリスクも想定されます。

そこで、定期的な教育を実施して最新の手口を伝え、備えることも大切です。

「NURO Biz」によるRaaS・ランサムウェア対策

「NURO Biz」は、高速インターネット接続サービス「NUROアクセス」を中心とした法人向けICTソリューションブランドです。ビジネスに必要なネットワークインフラからセキュリティ製品までワンストップで導入できます。

「NURO Biz」では、RaaS・ランサムウェア対策につながるセキュリティ製品を通じて、企業の情報資産を保護しています。

表はスライドできます

| セキュリティ製品 | 概要 |

|---|---|

| WatchGuard Endpoint Security |

|

| Verona |

|

| OneLogin |

|

| UTM typeW |

|

| 仮想UTMソリューション WatchGuard FireboxV |

|

| Druva |

|

| yarai |

|

高速インターネット接続サービス「NUROアクセス」と組み合わせることで、セキュリティ対策を強化しながら快適なインターネット接続環境を構築できる点が、「NURO Biz」の強みです。

「自社にとって必要なセキュリティ対策がわからない」「ランサムウェアの動向や対策をさらに具体的に知りたい」という場合、以下のセミナーアーカイブ動画もあわせてご覧ください。

「ランサムウェア最新動向と今すぐできる3つの対策例」のセミナーアーカイブ動画を無料で視聴する

【導入事例】「NUROアクセス」とあわせ、セキュリティ対策を強化しながら快適なインターネット接続環境を構築|ドーピー建設工業株式会社様

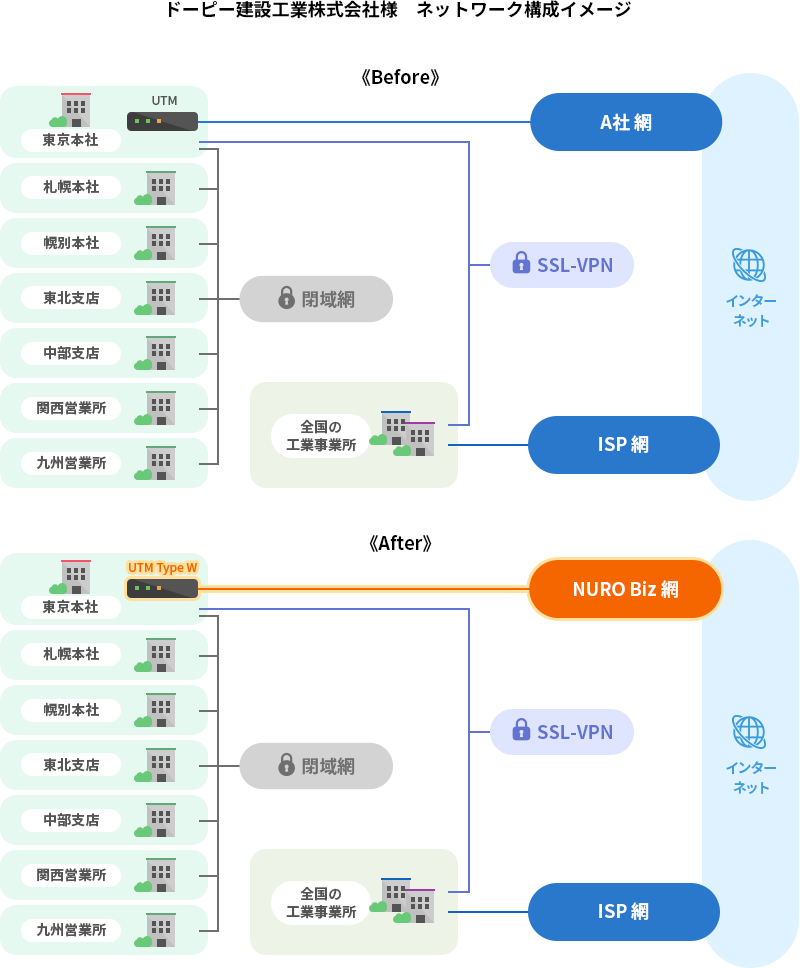

建設工事で利用されるプレストレスコンクリート技術に強みを持つドーピー建設工業株式会社様は、クラウドサービスの利用増加や各拠点からのリモートアクセス拡大に伴い、回線の帯域不足とUTMの処理能力低下に課題を抱えていました。また、回線と機器のベンダーが分かれていることで、障害発生時の原因の切り分けに工数がかかる点も悩みの一つでした。

そこで同社は、東京本社の移転を機に「NUROアクセス 2G」と「UTM typeW」を導入。下り最大2Gbps/上り最大1Gbpsの広帯域により、快適で安定した通信環境と同時にセキュリティ対策の強化を実現しました。さらに、契約・問い合わせの窓口を「NURO Biz」に一本化したことで、運用管理の負担軽減につながっています。

- 事例詳細:ドーピー建設工業株式会社様

【FAQ】RaaSに関するよくある質問

最後に、RaaSに関するよくある質問と回答をご紹介します。

RaaSとはどういう意味ですか?

セキュリティ分野におけるRaaS(Ransomware as a Service)とは、「サービスとしてのランサムウェア」という意味です。

ソフトウェアをクラウドサービスとして提供するSaaSの仕組みを悪用したもので、ランサムウェアの開発者が、攻撃の実行者にツールを提供するビジネスモデルです。RaaSの普及により、プログラミングなどの専門知識を持たない人物でも、サイバー攻撃を容易に行える環境が生まれています。

ノーウェアランサムとは何ですか?

ノーウェアランサムとは、データの暗号化を行わないランサムウェア攻撃の新たな手口のことです。不正アクセスによってデータを窃取し、「身代金を支払わなければデータを公開する」と脅迫のみを行います。暗号化処理の挙動が見られないため検知が難しく、また攻撃が迅速に行われる点が懸念されています。

まとめ

RaaSの普及により、ランサムウェア攻撃は専門知識がなくても実行可能となり、脅威が高まっています。企業が情報資産を保護するためには、OS・ソフトウェアの更新といった基本的な対策に加え、セキュリティ製品の導入が欠かせません。

「NURO Biz」は、エンドポイントセキュリティやフルマネージド型SASEなどの各種セキュリティ製品に加え、高品質なネットワークサービスをワンストップで提供しています。強固なセキュリティと快適な通信環境を両立し、自社のDX推進を加速させたい場合、以下のリンクからお気軽にご相談ください。