マルウェアとは

マルウェアとは、不正アクセスによる情報詐取やシステム破壊などを目的として攻撃を行うソフトウェアやコードの総称です。英語の「Malicious(悪意のある)Software(ソフトウェア)」を略して、「マルウェア」と呼ばれています。

マルウェアの種類一覧

マルウェアには、多様な種類があります。以下の表で、代表的な種類を見てみましょう。

表はスライドできます

| 種類 | 概要 |

|---|---|

| ウイルス | 他のファイルやプログラムに寄生し、実行されることで感染を広げ、システムの破壊や情報漏えいを引き起こす。 |

| ワーム | ファイルなどに寄生せず、自己増殖しながらネットワークを移動し、感染を広げる。 |

| トロイの木馬 | 正規のソフトウェアやファイルを装って侵入し、内部で不正な処理を行う。 |

| ランサムウェア | 端末やサーバー内のファイルを暗号化し、その解除と引き換えに金銭(身代金)を要求する。データ窃取や二重、三重、四重の恐喝を伴う手口が主流となっている。 |

| ファイルレスマルウェア | 正規のツールや機能を不正に利用し、攻撃を仕掛ける。メモリ上で動作し、実行ファイルを端末に保存しないため、アンチウイルスでの検知が難しい。 |

| スパイウェア | 端末に不正侵入し、ユーザーのID・パスワードや行動などを監視して、外部へ送信する。 |

| アドウェア | 不要な広告を強制的に表示して、何らかの利益を得ようとする。悪質なアドウェアは、個人情報の窃取などを行う。 |

近年、マルウェアの中でも特に深刻な脅威として挙げられるのがランサムウェアです。これは、感染した端末内のファイルを暗号化し、その解除と引き換えに金銭(身代金)を要求する攻撃手口を用います。近年は暗号化だけにとどまらず、データを盗み出して「公開する」「攻撃されたことを公開する」と脅すなど、二重、三重、四重の脅迫を行う手口が主流となっています。

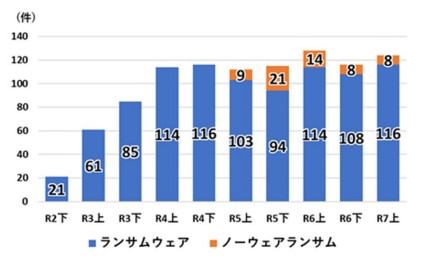

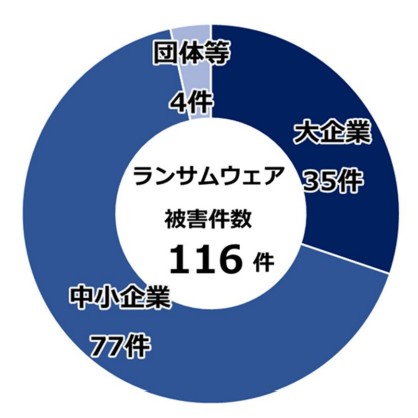

警察庁サイバー警察局の「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると、令和7年上半期のランサムウェア被害報告件数は116件で、令和4年下半期と並び最多となりました。

大企業よりも中小企業の方が被害件数は多いことから、企業規模を問わずマルウェアについて知識を深め、対策を進めることが重要といえます。

マルウェアの主な侵入経路・攻撃手法

マルウェアは、さまざまな経路から企業のネットワークや端末へ侵入します。ここでは、企業が注意すべき主な侵入経路・攻撃手法を解説します。

電子メールの添付ファイルと本文内リンク

業務利用している電子メールの添付ファイルや本文内に記載されたリンクを経由して、マルウェアに感染するケースが見られます。

例えば、トロイの木馬の一種であるEmotet(エモテット)は、取引先や関係者を装った電子メールに不正なファイルを添付し、それを開封させることで感染を拡大させる手口です。感染すると、メールアカウントやパスワード、過去のメール本文などの情報が詐取される恐れがあります。

実際にやりとりのある個人や企業になりすましたり、時事性の高い内容で公共機関を装ったりするなど、巧妙な手口が用いられる点が特徴です。そのため、攻撃メールと気づかずにメールを開封し、不正ファイルをダウンロードしてしまうケースも少なくありません。

悪意のあるWebサイト

攻撃者が意図的に作成または改ざんしたWebサイトにアクセスすることで、マルウェアが端末に侵入するケースもあります。

代表的な手法として挙げられるのが、ドライブバイダウンロードです。これは、Webサイトに不正なプログラムを仕込み、閲覧しただけでマルウェアを自動的にダウンロードさせる攻撃です。

一見すると不審な点が見当たらないため、利用者が気づかないまま閲覧を続けてしまう場合もあります。

USBメモリなど外部メモリ

USBメモリや外付けSSDなどの外部メモリを経由して、マルウェアが侵入するケースも少なくありません。

例えば、外部業者などが社内に持ち込んだUSBメモリがマルウェアに感染していた場合、それを社内端末に接続することで不正プログラムが実行され、オフライン環境でも感染が広がる危険性があります。

また、USBメモリの自動実行機能を悪用し、パソコンなどに接続することで感染する手口も存在します。WindowsやMacの古いOSを利用している場合、自動実行機能が有効化されている場合もあるため注意が必要です。OSを常に最新の状態に保つことが重要といえるでしょう。

ファイル共有ソフト

オンライン上で複数の利用者がデータをやり取りするファイル共有ソフトを通じて、正規ファイルに装った不正プログラムをダウンロードしてしまうケースもあります。

不正にアップロードされたファイルは、安全性が保証されていません。利用者が気づかないままマルウェアを実行し、感染を広げてしまうリスクがあります。

社内ネットワーク上でこれらのソフトが使用された場合、機密情報の漏えいにもつながるため、ファイル共有ソフトの利用を禁止するなどの対応が必要です。

マルウェア感染によるリスク

マルウェアに感染した場合、その影響は社内にとどまらず、取引先や顧客など社外にも及ぶ可能性があります。ここでは、企業が直面しやすい4つのリスクを解説します。

事業の一時停止

マルウェア感染によりデータが破壊されたり、業務システムが停止したりすると、事業活動の継続に深刻な影響を及ぼす可能性があります。

特にランサムウェアは、端末に保存されたファイルを暗号化し、ネットワーク全体に横展開するケースもあります。パソコンやサーバーが使用不能になることで、基幹業務や顧客対応が停止するなど、事業継続が困難になるリスクもあるでしょう。

独立行政法人情報処理推進機構(IPA)の「2024年度 中小企業における情報セキュリティ対策に関する実態調査-報告書-」によると、サイバー攻撃から復旧までに要した期間は、平均5.8日とされています。中には50日以上かかった企業もあることから、長期停止による大きな機会損失が生まれる可能性もあります。

個人情報・機密情報の漏えい

マルウェアに感染すると、社内に保管されている顧客情報や従業員情報、取引先データが外部に流出するリスクがあります。

攻撃者は、端末内のファイルやブラウザに保存された認証情報を盗み取り、不正アクセスを繰り返すことで情報を収集する流れです。近年では、情報を盗み出した上で公開を示唆する、二重、三重、四重型の脅迫も増えています。

個人情報や機密情報が漏えいした場合、関係者への通知や調査、再発防止策の実施が求められ、企業にとって大きな負担となるでしょう。

金銭的損失

マルウェアによる被害対応には、インシデントの調査費用、システム復旧費用、情報漏えいによる損害賠償など、多額のコストが発生するリスクもあります。

また、ランサムウェアの場合、暗号化解除と引き換えに身代金を要求されるケースもあります。しかし、支払ったとしても完全に復旧できる保証はないため、慎重な対応が重要です。

社会的信頼の低下

情報漏えいやシステム障害が発生すると、取引先や顧客、株主など関係者からの信頼が損なわれるリスクもあるでしょう。

特に個人情報や機密情報の流出は、企業イメージの低下やブランド価値の毀損につながり、取引停止や契約の見直しを招く可能性も否定できません。

一度失った信用を取り戻すには長い時間とコストを要するため、ブランドのイメージに大きなダメージを与える結果となってしまうでしょう。

マルウェア感染を防ぐためのセキュリティ対策

ここでは、企業がマルウェア感染を防ぐために必要なセキュリティ対策を紹介します。

OSの定期的なアップデート

マルウェア感染を防ぐには、OSやソフトウェアを最新の状態に保つことが重要です。

OSやソフトウェアには、脆弱性と呼ばれるプログラムの不具合や設計ミスが存在することがあります。攻撃者はこうした脆弱性を突いた攻撃を仕掛け、マルウェアを侵入させるケースが少なくありません。

脆弱性が発見されると、開発元からは修正プログラム(セキュリティパッチ)が提供されるのが一般的です。しかし、更新を適用していない端末は、攻撃者に狙われやすい状態となります。

また、ゼロデイ攻撃のように、修正プログラムが提供される前の脆弱性を狙う攻撃も珍しくありません。ゼロデイ攻撃に対しては、OSのアップデートだけでは十分とはいえず、端末内の不審な活動を検知するEDRや、隔離環境で不審なファイルを実行して挙動を分析するサンドボックス技術などを組み合わせ、未知の脅威を前提とした高度な対策が求められます。

セキュリティ製品の導入

マルウェア感染を防ぐためには、パソコンやサーバーといったエンドポイントを保護するセキュリティ製品の導入も欠かせません。

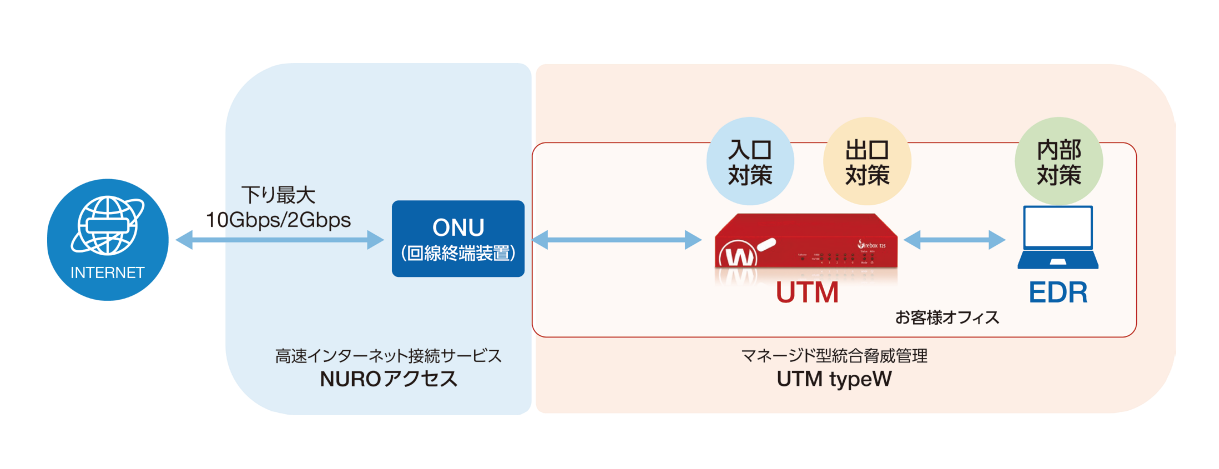

不正プログラムの検知・隔離に加え、近年はふるまい検知やランサムウェア対策など高度な機能を備える製品も見られます。さらに、ネットワーク上の不正通信を遮断するUTMやファイアウォールを組み合わせることで、入口・内部・出口の各ポイントで多層的な防御が可能になります。

エンドポイントやUTMなどについて詳しくは、以下の記事もチェックしてみてください。

ID・パスワードの徹底管理

弱いパスワードやアカウント情報の使い回しは、攻撃者に不正ログインの足掛かりを与えてしまう可能性があります。

そこで、多要素認証(MFA)の導入や、複雑なパスワードの設定、パスワードの使い回し禁止といった運用ルールを徹底することが重要です。アカウントの乗っ取りを防ぐことで、不正アクセスを通じたマルウェア拡散のリスクを抑制できるでしょう。

多要素認証(MFA)について詳しくは、以下の記事もぜひご覧ください。

運用ルールの策定・共有

マルウェアから企業の情報資産を守るために、運用ルールの策定・共有も欠かせません。

USBメモリの持ち込み制限や、外部サイトへのアクセスルール、メールの添付ファイルに関する取り扱い手順などについて、統一したセキュリティルールを策定する必要があります。ルールが明確でない場合、従業員が独自判断で行動してしまい、情報漏えいリスクが高まる可能性も考えられます。

そこで、策定したルールを文書化し、社内に浸透させることが重要です。また、業務内容やIT環境の変化に合わせて、ルールを見直して更新を行う作業も求められます。

情報セキュリティ教育の実施

従業員がセキュリティリスクを正しく理解し、日常業務で適切な行動を取れるようにするためには、定期的な情報セキュリティ教育の実施が不可欠です。

マルウェア感染は、従業員が不審なメールの添付ファイルやURLなどを思わずクリックしてしまうことをきっかけに発生するケースも見られます。

攻撃メールの特徴や、不審なファイル・URLの見分け方、マルウェア感染が疑われる場合の初動対応など、実務に直結する内容を共有しておくことで、被害拡大の防止につながると期待できます。

マルウェア感染後の対処法

マルウェア感染が疑われる場合、迅速かつ適切な初動対応が重要です。誤った対応を行うと、ネットワーク内で感染が拡大したり、証拠となるログが失われたりするなど、被害が深刻化する恐れがあります。

ここでは、企業がマルウェア感染発生時に取るべき主な対処法を解説します。

感染したパソコンをネットワークから遮断

まずは、LANケーブルの取り外しやWi-Fiの無効化などにより、マルウェア感染が疑われる端末をネットワークから切り離すことが大切です。マルウェア感染が疑われる端末をそのままネットワークに接続し続けると、組織内の他の端末やサーバーへ感染が広がる恐れがあるためです。

特にランサムウェアといったマルウェアは、社内ネットワークを横展開しやすいため、迅速な隔離が被害拡大の防止につながります。

マルウェアの駆除

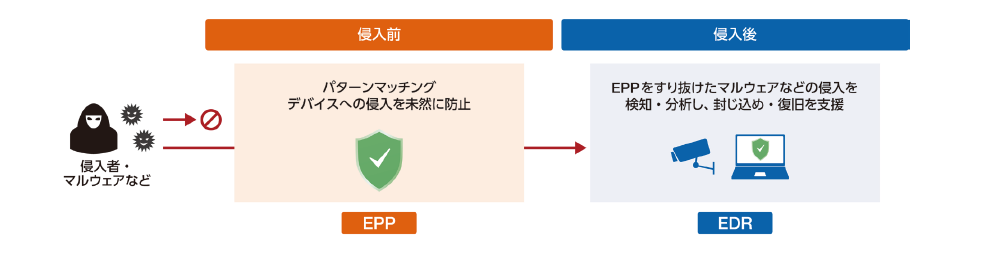

端末の隔離後、EDR/EPPなどのセキュリティツールを使用して、マルウェアの検知・駆除を行います。

EDR(Endpoint Detection and Response)とは、エンドポイントに対するセキュリティ対策を提供するソリューションです。対するEPP(Endpoint Protection Platform)は、エンドポイント内に侵入しようとするマルウェアを検知し、感染や攻撃の実行を未然に防ぐセキュリティ対策です。

EPPは侵入前に防御を行い、EDRは侵入後に検知・対応を行う点が大きな違いとなります。

こうしたセキュリティ製品を用いて、該当の端末だけでなく、ネットワークに接続しているすべての端末をスキャンし、慎重に調査して駆除していく必要があります。

EDR/EPPについて詳しくは、以下の記事もぜひご覧ください。

侵入ルートの特定

マルウェアの駆除と並行し、侵入ルートの特定を行い、再発防止策を講じる必要もあります。電子メールの添付ファイルや本文内のリンク、脆弱性を悪用した攻撃、USBメモリの利用など、想定される経路をログ情報と照合しながら分析していきます。

侵入原因が特定できなければ同様の攻撃が繰り返されるリスクがあるため、原因を明確にすることがポイントです。

パソコンの初期化

EDR/EPPなどのセキュリティ製品による完全な駆除・復旧が難しい場合には、駆除・復旧作業後の最終手段として、パソコンの初期化が最も確実な方法の一つです。必要なアプリケーションの再インストールや、最新のセキュリティパッチ適用、セキュリティ設定の見直しも併せて実施することで、安全な環境の再構築を図ることができます。

企業が知っておきたいセキュリティ対策の失敗ケース

セキュリティ対策は、「ウイルス対策ソフトを導入する」「VPNを使用する」といった単体の施策では万全とはいえません。実際には、誤った思い込みや不十分な運用により、意図せずセキュリティホールを生んでしまうケースも見られます。

ここでは企業が陥りやすい3つの失敗ケースを紹介し、同じ落とし穴にハマらないためのポイントを解説します。

失敗ケース1.マルウェア対策を行えば情報漏えいは起こらない

情報漏えいの原因は、サイバー攻撃によるマルウェア感染だけではなく、従業員による誤送信・誤操作などのヒューマンエラーも多くの割合を占めています。

例えば、「宛先を誤ってメールを送信してしまう」「本来添付すべきでないファイルを送ってしまった」といった事例は、実際に発生しています。こうしたヒューマンエラーは、どれだけアンチウイルスソフトを導入していても防ぎきれません。

そこで、メール誤送信を防ぐ仕組みや、添付ファイルの分離・削除、送信前チェックなど、運用面での対策も検討しておく必要があるでしょう。

失敗ケース2.VPNの導入で安全なテレワーク環境が整備できる

「テレワークではVPNを使えば安全」という認識も、よくある誤解の一つです。VPNは通信の安全性を高める一方で、速度低下や接続作業の煩わしさから、従業員がVPNをOFFにしたまま業務を続けてしまうケースも少なくありません。

VPNがOFFの状態では、安全性が担保されないWi-Fiへ接続することになり、攻撃者に狙われやすくなります。

従業員の操作に依存するVPNだけでは不十分な場合もあるため、セキュリティとネットワークの機能を統合したクラウドプラットフォームへ接続する、SASEのようなゼロトラスト型の仕組みの導入も有効です。

SASEについて、以下の記事で詳しく解説しています。

失敗ケース3.セキュリティ製品を導入するだけで安心

セキュリティ製品は、導入して終わりではありません。日々の運用が特に重要です。例えば、以下のようなケースでは、製品を入れていても十分な効果が発揮されない可能性があります。

- ルール設定が初期状態のままになっている

- 脅威の検知ログを確認していない

- アップデートやパッチを適用していない

- 従業員向けの情報セキュリティ教育が行われていない

特に、従来のパターン検知では、未知の脅威を防ぐことができない場合もあります。複数のセキュリティ製品を組み合わせ、運用体制を含めた体制の継続的な改善活動が不可欠となるでしょう。

このような失敗ケースをまとめた資料は、以下から無料でダウンロードできます。自社のセキュリティ対策を見直す際に、ぜひ参考にしてみてください。

30秒で入力完了!「知らないとハマる、セキュリティ対策の落とし穴」の資料を無料でダウンロードする

NURO Bizのセキュリティソリューションでマルウェアから企業の情報資産を保護

ソニービズネットワークス株式会社の「NURO Biz」は、高速インターネット接続サービス「NUROアクセス」とセキュリティソリューションを同時に導入できる法人向けブランドです。

マルウェアから企業の情報資産を保護するセキュリティソリューションとして、以下の製品を提供しています。

表はスライドできます

| セキュリティサービス | 特長 |

|---|---|

| WatchGuard Endpoint Security |

|

| UTM typeW |

|

| 仮想UTMソリューション WatchGuard FireboxV |

|

| OneLogin |

|

例えば、UTMとEDRの導入により入口・出口・内部のセキュリティ対策を強化しながら、「NUROアクセス」と組み合わせることで、快適なインターネット接続環境を構築できるでしょう。

「マルウェア感染を防ぎたい」「同時にインターネット接続環境も見直したい」といったお悩みがある場合、以下のリンクもぜひチェックしてみてください。

【導入事例】クラウドファーストのICTインフラを実現|ラクスル株式会社様

印刷・物流・広告など複数の事業を展開するラクスル株式会社では、事業成長に伴いネットワーク基盤の強化と、セキュリティレベルの向上が課題となっていました。VPN接続の不安定さや、拠点間・クラウド間における通信の遅延に加え、セキュリティにも配慮した全社的なテレワーク対応も急務となっていたといいます。

そこで同社は「NUROアクセス 2G」や高セキュリティな「NURO閉域アクセス」、ID管理の効率化とセキュリティ強化を実現するクラウド型ID管理・シングルサインオンサービス「OneLogin」などを組み合わせてNURO Bizを導入。安定した通信環境を構築するとともに、クラウドサービスを活用した安全なテレワーク環境への移行を短期間で実現しました。

- 事例詳細:ラクスル株式会社様

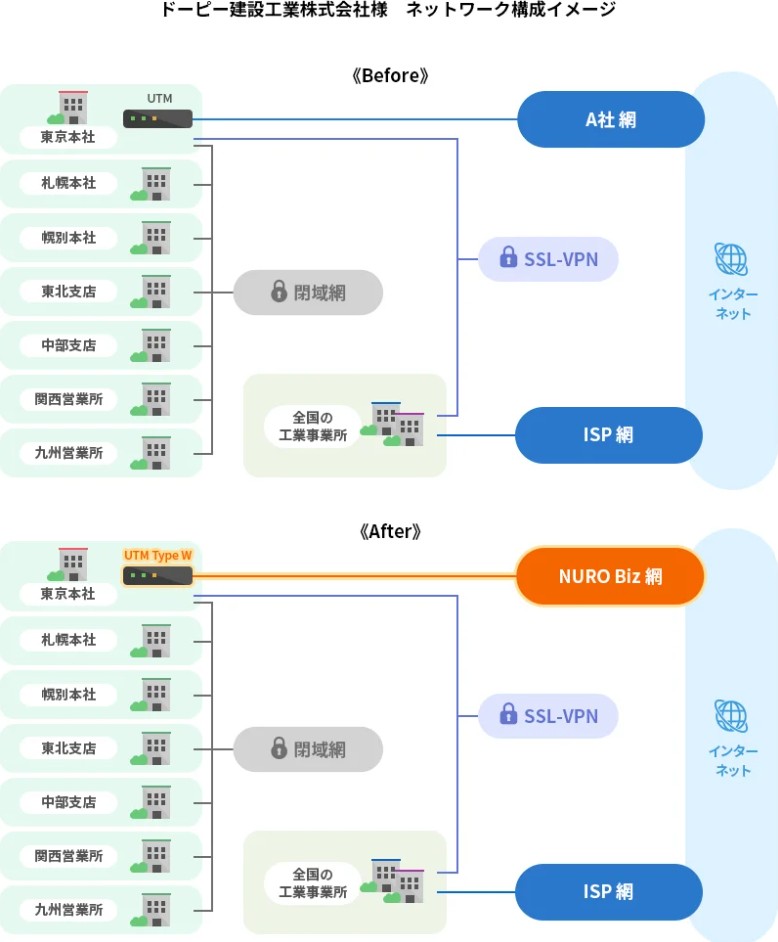

【導入事例】建設業のDXを促進|ドーピー建設工業株式会社様

全国に拠点を展開するドーピー建設工業株式会社では、クラウドサービスの利用やリモートアクセスの増加により、通信の帯域不足やセキュリティ運用の負担が顕在化していました。セキュリティ重視のネットワークを構成したいものの、当時利用していたUTMのオプション費用が高額のため、工事作業所で必要だったSSL-VPNの利用が難しいという課題に直面していたそうです。

同社はこうした課題の解決に向け、インターネット回線を「NUROアクセス 2G」へ刷新し、「UTM typeW」を導入。高速回線の導入に加え、「UTM typeW」ではSSL-VPNを100アカウントまで追加コスト不要で利用でき、利便性とセキュリティ強化の両立を実現しています。さらに、「UTM typeW」はマネージド型サービスのため、機器の設定や運用・保守まで一括して任せることができ、運用負担の軽減にもつながっています。

- 事例詳細:ドーピー建設工業株式会社様

マルウェアに関するよくある質問

マルウェアに関するよくある質問と回答を紹介します。

マルウェア感染を防ぐためにはどうすればいいですか?

マルウェア感染を効果的に防ぐためには、セキュリティ製品の導入や運用ルールの策定・共有、従業員教育を組み合わせた対策が重要です。

具体的には、OSやソフトウェアを最新の状態に保ち、アンチマルウェア製品やファイアウォール、UTMなどのセキュリティ製品を導入しましょう。ID・パスワード管理の徹底や不審なメール・URLへの注意喚起など、日常業務に即した運用ルールと教育を行うことで、感染リスクの低減が期待できます。

マルウェアに感染しているかどうかを確認する方法は?

マルウェア感染の有無を確認するには、セキュリティソフトのスキャン機能を活用する方法が一般的です。EPPなどのセキュリティ製品に搭載されたフルスキャンを実行することで、不正なプログラムや不審な挙動の検知を行います。

マルウェアを除去する方法は?

マルウェアを除去するには、セキュリティソフトを使用して検知・駆除を行う方法が基本です。EDRなどのスキャン機能を活用し、検出された不正プログラムを隔離・削除します。

完全な駆除が難しい場合や、被害が広範囲に及んでいる場合は、端末の初期化や専門業者への相談も検討しましょう。また、感染拡大を防ぐために、除去作業はネットワークから遮断した状態で行うことが重要です。

まとめ

マルウェアは、メール添付や不正サイトなど多様な経路から侵入し、業務停止や情報漏えい、金銭的損失を招く恐れがあります。被害を防ぐには、OSの更新やセキュリティ製品の導入に加え、運用ルールと教育を組み合わせた対策が必要です。

「自社に必要なセキュリティ製品がわからない」「効果的なマルウェア対策を行いたい」「インターネット接続環境も同時に見直したい」といったご要望がある場合、ソニービズネットワークス株式会社にご相談ください。エンドポイントを保護するセキュリティソリューションやUTM関連ソリューション、クラウド型ID管理・シングルサインオンサービスなど、多様な製品をご用意しています。

詳しくは、以下のリンクもぜひご覧ください。