セキュリティグループの関連リソースタブが一般提供開始

2/4にセキュリティグループ向け [関連リソース] タブの一般提供が開始されました。

この新機能により、特定のセキュリティグループに依存するすべてのリソースを一元的に確認できるため、設定変更前に複数サービスを手動で確認する手間がなくなります。

関連リソースタブで何が変わるのか

今回のアップデートにより、セキュリティグループの画面から「関連リソース」タブを確認することで、以下の情報を一元的に把握できるようになりました。

- 関連付けられているEC2インスタンス

- ネットワークインターフェース(ENI)

- セキュリティグループを利用している関連リソース

これにより、これまで分散して確認していた情報を、1画面で直感的に把握することができます。

実務での活用シーン

この機能は、日々の運用において特に以下のような場面で効果を発揮します。

1. セキュリティグループの削除・整理

不要と思われるセキュリティグループが本当に未使用かを即座に確認でき、誤削除による障害リスクを低減できます。

2. 変更時の影響調査

ポート開放やルール変更時に、どのリソースへ影響が及ぶかを事前に把握できるようになります。

3. 障害対応の迅速化

通信トラブル発生時に、関連するリソースをすぐに特定できるため、調査時間の短縮につながります。

4. セキュリティ監査・棚卸し

定期的な構成見直しや監査対応において、依存関係の可視化は大きな助けとなります。

デフォルトのセキュリティグループのルールを削除しよう

このアップデートを活用して、ぜひ一度確認していただきたいのが「デフォルトのセキュリティグループ」の設定です。

みなさんがご利用のAWS環境にはデフォルトのセキュリティグループがあることをご存じでしょうか。

デフォルトのセキュリティグループはVPC作成時に自動で作成されるセキュリティグループとなり、削除することができません。

また、デフォルトのセキュリティグループは、同じセキュリティグループに関連付けられたリソース間の通信が許可されています。

意図しない通信を許可してしまうリスクがあるため、AWSのベストプラクティスではデフォルトのセキュリティグループを利用しないことが推奨されています。

[EC2.2] VPC のデフォルトのセキュリティグループでは、インバウンドトラフィックまたはアウトバウンドトラフィックを許可しないようにすることをお勧めします

そのため、もし誤ってリソースに関連付けてもトラフィックを通さないように、下記手順を参照のうえ、ルールは削除しておきましょう。

1.Amazon EC2 コンソールにサインインします。

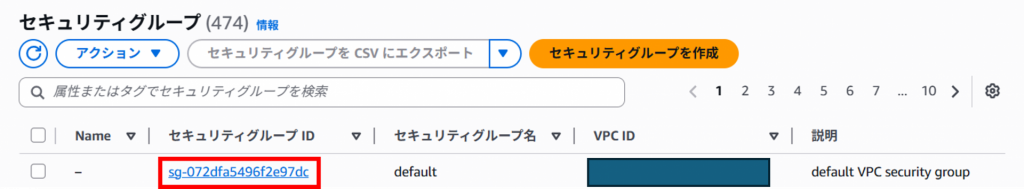

2.左のナビゲーションペインより[セキュリティグループ]をクリックします。

3.セキュリティグループ名[default]、説明[default VPC security group]のセキュリティグループをクリックします。

4.[関連リソース]タブをクリックし、関連するリソースがないことを確認します。

※もし、関連するリソースがあった場合、別のセキュリティグループに変更してください。

5.[インバウンドルール]タブをクリックし、[インバウンドのルールを編集]をクリックします。

6.ルールの[削除]をクリックし、設定しているルールをすべて削除して[ルールを保存]をクリックします。

7.[アウトバウンドルール]タブをクリックし、[アウトバウンドのルールを編集]をクリックします。

8.ルールの[削除]をクリックし、設定しているルールをすべて削除して[ルールを保存]をクリックします。

これでもし誤ってリソースに関連付けてもトラフィックはすべて破棄されるので、デフォルトのセキュリティグループの誤使用によるセキュリティ事故を防ぐことができます。

まとめ

今回のアップデートは、セキュリティグループの「どこで使われているか分からない」という問題を解決し、セキュリティグループの変更・削除時の影響調査が容易になり、安全かつ効率的なAWS運用につながるアップデートと言えます。

また、未使用のセキュリティグループの整理や、意図しない設定変更の防止にも役立つため、セキュリティ強化の観点からも非常に有用な機能です。

この機会にセキュリティグループの整理やルール設定を見直してみてはいかがでしょうか。