ピックアップ情報について

AWS Client VPNのクライアントルート強制によるリモートアクセスセキュリティが強化された件について

4/28にAWS Client VPNにて変更されたネットワークルート設定が検出されると、ルートが自動的に元の構成に復元される新機能が発表されました。

この機能によりユーザのデバイスルーティングテーブルが継続的に追跡され、構成した設定に従ってアウトバウンドトラフィックがVPNトンネル経由で送信されることが保証されます。

実際に確認してみた

ルートが自動的に元の構成に戻るとはどういうこと?と思ったので、実際に確認してみました。

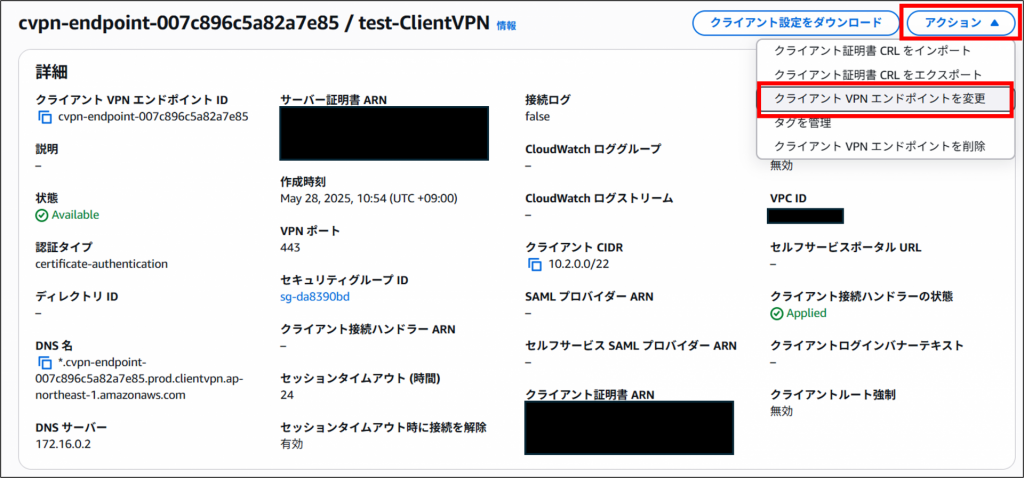

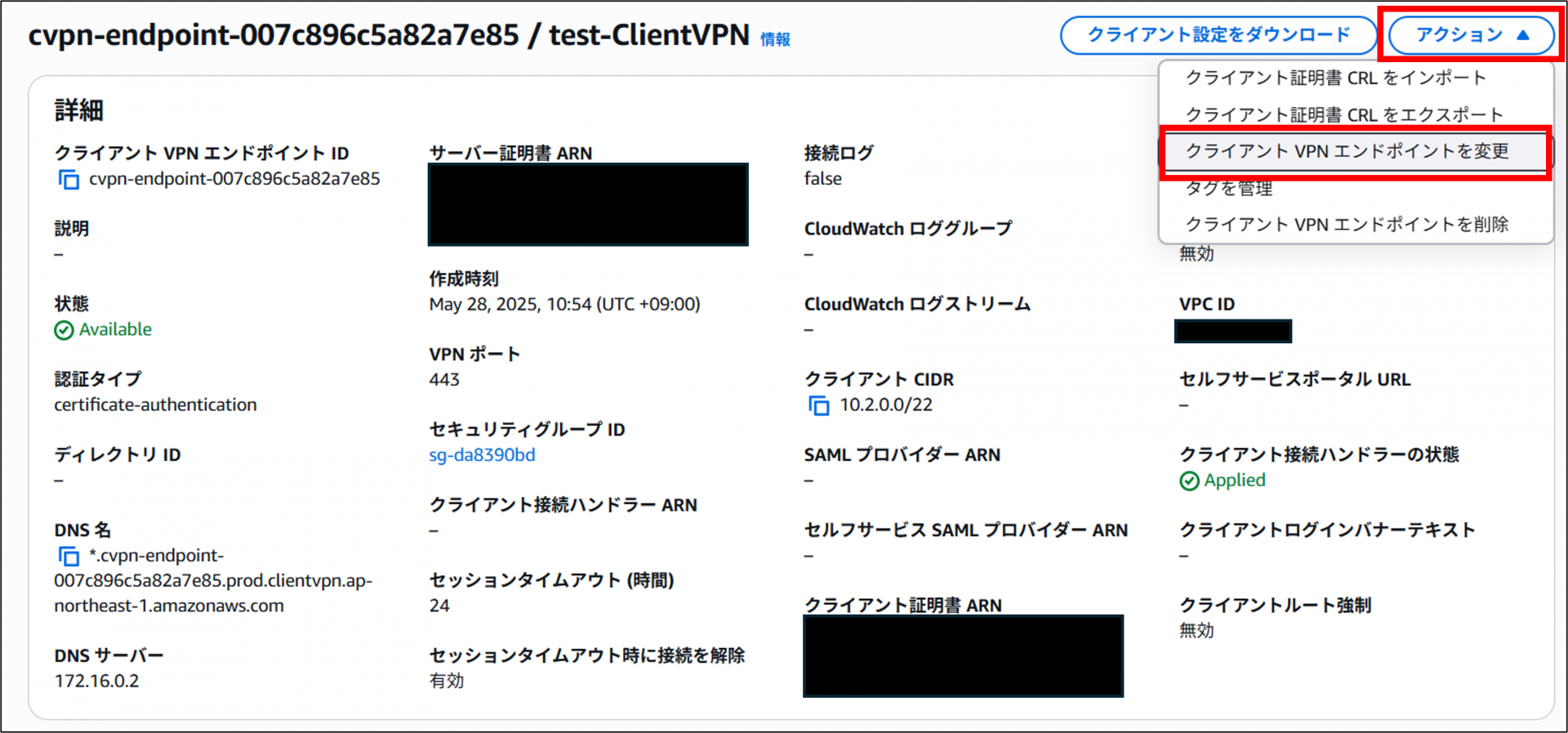

クライアントVPNエンドポイントの詳細画面を確認すると「クライアントルート強制」という項目があります。これは今回のアップデートにより追加されたものとなります。

デフォルトでは無効になっているため、これを有効にします。

①[アクション]より[クライアントVPNエンドポイントを変更]をクリックします。

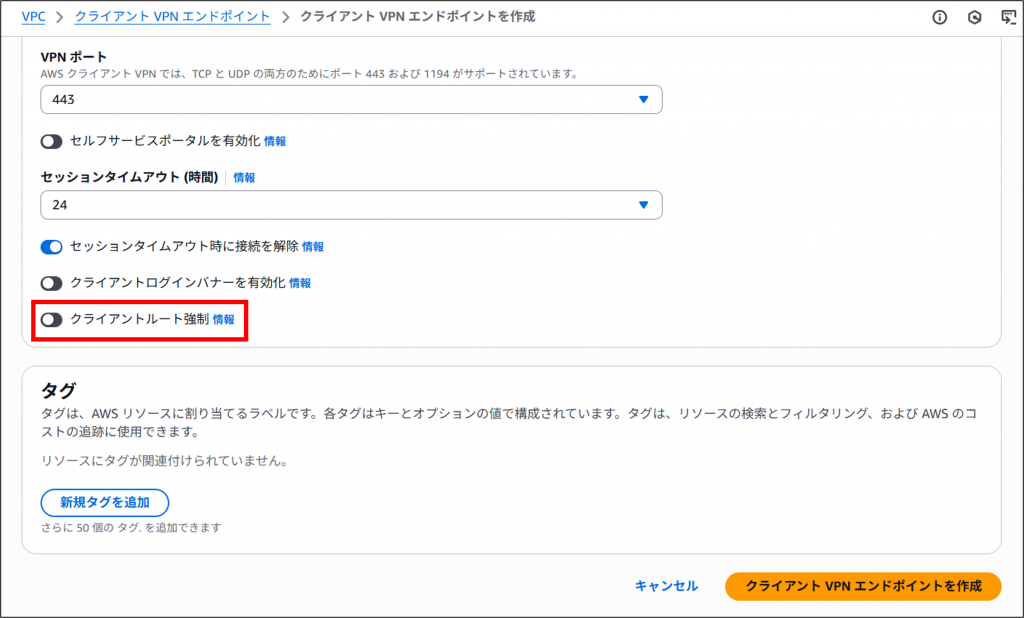

②変更画面下部の[クライアントルート強制]を有効にして[クライアントVPNエンドポイントを変更]をクリックします。

なお、クライアントVPNエンドポイント作成時にもクライアントルート強制の項目が追加されているため、有効にして作成することも可能です。

クライアントVPN接続後に接続元のクライアント端末にて現在のルートテーブルを確認してみました。

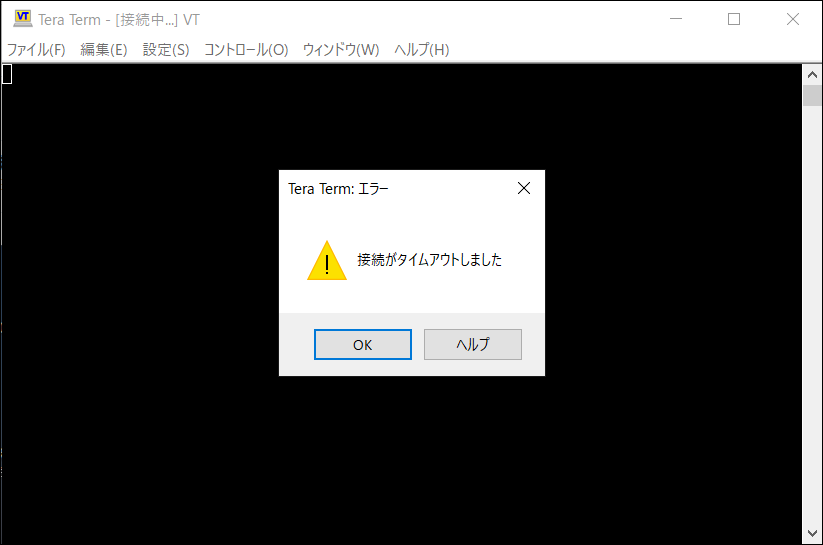

試しに[172.16.197.74]宛ての通信は[1.1.1.1]に送るようルートを追加してみましたが、ルートテーブルを確認しても追加されませんでした。

ちなみに[172.16.197.74]はEC2インスタンスとなり、ルート追加後も正常に接続はできました。

これは「クライアントルート強制」を有効にして、変更されたネットワークルート設定が検出されたためにルートが自動的に元の構成に復元されたってことでいいんでしょうか。

ちょっと自信が持てないので、念のため「クライアントルート強制」を無効にした上で、再度ルートを追加したところ、ルートが追加されEC2インスタンスへの接続もできなくなりました。

確かに「クライアントルート強制」を有効にするとクライアント側で設定変更したとしても設定が元に戻るようです。

これならユーザが勝手にルートを変更しようとしても変更できないようにすることができます。

ユーザが勝手に設定変更できてしまう環境なのはシステム管理者からしたら困りものですよね。

そのため、接続の整合性を維持するためにもこの機能はありがたいと思います。

スプリットトンネル機能について

上記ではVPNトンネル経由で通信されることが保証される機能となりますが、中にはVPNを通さずに直接接続したい通信もあると思います。

特にインターネット接続を行なうにあたり、下記AWSドキュメントにも記載の通り、ルートや認証ルールの追加を行ないVPN経由でインターネット接続を行なう必要がありましたが、スプリットトンネル機能を利用することでVPNを通さずにインターネット接続が可能になります。

AWS Client VPN>インターネットへのアクセスを提供する

手順としてはルート強制と同様に[アクション]より[クライアントVPNエンドポイントを変更]から変更画面の[スプリットトンネルを有効化]を有効にして[クライアントVPNエンドポイントを変更]をクリックします。

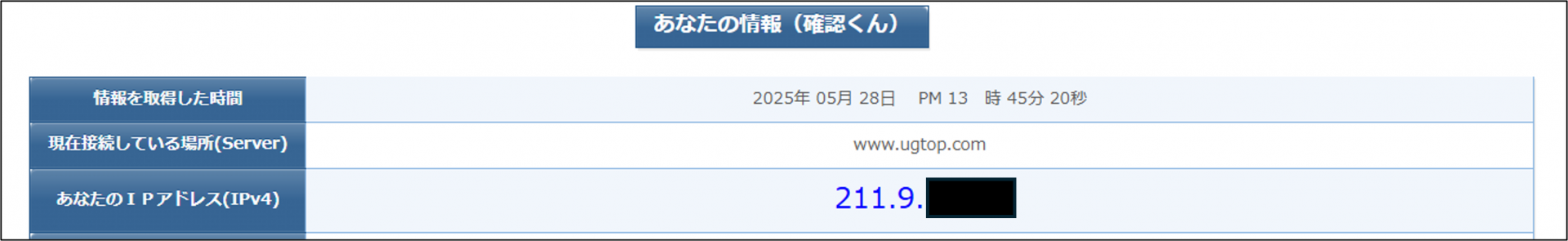

クライアントVPN接続後に接続元のクライアント端末にてインターネットに接続したところ、正常に接続できました。また、接続元のグローバルIPアドレスを確認したところ、VPNを経由せずに接続されていることを確認しました。

これならルートや認証ルールに[0.0.0.0/0]を追加する必要はなく、VPNを経由せずにインターネットに接続することが可能です。

まとめ

コロナ禍以降、自宅などでクライアント端末からVPN接続して社内ネットワークやクラウド環境にアクセスすることが当たり前になりましたが、VPNを通さないといけない通信、通さなくてもいい通信など、システム管理者の管理が煩雑になることもあります。

そんな中、ルート強制やスプリットトンネルは、VPN経由の通信を柔軟に制御するための重要な機能です。ルート強制では管理者が指定した経路をクライアント側で厳密に適用させることができ、スプリットトンネルでは必要な通信のみをVPN経由に限定し、不要なトラフィックは直接インターネットへ流すことが可能です。

これらの機能を正しく活用することで、VPN環境のセキュリティを確保しつつ、ネットワークの効率化やユーザ体験の向上に繋げることができますので、是非活用いただければと思います。

4月のアップデート一覧

4/1【Amazon VPC Route Server】VPC Route Serverの⼀般提供開始

AWS は、VPC 内で仮想アプライアンス間の動的ルーティングを簡素化する「VPC Route Server」を一般提供しました。これにより、BGP を使用してルート情報を動的に更新し、オーバーレイネットワークやカスタムスクリプトが不要になります。東京を含む複数リージョンで利用可能です。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-vpc-route-server/

4/1【Amazon Linux 2023】第7四半期アップデート AL2023.7の⼀般提供を開始

Amazon Linux AL2023.7 では、GNOME 47 ベースのグラフィカルデスクトップや、カーネル 6.12 の新機能、OpenSSL 3.2.2 へのアップグレードが導入されました。リモートデスクトップへのシームレスな接続や、生産性向上を支援する軽量デスクトップ環境を提供します。さらに、gcc14 などの新パッケージも利用可能です。

4/2【Amazon RDS Proxy】Amazon Aurora PostgreSQLおよびAmazon RDS for PostgreSQLへの接続でTLS 1.3をサポート

Amazon RDS Proxy が Aurora PostgreSQL および RDS for PostgreSQL への接続に TLS 1.3 をサポートするようになりました。TLS 1.3 は強力な暗号化とシンプルなハンドシェイクで、接続のセキュリティが向上します。RDS Proxy は可用性の高いフルマネージドなデータベースプロキシとして、スケーラビリティや回復性の向上に貢献します。

4/2【Amazon CloudWatch Logs】最⼤ログイベントサイズが 1 MBに拡⼤

Amazon CloudWatch Logs のログイベントサイズ制限が従来の 256 KB から 1 MB に引き上げられました。これにより、大規模なログデータの取得が可能になり、トラブルシューティングやセキュリティ監査機能が向上します。この変更はすべての CloudWatch Logs 対応リージョンで自動的に適用されます。

4/3【Amazon RDS for PostgreSQL】延⻑サポートマイナーバージョン 11.22-rds.20250220 , 12.22-rds.20250220 を発表

Amazon RDS for PostgreSQL の延長サポート向けマイナーバージョン 11.22-rds.20250220 と 12.22-rds.20250220 が発表され、既知のセキュリティ脆弱性やバグの修正が含まれています。延長サポートを利用すると、最大 3 年間メジャーバージョンへのアップグレードを延期できます。さらに、自動マイナーバージョンアップグレードやブルー/グリーンデプロイの利用も可能です。

4/4【Amazon SES】メール送信時の添付ファイル機能を追加

Amazon SES で、簡易送信 v2 API によるメール送信時に PDF などの添付ファイルやインライン画像を追加できる機能がサポートされました。これにより、MIME メッセージの構築を気にせずに、より豊富なコンテンツのメールを簡単に送信できます。SES での添付ファイル送信は、すべてのリージョンで利用可能です。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-ses-attachments-sending-apis/

4/4【Amazon RDS Custom for SQL Server】SQL Server 2019 の最新マイナーバージョン(15.0.4430.1)が利⽤可能に

Amazon RDS Custom for SQL Server で、SQL Server 2019 のマイナーバージョン CU32 がサポートされました。性能改善とバグ修正が含まれ、全エディションで利用可能です。アップグレードはコンソールや CLI から簡単に行え、すべての商用リージョンで提供されています。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-rds-custom-sql-server-version-2019/

4/7【Amazon FSx for NetApp ONTAP】ONTAP Autonomous Ransomware Protection (ARP) をサポート

Amazon FSx for NetApp ONTAP で、NetApp ONTAP の自律型ランサムウェア対策 (ARP) がサポートされました。ARP は疑わしいアクティビティを検知すると自動スナップショットを作成し、データ保護を強化します。ARP は追加料金なしで、すべてのリージョンで利用可能です。

4/9【AWS Well-Architected Tool】アップデートされた Well-Architected Framework を参照可能に

Well-Architected フレームワークの最新版が Well-Architected Tool で利用可能になり、78 件のベストプラクティスが更新されました。特に信頼性の柱で14件の重要な改善が行われています。これにより、安全でスケーラブルかつ持続可能なワークロード構築がさらに支援されます。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/new-guidance-well-architected-tool/

4/9【Amazon Aurora PostgreSQL】最新バージョン 16.8、15.12、14.17、13.20 をサポート

Amazon Aurora PostgreSQL 互換エディションが、PostgreSQL バージョン16.8、15.12、14.17、13.20をサポート開始しました。これにはコミュニティの改善やバグ修正、Aurora固有の機能強化が含まれます。利用は中国リージョンを除くすべての商用リージョンとAWS GovCloudで可能です。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-aurora-postgresql-versions/

4/9【Amazon RDS for Oracle】R6id および M6id インスタンスをサポート

Amazon RDS for Oracle が、R6id と M6id インスタンスをサポートし、最大7.6TBの高速ローカルNVMeストレージを利用可能になりました。これにより、一時テーブルスペースやスマートフラッシュキャッシュをローカルストレージに配置でき、処理速度とスループットが向上します。Oracle Enterprise Edition ライセンス利用者は、これらの機能でデータベースの読み取り性能を改善できます。

4/10【Amazon RDS for SQL Server】SQL Server 2019 と 2022 の新しいマイナーバージョンをサポート

Amazon RDS for SQL Server で、SQL Server 2019(CU32)と2022(CU18)の新しいマイナーバージョンがサポートされ、パフォーマンス改善とバグ修正が含まれています。全エディションで利用可能で、AWSコンソールやCLIで簡単にアップグレードできます。この更新はすべてのAWSリージョンで提供されています。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-rds-sql-server-2019-2022/

4/10【AWS Compute Optimizer】57 種類の新しい EC2 インスタンスタイプに対応

AWS Compute Optimizerが57種類の新しいEC2インスタンスタイプ(最新の高速コンピューティングやストレージ最適化、ハイメモリなど)をサポートしました。これにより、より幅広いインスタンスでコストと性能の最適化が可能になります。新機能は中国・GovCloud以外の全AWSリージョンで利用できます。

4/10【Amazon S3】Express One Zone ストレージクラスの料⾦値下げ

Amazon S3 Express One Zoneのストレージ料金が最大31%、PUTリクエストが55%、GETリクエストが85%引き下げられました。データアップロードと取得の料金も60%削減され、より低コストで高速アクセスが可能です。このストレージクラスは単一AZで低レイテンシーの高性能アクセスを提供します。

4/15【Amazon EC2】M8g インスタンスが東京リージョンで利⽤可能に

Amazon EC2 M8gインスタンスが東京リージョンで利用可能になり、AWS Graviton4プロセッサ搭載で最大30%の性能向上を実現します。一般用途のアプリケーションサーバーやゲームサーバーに適し、最大3倍のvCPUとメモリを備えています。AWS Nitro Systemによりパフォーマンスとセキュリティも強化されています。

4/17【AWS Lambda】プライベートリンクを介した IPv6 接続が可能に

AWS Lambda が IPv6 専用およびデュアルスタックの PrivateLink VPCエンドポイントをサポートし、パブリックインターネットを経由せずにLambda APIへアクセス可能になりました。これにより、IPv6対応VPCから安全かつ効率的にLambda関数を呼び出せます。全リージョンで利用可能です。

4/22【Amazon EC2】⼤阪、ロンドン、ハイデラバードリージョンで R7gd インスタンスが利⽤可能に

Amazon EC2 R7gdインスタンスが欧州(ロンドン)とアジアパシフィック(ハイデラバード、大阪)で利用可能になりました。最大3.8TBのローカルNVMe SSDとGraviton3プロセッサを搭載し、高速・低レイテンシーのメモリ集約型ワークロードに最適です。従来型より45%高速かつエネルギー効率も優れています。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-ec2-r7gd-instances-additional-regions/

4/22【Amazon EBS】スナップショットのコピーに対する追加のリソースレベル権限をサポート開始

Amazon EBSは、スナップショットのコピーに対してより詳細なリソースレベルのアクセス許可をサポートしました。これにより、リージョンやアカウント間でのスナップショットのコピー権限を細かく制御できます。IAMポリシーでは、6つのEC2固有の条件キーも利用可能です。

4/28【AWS Client VPN】クライアントルート強制によるリモートアクセスセキュリティが強化

AWS Client VPNにデバイスのネットワークルートを継続的に監視し、設定からの逸脱を自動修正する新機能を追加しました。これにより、VPNトラフィックの漏えいを防ぎ、リモートアクセスのセキュリティを強化します。この機能は全リージョンで追加料金なしに利用可能です。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/aws-client-vpn-client-routes-enforcement/

4/28【Amazon Route 53 Profiles】VPC エンドポイントの関連付けのサポートを開始

Amazon Route 53プロファイルでのVPCエンドポイントサポートを開始し、複数のVPCやアカウント間でプライベートホストゾーンの作成・管理・共有が簡素化されました。これにより手動関連付けが不要となり、管理負荷や設定ミスを減らせます。組織全体のDNS解決を一元管理でき、セキュリティと運用効率が向上します。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-route-53-profiles-vpc-endpoints/

4/29【AWS End User Messaging】SMS 送信時の不正トラフィック対策機能を強化

AWS End User Messagingに、AIT(人為的トラフィック増加)を検出・対策する新機能が追加されました。開発者はSMS Protectでルールを設定し、不正な大量SMS送信を防げます。ブロック結果はダッシュボードやCloudWatchで確認でき、全リージョンで利用可能です。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/aws-end-user-messaging-combat-sms-pumping/

4/29【Amazon DynamoDB Accelerator】R7i インスタンスをサポート

Amazon DynamoDB Accelerator (DAX) が最新の第4世代インテルXeon搭載R7iインスタンスをサポートしました。これにより、より大規模で高速なキャッシュ性能が利用可能です。DAXは既存API互換で、アプリの変更なしに最大10倍の高速化を実現します。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/amazon-dynamodb-accelerator-r7i-instances/

4/29【AWS Systems Manager】ジャストインタイムノードアクセスの導⼊

AWS Systems Managerのジャストインタイムノードアクセスにより、長期的な権限を廃止し、必要な時だけアクセスを許可できます。管理者はポリシーベースで動的な時間制限付きアクセスを設定し、アクセスの承認や記録も管理可能です。この機能は複数のAWSリージョンで利用でき、組織全体で一括有効化も可能です。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/aws-systems-manager-just-in-time-node-access/

4/30【AWS Config】12 の新しいリソースタイプをサポート

AWS Configは新たに13種類のリソースタイプをサポートし、幅広いリソースの監視と管理が可能になりました。これらのリソースは全リージョンで自動的に追跡され、Configルールやアグリゲーターでも利用できます。拡張により、環境の可視化とガバナンスがより強化されます。

https://aws.amazon.com/jp/about-aws/whats-new/2025/04/aws-config-new-resource-types/

4/30【Amazon RDS Cross-Region Automated Backup】新たな 5 つのリージョンで利⽤可能に

Amazon RDS のクロスリージョン自動バックアップレプリケーションが新たに5つのリージョンで利用可能になりました。これにより、異なるリージョン間でスナップショットやトランザクションログを自動的に複製し、迅速なデータベース復元が可能です。障害発生時にはセカンダリリージョンで最新状態に近い時点から復旧できます。

まとめ

以上、4月のアップデート情報をお伝えしました。

AWSをご利用の上で、ご不明点などがあれば御気兼ねなくご相談いただければと思います。