ファイアウォールとは?役割を解説

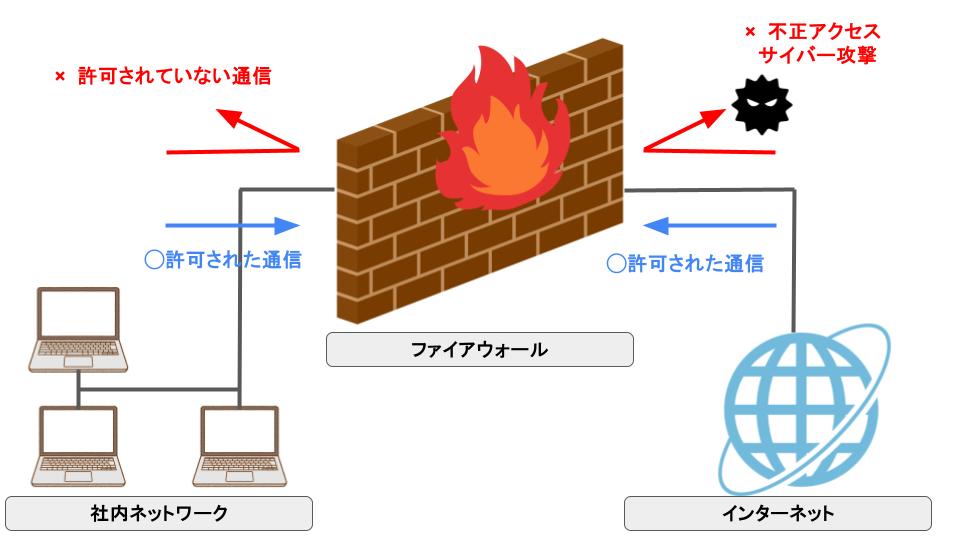

ファイアウォールとは、社内ネットワークとインターネットの間に設置され、通信の安全性を確保するための防御システムです。上図のように、「防火壁(firewall)」の役割を果たす点が特徴です。

あらかじめ定められたルールに基づいて通信内容を監視し、許可された通信のみを通過させる一方、許可されていない通信は遮断します。この仕組みにより、不正アクセスやサイバー攻撃から社内ネットワークを保護します。

ファイアウォールの仕組み・種類

ファイアウォールは、社内外からの通信の監視を行い、通信パケット※1の情報をもとに通過の可否を判断する仕組みです。事前に定義されたルール(セキュリティポリシー)に基づいて判断され、不正アクセスと判断された通信は遮断され、管理者へ通知が送られます。

こうした通過の許可・拒否を判断する技術は「フィルタリング」と呼ばれます。ファイアウォールのフィルタリング方式には、主に以下の3つの種類があります。

- パケットフィルタリング型

- サーキットゲートウェイ型

- アプリケーションゲートウェイ型

- ※1パケット:ネットワーク通信において、データを細かい単位に分割したもの。宛先IPアドレスや送信元情報などのヘッダ情報が含まれる。

パケットフィルタリング型

パケットフィルタリング型は、通信パケットに含まれるヘッダ情報(IPアドレス、ポート番号、プロトコルなど)を、あらかじめ設定したルールと照らし合わせて、通信の許可・拒否を判断する方式です。ファイアウォールの中でも、最も基本的な仕組みとして広く普及しています。

仕組みがシンプルで柔軟なルール設定も可能なほか、安定した通信速度を維持しやすい点がメリットです。一方で、通信内容までは判別できないため、ヘッダ情報を偽装した巧妙な攻撃を通過させてしまう点に注意が必要です。

サーキットゲートウェイ型

サーキットゲートウェイ型は、通信セッションの接続が確立する段階で動作し、通信の許可・拒否を判断する方式です。IPアドレスなどのヘッダ情報に加え、セッション管理も行うため、パケットフィルタリング型より細かく検知できる点が特徴です。

しかし、通信内容そのものの監視は困難で、脅威が社内ネットワークに潜伏するリスクが残ります。

アプリケーションゲートウェイ型

アプリケーションゲートウェイ型は、アプリケーションレベルで通信内容を精査し、許可・拒否を判断する方式です。社内ネットワークの端末と外部のインターネットの直接的な通信を防ぐために、プロキシサーバー※2を介して通信接続を行う仕組みを採用しています。

アプリケーションレベルのプロトコル単位で通信制御が可能なため、検知精度が他の種類よりも高い点がメリットです。一方で、処理が複雑で、通信速度が低下しやすい点に留意しましょう。

- ※2プロキシサーバー:利用者の端末とインターネットの間に配置され、通信を中継するサーバー。外部との直接通信を遮断できるため、セキュリティ向上やサーバーの負荷分散などに用いられる。

ファイアウォールの主要な機能

ファイアウォールには、ネットワークの安全性を確保するためのさまざまな機能が搭載されています。ここでは、主要な3つの機能を紹介します。

フィルタリング機能

フィルタリング機能は、通信パケットの情報(IPアドレス、ポート番号、プロトコルなど)に基づいて、通信の通過可否を判断する機能です。事前に設定したセキュリティポリシーに従い、許可された通信のみを内部ネットワークに通過させ、不正アクセスやサイバー攻撃と判断された通信は遮断します。

ファイアウォールの中核となる基本機能であり、ネットワークのセキュリティレベルを維持し、情報資産を保護する上で重要な役割を果たします。

IPアドレス変換機能

IPアドレス変換機能(IPマスカレード/NAPT:Network Address Port Translation)は、1つのグローバルIPアドレスを、LANで接続された複数の端末で共有するための機能です。

ファイアウォールの外からは、LAN内の個々のIPアドレスを識別できないため、ポートスキャンや不正アクセスといった外部からの攻撃を防ぐことが可能です。

IPアドレスについて詳しくは、以下の記事もチェックしてみてください。

ログ監視機能

ログ監視機能は、ファイアウォールを通過した通信や遮断された通信のログを記録し、管理者が確認できるようにする機能です。

ログを継続的に監視・分析することで、不正アクセスの兆候や異常な通信パターンを早期に把握できます。これにより、セキュリティ対策の見直しや迅速なインシデント対応につなげることが可能です。

ファイアウォールと他のセキュリティ製品との違い

ファイアウォールは、ネットワークの出入り口における通信制御を担う基本的なセキュリティ対策です。サイバー攻撃の巧妙化に伴い、近年ではさまざまなセキュリティ製品が併用されています。

ここでは、主なセキュリティ製品とファイアウォールの違いを解説します。

IDS/IPSとの違い

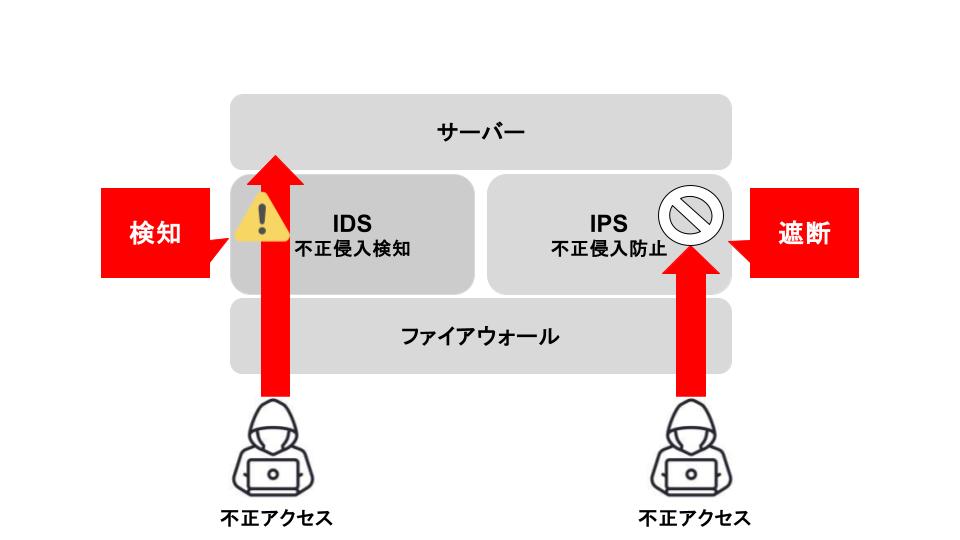

IDS/IPSは、ネットワーク上の通信をリアルタイムで監視し、不正な挙動や攻撃の兆候を検知・防御するセキュリティ製品です。IDS(Intrusion Detection System)が不正侵入の検知から管理者への通知まで対応するのに対し、IPS(Intrusion Prevention System)は遮断まで行います。

ファイアウォールは、事前に決めたルールに基づいて通信を制御する点が特徴です。一方、IDS/IPSは、通信の振る舞いから異常を検知する点が違いといえます。

表はスライドできます

| IDS/IPS | ファイアウォール | |

|---|---|---|

| 特徴 | 通信内容や挙動を分析し、不正な通信を検知・遮断する | 事前に定義したルールに基づき、通信の許可・拒否を判断する |

ファイアウォールとIDS/IPSの違いについては、以下の記事もチェックしてみてください。

WAFとの違い

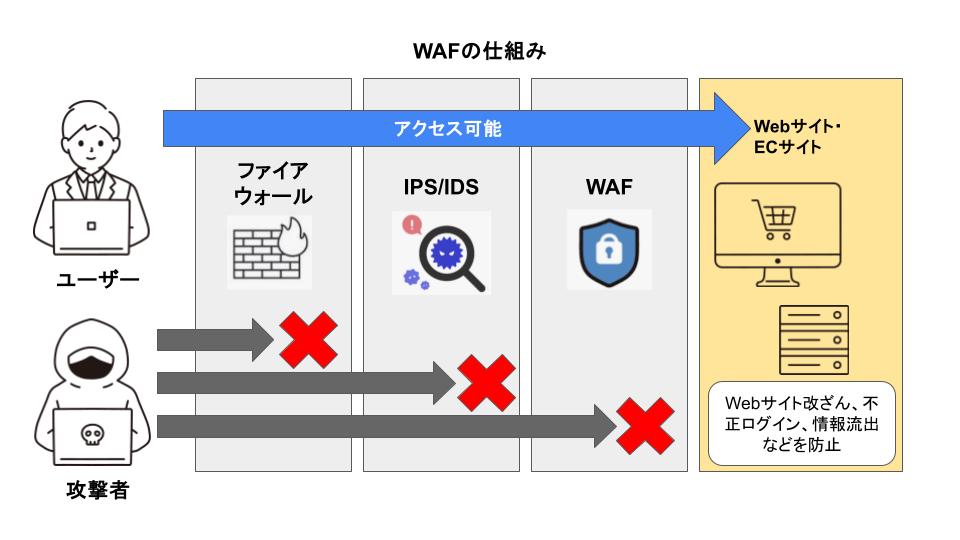

WAF(Web Application Firewall)とは、Webアプリケーションを狙った攻撃からWebサイトやサービスを保護するためのセキュリティ製品です。ファイアウォールやIPS/IDSといった他のセキュリティ製品とは、対応範囲が異なります。

ファイアウォールの保護対象はネットワーク層、IPS/IDSはOSやミドルウェアなどを狙った攻撃に対応を行うのに対し、WAFはアプリケーション層を対象としている点が違いです。

表はスライドできます

| WAF | ファイアウォール | |

|---|---|---|

| 特徴 | Webアプリケーションへの攻撃を検知・防御 | ネットワーク単位で通信を制御 |

WAFについて詳しくは、以下の記事も参考にしてみてください。

NDRとの違い

NDR(Network Detection and Response)とは、ネットワーク内部の通信をリアルタイムで監視・分析し、未知の脅威や攻撃の兆候を検知するセキュリティ製品です。境界防御を担うファイアウォールとは異なり、侵入後の攻撃や内部で発生する脅威も検知します。

表はスライドできます

| NDR | ファイアウォール | |

|---|---|---|

| 特徴 | ネットワーク内部の通信を分析し、異常な挙動を検知 | ネットワークの境界で通信を制御する |

UTMとの違い

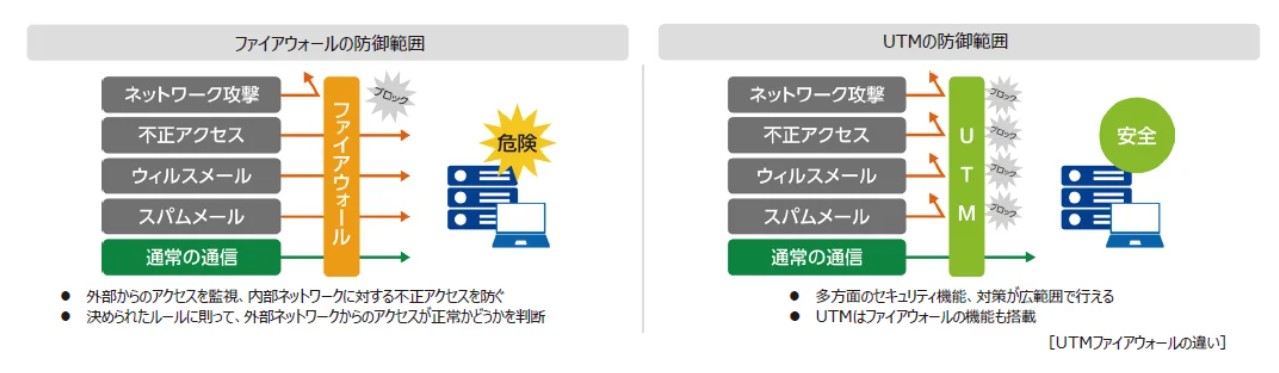

UTM(Unified Threat Management)とは、さまざまな種類のセキュリティ機能を一つのプラットフォームに統合した総合的なセキュリティ製品です。ファイアウォールは、UTMを構成する機能の一つとして位置付けられます。

サイバー攻撃の巧妙化に伴い、ファイアウォール単体では多様化する脅威への対応が困難なケースも少なくありません。UTMを導入することで多層防御を実現でき、堅牢なセキュリティ体制の構築が期待できます。

表はスライドできます

| UTM | ファイアウォール | |

|---|---|---|

| 特徴 | ファイアウォールを含む、複数のセキュリティ機能を一元的に提供 | 通信制御に特化 |

UTMについて詳しくは、以下の記事もぜひご覧ください。

ファイアウォールを導入する上での課題・注意点

続いて、ファイアウォールを導入する上での課題や注意点を解説します。

ファイアウォール単体ではネットワーク攻撃の防御が難しい

ファイアウォールは、外部からの不正アクセスや攻撃を防ぐための基本的な対策です。しかし、攻撃手法の高度化に伴い、ファイアウォール単体では十分に対処できないケースも増えています。

例えば、マルウェア感染や標的型攻撃、スパムメールなどは、ファイアウォールの通信制御のみでは検知・防御が難しいでしょう。複合的な攻撃に対応するには、UTMのように複数のセキュリティ機能を統合した製品を導入することが重要となります。

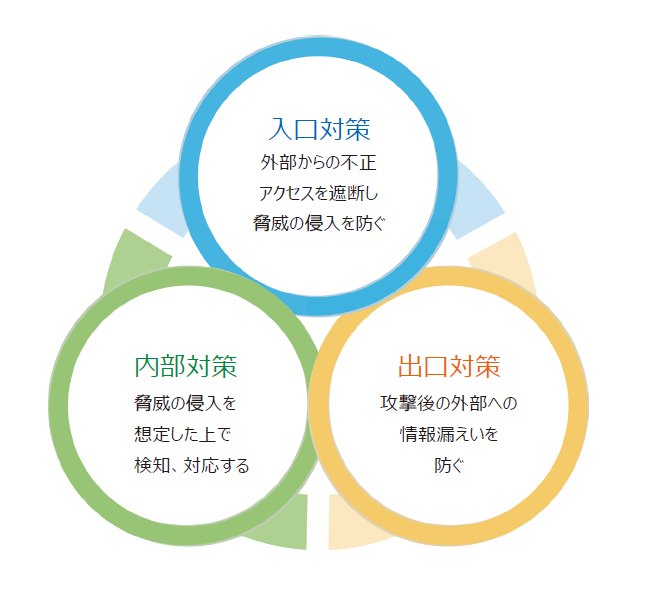

入口対策だけでなく、内部・出口対策も行う

セキュリティ対策は「入口(外部からの侵入防止)」だけでは不十分です。万が一の侵入に備え、被害拡大を防ぐ内部対策や、情報漏えいを防止する出口対策も欠かせません。

入口・内部・出口の3つの視点から対策を講じることで、多層的な防御体制を構築でき、攻撃の検知精度や被害防止効果を高めることが可能です。

なお、ファイアウォールは主に「入口対策」を担うセキュリティ対策に当てはまります。以下の表で、対策ごとの概要やセキュリティ製品の例を整理してみましょう。

表はスライドできます

| 対策の種類 | 概要 | セキュリティ対策 |

|---|---|---|

| 入口対策 |

|

|

| 内部対策 |

|

|

| 出口対策 |

|

|

セキュリティ製品の処理能力によっては通信遅延が発生する

ファイアウォールやUTMなどのセキュリティ製品は、通信内容の検査項目が増えるほど処理負荷が高まりやすい傾向にあります。処理性能が不足している場合、通信速度が低下し、業務用システムのパフォーマンスにも影響する可能性もあります。

そこで、セキュリティ強化を検討する際には、通信環境の見直しもあわせて行い、業務に支障をきたさない構成を目指すことが大切です。

NURO BizのUTM製品でファイアウォールを含めた多層防御を実現

ソニービズネットワークス株式会社の「NURO Biz」は、高速インターネット接続サービス「NUROアクセス」を中心としたネットワークソリューションと、情報資産を保護するセキュリティサービスをワンストップで導入できるサービスです。

本記事でも解説したように、サイバー攻撃は高度化・巧妙化を続けており、ファイアウォール単体ではリスクが残る可能性があります。そこで、ファイアウォール機能を持つUTM製品を導入して多層防御を行うことが重要です。

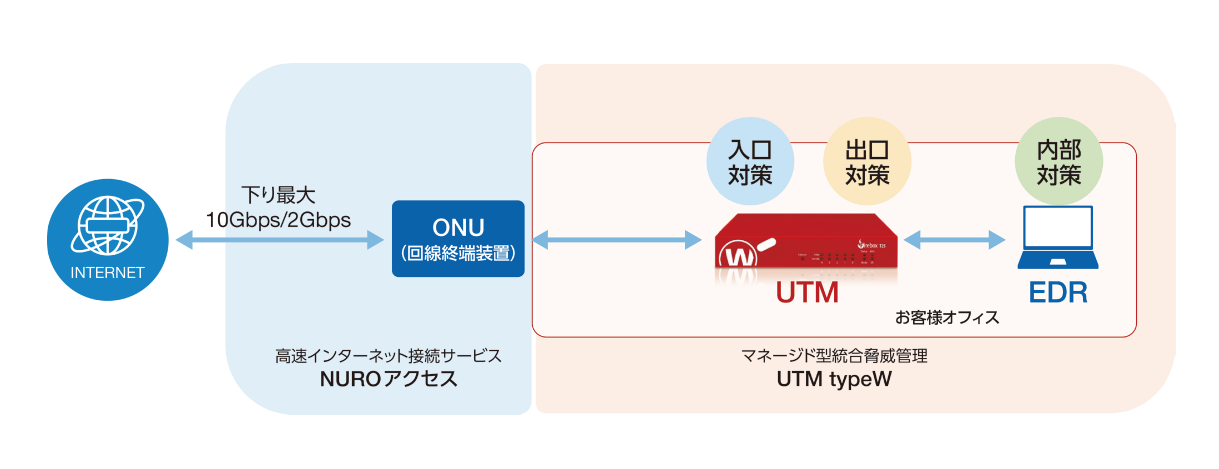

NURO Bizでは、UTM関連ソリューションとして、以下の「UTM typeW」と「仮想UTMソリューション WatchGuard FireboxV」を提供しています。

表はスライドできます

| セキュリティサービス | 特長 |

|---|---|

| WatchGuard Endpoint Security |

|

| UTM typeW |

|

| 仮想UTMソリューション WatchGuard FireboxV |

|

| OneLogin |

|

こうしたUTM関連ソリューションを「NUROアクセス」と同時に導入することで、安定した高速インターネット環境とセキュリティ環境を同時に実現できます。

「ファイアウォールを導入したいが、セキュリティに不安が残る」「インターネットの通信速度も見直したい」といったお悩みがある場合、以下のリンクから気軽にご相談ください。

【導入事例】NURO Bizへ回線・セキュリティ製品の契約を集約|ドーピー建設工業株式会社様

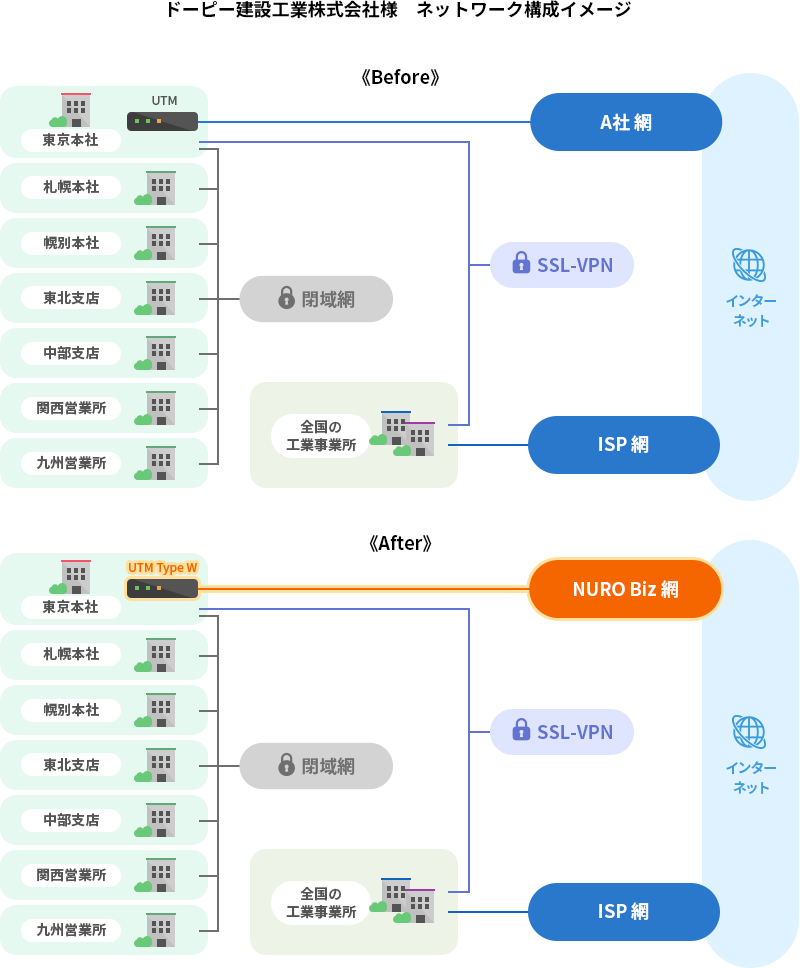

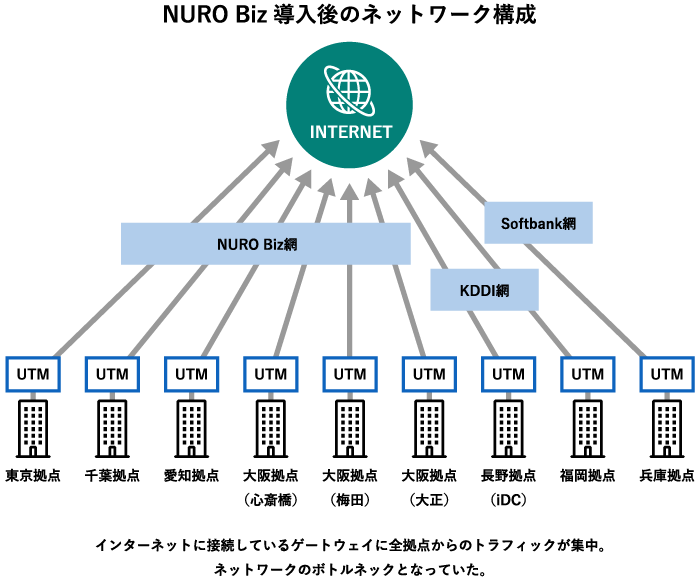

北海道で設立し、全国に事業拠点を展開するドーピー建設工業株式会社では、クラウドサービスの利用拡大やリモートアクセスの増加により、回線の帯域不足やUTMの処理能力に課題を感じていました。

そこで東京本社移転を機に、インターネット回線を「NUROアクセス 2G」へ、あわせてUTMを「UTM typeW」へリプレイス。回線とセキュリティ製品の窓口をNURO Bizに集約することで、通信の安定性向上とともに、障害対応や運用・管理の負担軽減を実現しました。

- 事例詳細:ドーピー建設工業株式会社様

【導入事例】帯域不足を解消しながら働き方改革を後押し|エイトレント株式会社様

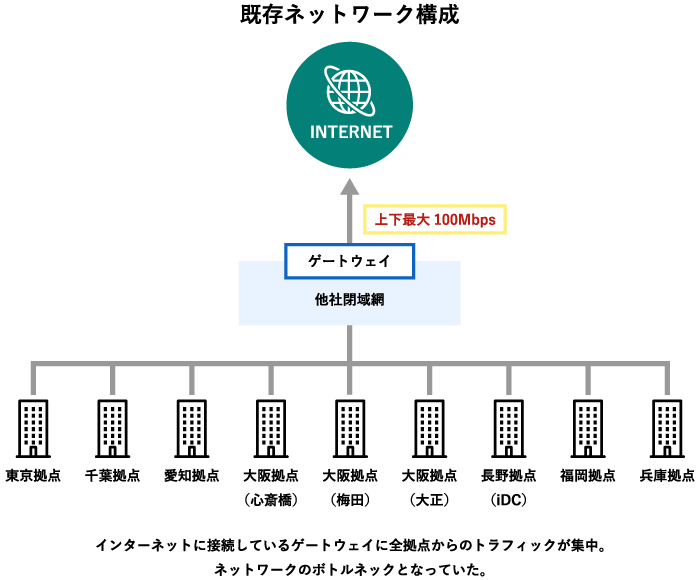

全国に拠点を持ち、オフィス什器・イベント用品のレンタル・販売などを行うエイトレント株式会社では、Windows Updateやデータバックアップ時に通信が集中し、帯域不足による業務への影響が課題となっていました。

そこで、他社IP-VPNから「NUROアクセス スタンダード」と「UTM typeW」を組み合わせたインターネットVPN構成へと移行。各拠点から直接インターネット接続することでボトルネックを解消し、通信速度の改善とコスト削減を同時に実現しました。加えて、リモートアクセス環境の整備により、働き方改革の推進にもつながっています。

- 事例詳細:エイトレント株式会社様

ファイアウォールに関するよくある質問

ここでは、ファイアウォールに関するよくある質問と回答を紹介します。

ファイアウォールの目的は何ですか?

ファイアウォールの目的は、社内ネットワークや端末を外部の不正アクセスやサイバー攻撃から保護することです。あらかじめ定めたルールに基づいて、許可された通信のみを通過させ、危険な通信を遮断します。これにより、情報漏えいやマルウェア感染などのリスクを低減し、企業ネットワークの安全性を確保します。

ファイアウォールはどこで設定しますか?

WindowsやMacなどのパソコンには標準でファイアウォール機能が搭載されており、OSの設定画面から有効化やルール設定が可能です。また、企業では、ネットワークの入口に設置するファイアウォールやUTMといったセキュリティ製品を導入するケースも見られます。

ファイアウォールを無効にするとどうなりますか?

ファイアウォールを無効にすると、不正アクセスやマルウェアなどの脅威に対して無防備な状態となります。

外部からの攻撃を遮断できなくなるため、システム侵入や情報漏えいのリスクが高まるでしょう。業務でインターネットを利用する環境では、セキュリティインシデントにつながる可能性があるため、原則としてファイアウォールは有効にしておくことが重要です。

まとめ

ファイアウォールは、社内ネットワークとインターネットの境界で通信を制御し、不正アクセスやサイバー攻撃から企業の情報資産を守る基本的なセキュリティ対策です。

一方で、近年は攻撃手法の高度化により、ファイアウォール単体では十分な防御が難しいケースも増えています。そのため、UTMを活用した多層防御や、入口・内部・出口を意識した総合的なセキュリティ対策が重要です。

NURO Bizでは、高速なインターネット回線とUTM製品を組み合わせ、安定した通信環境とセキュリティ強化を同時に実現できます。UTM関連ソリューションについて詳しくは、以下のリンクもぜひご覧ください。