多要素認証(MFA)とは

多要素認証(MFA:Multi-Factor Authentication)とは、「知識情報」「所持情報」「生体情報」の3要素のうち、2つ以上の異なる情報を組み合わせて本人確認を行う認証プロセスのことです。

従来のパスワード(知識情報)のみによる認証では、万が一パスワードが流出すると不正ログインにつながる恐れがあります。一方、MFAでは他の要素がわからなければ侵入ができないため、セキュリティレベルの向上が期待できます。

多要素認証の例

MFAの主な利用シーンと概要について、以下の一覧表でご紹介します。

表はスライドできます

| 利用シーン | 概要 |

|---|---|

| クラウドサービス・ECサイト | ログイン時に、ID・パスワードに加えて、スマートフォンを使った顔・指紋認証を行うなど、セキュリティが強化されている。 |

| ATM・オンラインバンキング | 決済時に、キャッシュカードと暗証番号だけでなく、ワンタイムパスワードの入力が求められる場合もある。 |

| SNS | ログイン時に、パスワードに加えてコードの入力やセキュリティキーを用いることで、セキュリティを強化できる。 |

こうしたサービスには、個人情報をはじめとする機密性の高いデータが保存されています。万が一、不正アクセスによって情報流出やアカウントの乗っ取りが起これば、ビジネスに深刻な影響を及ぼす可能性があります。

従来のパスワードのみの管理では、使い回しや推測などによって突破されるリスクも否定できません。そこでMFAを用いて、より確実な本人確認を行うことで、セキュリティレベルを向上させる必要があります。

多要素認証(MFA)で用いる3種類の情報

ここでは、多要素認証(MFA)で用いる3種類の情報を解説します。

- 知識情報

- 生体情報

- 所持情報

知識情報

第一に「知識情報」は、ユーザーが知っている情報を指します。これには、パスワード、PINコード、秘密の質問とその回答などが含まれます。従来から広く使われている認証方法ですが、メモの紛失やフィッシング詐欺による情報抜き取りなどによって漏えいするリスクがあります。

表はスライドできます

| メリット | デメリット | 代表例 |

|---|---|---|

| 導入コストが低く、変更が容易 | 漏洩リスク、忘却リスク、フィッシング被害 | パスワード、PINコード、秘密の質問 |

生体情報

続いて「生体情報」は、ユーザー固有の身体的特徴を利用します。指紋認証、顔認証、虹彩認証、声紋認証などがこれに該当します。生体情報は個人に固有であり、複製が困難なため、高いセキュリティレベルを提供できます。

表はスライドできます

| メリット | デメリット | 代表例 |

|---|---|---|

| 忘れる心配がない、複製が困難 | 読み取り機器が必要、変更不可、認識精度の問題 | 指紋、顔、虹彩、声紋 |

所持情報

最後に「所持情報」は、ユーザーが物理的に所持しているものを認証に利用します。スマートフォン、ICカード、セキュリティトークン、USBキーなどがこれに該当します。これらのデバイスは盗難や紛失のリスクはありますが、物理的に所持していなければ認証できない点が特徴です。

表はスライドできます

| メリット | デメリット | 代表例 |

|---|---|---|

| 物理的な所持が必要、比較的安全 | 紛失・盗難リスク、追加コスト | スマートフォン、ICカード、セキュリティトークン、USBキー |

二段階認証と二要素認証の違い

多要素認証(MFA)と混同されやすい言葉に「二段階認証」と「二要素認証」があります。ここでは、MFAとの違いを解説します。

多要素認証と二段階認証の違い

二段階認証とは、認証プロセスを2つのステップで行う方式のことです。例えば、パスワード入力後に、秘密の質問へ回答する方法や、ワンタイムパスワードを求める組み合わせなどが該当します。この方式では、必ずしも異なる種類の要素を使うとは限りません。

多要素認証と二要素認証の違い

二要素認証は、MFAの一種です。「知識情報」「所持情報」「生体情報」の中から、2種類の異なる要素を組み合わせて認証を行います。

例えば、生体情報(指紋や顔)と知識情報(パスワード)のように、異なる要素を組み合わせます。通常、MFAでは二要素認証が用いられています。

多要素認証(MFA)が注目されている背景

多要素認証(MFA)が注目を集めている背景には、現代のデジタル環境におけるさまざまな変化があります。セキュリティ脅威の増大や多様な働き方に対応するために、より強固な認証方法が求められているのです。

パスワード認証の限界

長年、パスワードは一般的な認証方法として使用されてきましたが、近年その限界が明らかになっています。多くのユーザーは覚えやすい単純なパスワードを使用したり、複数のサービスで同じパスワードを使い回したりする傾向があります。

こうしたパスワードの脆弱性を突く代表的な手口が、ブルートフォース攻撃(総当たり攻撃)です。これは、考えられるパスワードの組み合わせを自動で試行し、ログインを強引に突破する攻撃です。

また、フィッシング攻撃によりパスワードが漏えいするリスクも高まっています。複雑なパスワードポリシーを導入しても、ユーザーがパスワードをメモに書きとめたり、使い回したりすることで、セキュリティ対策の効果を低下させているのが現状です。

ビジネス環境の変化

現在、さまざまな企業で出社とテレワークを組み合わせたハイブリッドワークが普及し、働く場所はオフィスに限定されなくなりました。働き方の多様化に伴い、これまで有効とされていた、「社内ネットワークは安全で、社外は危険」と境界を分けるセキュリティモデルが通用しなくなっています。

場所を問わず業務を遂行するためには、オフィス外からのVPN接続や、IPアドレス制限なしのアクセス許可が欠かせません。しかし、オフィス外からの社内システムへのアクセスは、認証情報の窃取や不正ログインといったセキュリティリスクを高める要因となります。

こうした背景から、企業は社内データの保護とリモートアクセスの両立が求められています。そのための基盤となる認証技術として、MFAを導入する傾向が強まっているのです。特にVPN接続時の認証強化や、クラウドサービスへのアクセス保護において、MFAは重要な役割を担っています。

クラウドサービスの普及

クラウドサービスが普及している点も、MFAが求められる理由の一つです。

総務省が発行した「令和7年版情報通信白書」によると、世界のパブリッククラウドサービス市場規模は増加傾向です。近年、あらゆる業種においてビジネスを展開する際、クラウド利用は不可欠となっていることがわかります。

- ※出典:令和7年版情報通信白書|総務省

しかし、クラウドサービスの利用拡大に伴い、パスワードの使い回しによるアカウントのハッキングリスクが懸念されています。そこで、パスワードのみに依存しないMFAによる本人確認の導入が必要とされているのです。

サイバー攻撃の増加と高度化

サイバー攻撃の手法は年々高度化し、その被害件数も増加の一途をたどっています。中でも、特定の組織を狙う「標的型攻撃」や、AIを活用して自動化された攻撃など、パスワードによる認証方式だけでは防御が難しい脅威が企業に猛威をふるっています。

2024年の経済産業省の調査によると、サイバー攻撃により取引先に影響があった企業は約7割にまで及んだとされています。このような環境では、防御の最前線となる認証プロセスの強化が不可欠です。

MFAは、複数の認証要素を突破する必要があるため、サイバー攻撃者にとって障壁となります。例えば、パスワードが漏えいしても、物理的なセキュリティトークンや生体認証がなければアクセスできないため、不正アクセスのリスクを大幅に低減できるのです。

多要素認証(MFA)の仕組み

多要素認証(MFA)にはいくつかの仕組みがあります。企業のニーズやセキュリティ要件に合わせて最適な方法を選択することが重要です。ここでは、主要な実装方法について解説します。

リスクベース認証

リスクベース認証(Risk-Based Authentication)は、ユーザーのアクセス状況に応じて動的に認証強度を変える方式です。通常の利用パターンと異なる場合に、追加の認証を要求することでセキュリティを強化します。

リスクベース認証のメリットは、セキュリティと利便性のバランスを調整できる点です。低リスクの状況では簡易な認証を許可し、高リスクと判断された場合のみ厳格な認証を要求することで、ユーザー体験を損なわずにセキュリティを確保できます。

このアプローチは、「決して信頼せず、常に検証する」というゼロトラスト・セキュリティモデルの考え方とも親和性が高い点が特徴です。近年では、AI(人工知能)や機械学習(ML)を活用し、より高度なリスク評価を行うシステムも登場しています。

FIDO2による認証

FIDO2(Fast IDentity Online 2)は、パスワードレス認証を実現するためのオープン標準規格です。生体認証(指紋や顔)やPINコードを使用して、手元のデバイスで本人確認を完結させる点が特徴です。

FIDO2のメリットは、認証情報がデバイス内の安全な領域に保存され、サーバーには送信されない点です。これにより、サーバー側でのパスワード漏えいリスクを根本的に排除し、フィッシング攻撃にも強い認証方式を実現しています。

多要素認証(MFA)のメリット

多要素認証(MFA)の導入で得られる2つのメリットを紹介します。

セキュリティの強化

MFAの大きなメリットは、セキュリティレベルの向上です。単一の認証要素に依存する従来の方法と比較して、複数の要素を組み合わせることで、不正アクセスのリスクを減少させることができます。

実際にMicrosoftが2025年に発表した「Microsoft Digital Defense Report 2025」によると、アカウントを狙った攻撃のうち、97%以上がブルートフォース攻撃や、複数のアカウントに同じパスワードを試すパスワードスプレー攻撃であることがわかりました。こうした攻撃に対し、現代的なMFAを導入しているアカウントでは、侵害リスクを99%以上も低減できると述べられています。これは、パスワードが漏えいしても、追加の認証要素が不正アクセスを防止するためです。

また、内部脅威に対するセキュリティも強化されます。例えば、パスワードを知っている内部者でも、物理的なセキュリティキーや生体認証がなければシステムにアクセスできないため、不正アクセスのリスクを低減できます。

ユーザーの利便性の向上

一見すると、MFAは認証ステップを増やすため、ユーザー体験を低下させるように思えますが、適切に実装すれば、むしろユーザー利便性を向上させることが可能です。

例えば、FIDO2やパスキーなどのパスワードレス認証を採用することで、ユーザーは複雑なパスワードを覚える必要がなくなります。指紋認証や顔認証などの生体認証を利用すれば、ユーザーは自分自身であることを証明するだけで済み、パスワードの入力や管理というストレスから解放されます。

また、シングルサインオン(SSO)と組み合わせることで、セキュリティを強化しながらも、ユーザーのログイン負担を大幅に軽減することが可能です。一度MFAで認証すれば複数のサービスにアクセスできるため、頻繁な認証操作の繰り返しを避けられます。

多要素認証(MFA)のデメリット

多要素認証(MFA)の導入や運用にあたっては、いくつかのデメリットも考慮する必要があります。ここでは、導入前に知っておきたい2つの課題を解説します。

導入・運用コスト

MFAの導入には、初期コストと継続的な運用コストが発生する点がデメリットの一つです。特に物理的な認証デバイスを大量に導入する場合、その費用は企業にとって負担となる可能性があります。

また、デバイスの紛失や故障に対応するためのバックアップ体制や、デバイス管理システムの構築も必要となり、運用上の負担となります。頻繁に人員の入れ替わりがある環境では、デバイスの発行・回収・再設定などの管理コストも考慮すべきです。

古いシステムの中には、MFAに対応していないものもあり、カスタマイズや更新が必要になる場合があります。これによりプロジェクトの範囲が拡大し、導入コストが増加するケースも少なくありません。

紛失や読み取りエラーなどトラブル増加の可能性

MFAは、セキュリティを向上させる一方で、物理的なデバイスの紛失や技術的なエラーなどによるトラブル増加の可能性が懸念されます。

例えば、認証用スマートフォンの紛失や生体認証の読み取りエラーなどが発生すると、業務効率化の低下を招く可能性があります。こうした事態に備え、ヘルプデスクの体制強化や対応手段の準備など、適切なサポート体制の整備が不可欠です。

また、新しい認証方式に不慣れなユーザーへのトレーニングも重要で、導入後のフォローも計画に含める必要があります。

「OneLogin」で多要素認証(MFA)による利便性とセキュリティ強化を実現

「OneLogin」は、パスワード認証と他の認証を組み合わせる多要素認証(MFA)でログインできる、クラウド型ID管理・シングルサインオンサービスです。具体的には、以下の認証機能を利用できます。

表はスライドできます

| 認証方式 | 概要 |

|---|---|

| ワンタイムパスワード機能 |

|

| ブラウザ証明書認証システム機能 |

|

| 生体認証機能 |

|

ユーザーはシングルサインオンによって業務で利用するサービスへ効率的にログインでき、管理者はユーザーごとの適切な認証レベルを設定可能です。5,000以上のクラウドサービス、Webアプリケーションに対応しており、利便性の向上とセキュリティ強化の両立につながります。

「クラウドサービスの利用増加に伴い、アカウント管理が煩雑になっている」「ID管理の効率化とセキュリティ強化を両立したい」と悩んでいる場合、以下のリンクをぜひご覧ください。

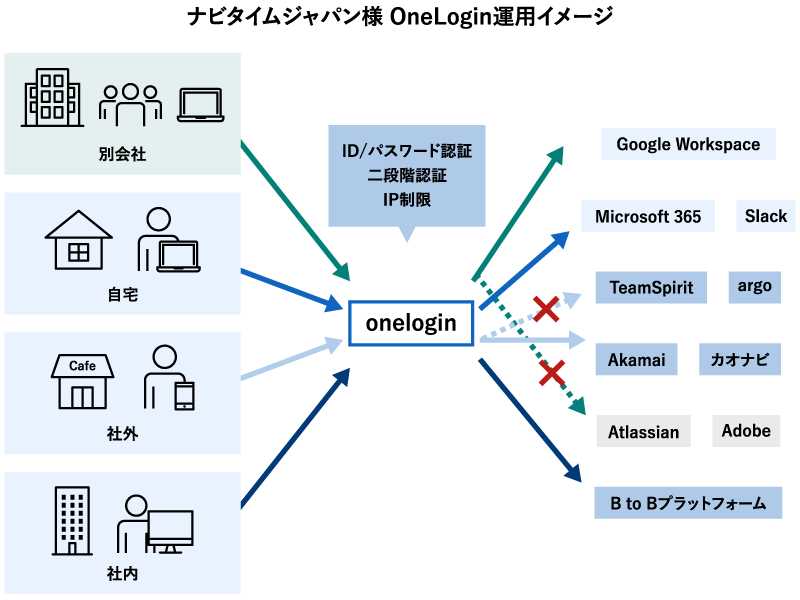

【導入事例】業務用ツールのセキュリティ管理を集約|株式会社ナビタイムジャパン様

さまざまなナビゲーションサービス事業を展開する株式会社ナビタイムジャパン様では、SaaSの増加に伴い、個別のID・パスワード管理が非効率な状況にありました。

そこで同社は、5,000以上のクラウドサービス・Webアプリケーションに対応可能な「OneLogin」を導入。既存サービスでは連携できなかった開発ツールを含めて約20に及ぶサービスの管理を集約し、一度の認証ですべての業務システムへアクセスできる環境を整えています。

導入後は、MFAの活用により、ハイブリッドワークの環境でも権限に応じた安全なアクセスを実現しています。

- 事例詳細:株式会社ナビタイムジャパン様

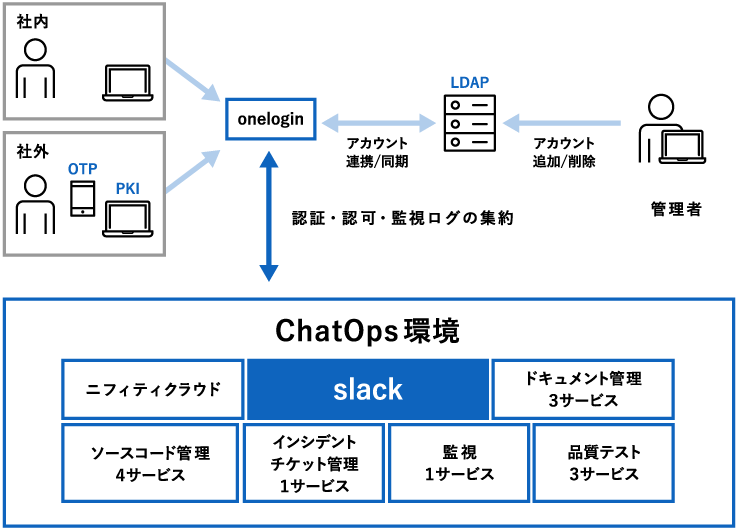

【導入事例】認証・認可・監査ログを集約|富士通クラウドテクノロジーズ株式会社様

富士通クラウドテクノロジーズ株式会社様(導入当時、ニフティ株式会社様)は、エンジニアの開発環境を改善するため、チャットサービスを基盤にシステム開発を行う「ChatOps」の導入を推進していました。しかし、SaaSの導入時には、利用者を確認する「認証」、特定の条件に応じてアクセス権限を与える「認可」、ログイン履歴や利用状況を記録する「監査ログ」を正確に取得できるシステムが不可欠でした。

そこで同社は、認証・認可・監査ログを集約する「OneLogin」を導入。MFA機能を標準搭載しており、安価に導入できるだけでなく、過去に使用していたアプリと比較してユーザーが使いやすい点も決め手となったといいます。

「Onelogin」を導入したことで、社内のセキュリティ要件をクリアした状態で新しいツールを導入できるようになり、エンジニアが新たな価値の創造に集中できる土壌が構築されました。

- 事例詳細:富士通クラウドテクノロジーズ株式会社様

- ※ニフティ株式会社は、2017年4月の会社分割に伴い富士通クラウドテクノロジーズ株式会社に社名変更しました。

-

- ※本事例は2016年12月時点のものです。記載されているお客様の会社名、担当者様の役職、サービス名等は取材当時のものです。

多要素認証(MFA)に関するよくある質問

多要素認証(MFA)に関するよくある質問と回答を紹介します。

二要素認証の具体例は?

二要素認証の具体例としては、パスワード入力(知識情報)に加えてスマートフォンに送信されるワンタイムパスワード(所持情報)を入力する方法が挙げられます。そのほか、生体認証(指紋・顔認証)やICカード(所持情報)との組み合わせなども代表的な方式です。異なる認証要素を組み合わせることで、安全性を高められます。

SNSで多要素認証をしないとどうなる?

SNSでMFAを設定していない場合、パスワードが漏えいした際にアカウントが乗っ取られるリスクが高まります。不正ログインにより、なりすまし投稿や個人情報の流出といった被害につながる恐れがあるでしょう。被害拡大を防ぐためにも、MFAの利用が重要です。

まとめ

多要素認証(MFA)は、知識情報・所持情報・生体情報を組み合わせて本人確認を行うことで、不正アクセスリスクを低減できるセキュリティ対策です。クラウドサービス利用の拡大や働き方の多様化が進む中、認証方式の強化は企業にとって不可欠な取り組みといえます。

ID管理の効率化とセキュリティ強化の両立を検討している場合、「OneLogin」の導入がおすすめです。シングルサインオンとMFAにより、安全かつ快適な業務環境を実現できます。詳しくは、以下のリンクをご覧ください。

お役立ち資料をダウンロード

「OneLogin パンフレット」のダウンロードをご希望のお客様は、

以下必要事項をご入力ください。