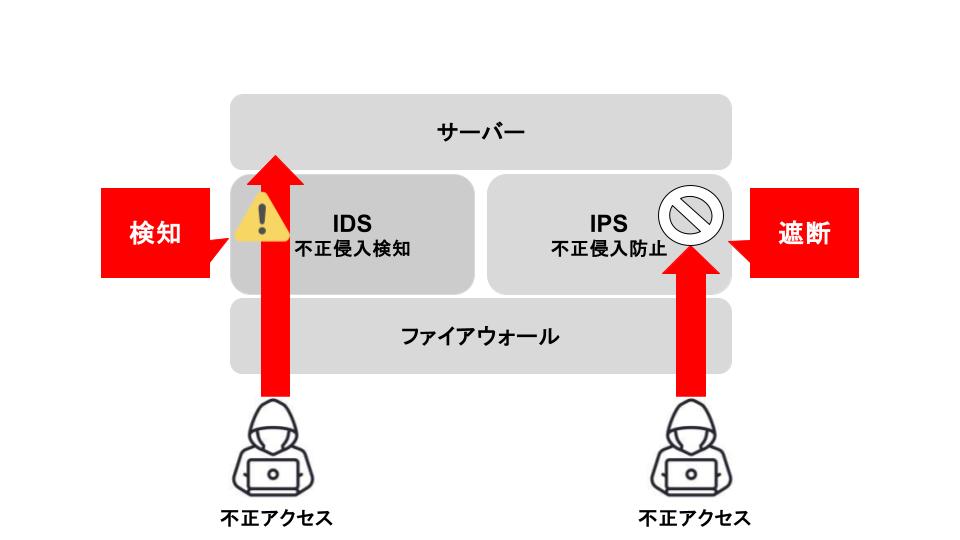

IDS(不正侵入検知システム)とは

IDS(Intrusion Detection System)とは、企業のネットワークをリアルタイムで監視し、異常な通信や不正アクセスなどを検知するためのセキュリティシステムです。日本語で「不正侵入検知システム」と呼ばれています。

IDSは、ネットワーク上を流れる通信データを常時監視し、不正アクセスやマルウェア感染の兆候、ユーザーによる不審な挙動などを検知した場合に、管理者にアラートを通知する仕組みです。外部からのサイバー攻撃に加え、内部不正の早期発見にも役立ちます。

ただし、現在のWeb通信のほとんどは暗号化されており、IDSと後述するIPSは、暗号化されたパケットの内容をそのまま解析することはできません。そのため、暗号化通信を可視化する「SSL/TLS復号機能」を備えた製品の導入や、次世代ファイアウォール(NGFW)との連携が求められます。

IPS(不正侵入防御システム)とIDSとの違いとは

IDSと合わせて導入が検討される代表的なセキュリティ対策の一つとして、IPS(Intrusion Prevention System:不正侵入防御システム)があります。

IPSは、企業のネットワーク上にある通信データを監視し、外部攻撃や内部不正などの検知と、通信の遮断を自動で行うセキュリティシステムです。IPSには、悪意のある第三者による攻撃が、社内のネットワークに侵入することを防止する役割があります。IDSと同様の機能に加え、自動的にブロックも行える点がIDSとIPSの大きな違いです。

IPSとIDSは、OSやミドルウェアなどの脆弱性を狙った攻撃を検知できる点では共通しています。一方で、ネットワーク上での設置場所にも違いが見られます。IDSはネットワーク上に設置されるのに対し、IPSは通信経路に配置され、不正アクセスと判断された通信を遮断します。

IDS・IPSの仕組み

IDS・IPSの検知方法として、「シグネチャ型」と「アノマリ型」の主に2種類があります。ここでは、外部からのサイバー攻撃や内部で発生する不審な動きなどを検知する仕組みについて解説します。

シグネチャ型

シグネチャ型は、データベースへ不正パターンをあらかじめ登録し、パターンと一致する通信を不正アクセスとみなして検出する仕組みです。英単語の「signature」には「署名」という意味があるため、シグネチャ型は「署名型」と呼ばれることもあります。

過去に発生した不正アクセスやサイバー攻撃などの通信を高い精度で検知でき、誤検知が起こりにくい点がメリットです。一方、データベースに登録されていない未知の脅威に対しては、十分に対応できないという課題があります。また、特定の企業を狙って作られた独自の攻撃コード(標的型攻撃)についても、汎用的なシグネチャに登録されていない場合には、検知が難しくなる可能性があります。

巧妙化・高度化するサイバー攻撃に備えるには、定期的なメンテナンスを通じて新しい不正パターンを登録することが重要です。

アノマリ型

アノマリ型は、プログラムの正常な挙動パターンをあらかじめ学習し、パターンから逸脱する動きを不正と判断し、検知する仕組みです。また、通信規格の仕様(RFC)から外れた異常なパケットを検知する「プロトコル・アノマリ」と呼ばれる方式も見られます。

名称の由来となった「anomaly」という英単語は「異常」を意味し、アノマリ型は「異常検知型」と呼ばれる場合もあります。

既知の攻撃パターンのみを検知するシグネチャ型とは異なり、検知範囲が広く、未知の脅威にも対応できる点がアノマリ型の特徴です。未知の脅威に対応できる可能性が高い一方で、誤検知の発生頻度も高まる傾向にあります。通知数が増えると管理者の負担が大きくなるため、学習パターンの再定義が必要となるでしょう。

このように、シグネチャ型とアノマリ型にはそれぞれ異なる特性があります。防御したい特定の脅威がある場合にはシグネチャ型の製品、未知の脅威に対応したい際にはアノマリ型製品の導入が推奨されます。

IDS・IPSの種類

IDS・IPSは、導入形態や監視対象などの違いによって、一般的に3つの種類に分類されます。ここでは、「クラウド型」と「ホスト型」、「ネットワーク型」を紹介します。

クラウド型

クラウド型は、クラウド環境でIDS・IPSの機能を利用できるタイプです。企業側で機器を設置したり、保守・運用を行ったりする必要が基本的になく、インターネット経由で導入しやすい点が特徴です。

また、新たな脅威に関する情報をベンダー側がアップデートする製品を選ぶと、運用やメンテナンスの負担軽減にもつながるでしょう。一方で、検知精度や対応範囲はベンダーによって異なるため、導入前に確認しておくことが重要です。

ホスト型

ホスト型は、監視対象となるサーバーや端末(ホスト)にIDS・IPSをインストールして利用するタイプです。ホスト内部で発生する通信内容やログ情報を監視し、詳細に分析することで、ファイルの改ざんやプログラムの不審な挙動などを検知できる点が特徴です。

一方、すべてのホストにインストールが必要となり、監視対象となる端末数が多い場合には導入や運用コストがかさむ可能性があります。そのため、対象範囲をあらかじめ明確にしておくことが大切です。

ネットワーク型

ネットワーク型は、企業の広範囲にわたるネットワークのゲートウェイなどにIDS・IPSを設置し、通過する通信パケットを監視して不正アクセスを検出する仕組みです。端末ごとに設定するホスト型とは異なり、企業のネットワーク全体を保護できる点が特徴です。

一方で、監視できるのはネットワークを通過する通信に限られるため、各ホスト内部で行われる暗号化通信の中身(ファイル改ざんなど)までは把握できません。これがホスト型との大きな違いです。

また、監視対象はネットワークを通過するすべての通信となり、多くの処理リソースが必要となります。導入にあたっては、ネットワークの規模や利用状況を確認した上で検討することが重要です。

IDS・IPSの検出・防御対象となる主なセキュリティリスク

ここでは、IDS・IPSの検出・防御対象となる主なセキュリティリスクについて解説します。

DDoS攻撃

DDoS(Distributed Denial of Service)攻撃とは、複数の端末から大量の通信を一斉に送りつけることで、インフラのリソースを枯渇させて、サーバーやネットワークを麻痺させるサイバー攻撃です。企業がDDoS攻撃を受けると、企業のサービスやWebサイトが一時的に停止状態となったり、社内業務に支障が生じたりする恐れがあります。

IDS・IPS製品を導入しておくことで、DDoS攻撃の兆候を早期に検知して不正な通信を遮断し、社内サーバーなどに大量の通信が集中することを防ぎます。ただし、回線帯域そのものを埋めつくす攻撃には、無力なケースもある点に留意が必要です。

DDoS攻撃について詳しくは、以下の記事もご覧ください。

SYNフラッド攻撃

SYNフラッド攻撃とは、TCP接続を悪用したサイバー攻撃で、DDoS攻撃の一つとされています。TCP(Transmission Control Protocol)は、インターネット上でデータを正確に送受信するための通信プロトコルです。

SYNフラッド攻撃では、偽のIPアドレスなどを用いてサーバーのポートにSYNパケットを繰り返し送信します。こうした通信は一見すると通常のTCP接続と認識されやすいため、サーバーが応答した結果、機能停止に陥るリスクがあります。

IDS・IPSを導入することで、SYNフラッド攻撃による悪質な通信を検知し、通信の遮断につなげることが可能です。

バッファオーバーフロー攻撃

バッファオーバーフロー攻撃とは、攻撃者が企業のWebサイトなどに悪意のあるリクエストを送りつけ、Webサーバー側で意図していなかったコードを実行させて、機密情報の漏えいやWebアプリケーションの停止などを引き起こす攻撃です。

バッファオーバーフローは、許容量を超えるデータがバッファに書き込まれることで発生します。悪意のある第三者は、その脆弱性を狙って不正なコードを実行させる手口です。

IDS・IPSは、OSやサーバーの脆弱性を狙った攻撃に有効とされるセキュリティ製品です。そのため、バッファオーバーフロー攻撃の対応策として設置されるケースがあります。

ただし、近年のOSやコンパイラには、データ実行防止(DEP)やアドレス空間配置のランダム化(ASLR)といった防御機能が標準で搭載されています。まずはOSやソフトウェアを最新の状態に保つことを優先とし、IDS・IPSとあわせて脆弱性対策に取り組むことが重要です。

IDS・IPSで検知・遮断が難しい攻撃

IDS・IPSは、Webアプリケーションの脆弱性を突いた攻撃の検知は困難です。具体的な攻撃の種類は、以下の通りです。

表はスライドできます

| IDS・IPSで検知・遮断が難しい攻撃の例 | |

|---|---|

| OS コマンドインジェクション |

|

| SQL インジェクション |

|

| クロスサイトスクリプティング (XSS) |

|

このような攻撃に対しては、後述するファイアウォールやWAF(Web Application Firewall)を組み合わせて多層防御を実施することで、効果が期待できます。

IDS・IPSを導入する際のポイント

ここでは、IDS・IPSを導入する際に押さえておきたいポイントを解説します。

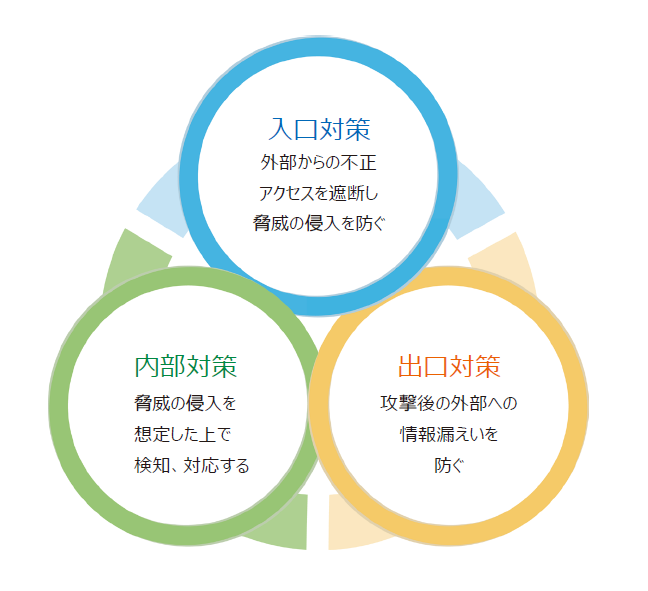

多層防御を実施する

効果的なセキュリティ対策を実施するには、入口・内部・出口という3つの視点から対策を講じ、多層防御を実現することが重要です。外部からの不正アクセスを検知・遮断するネットワーク型のIDS・IPSは、入口対策として主に位置付けられます。一方で、各端末に導入するホスト型IDS・IPSは、端末内部の挙動を監視する内部対策としての役割も担います。

入口対策に加え、脅威の侵入を想定した上で実施する内部対策、さらには攻撃後の外部への情報漏洩を防止する出口対策までを、統合的に強化していくことがポイントです。

複数のセキュリティ製品を組み合わせて多層防御を構築することで、巧妙化するサイバー攻撃から、企業の情報資産を保護する体制が整うと考えられます。

マネージドサービスを検討する

IDS・IPSを効果的に活用するには、外部パートナーが運用や保守、監視業務を担うマネージドサービスを検討するのも一つの方法です。

IDS・IPSの運用には、ネットワークやセキュリティ、OS・アプリケーションに関する高度な専門知識や、インシデント対応能力などが必要です。そのため、社内で人材を確保し、育成することが難しいケースも少なくありません。

こうした場合には、信頼できる外部パートナーから支援を受けることで、IDS・IPSをより有効に活用できるようになると考えられます。

IDS・IPS以外にも検討したいセキュリティ製品

多層防御を実現するために、IDS・IPS以外にも検討しておきたいセキュリティ製品について紹介します。

ファイアウォール

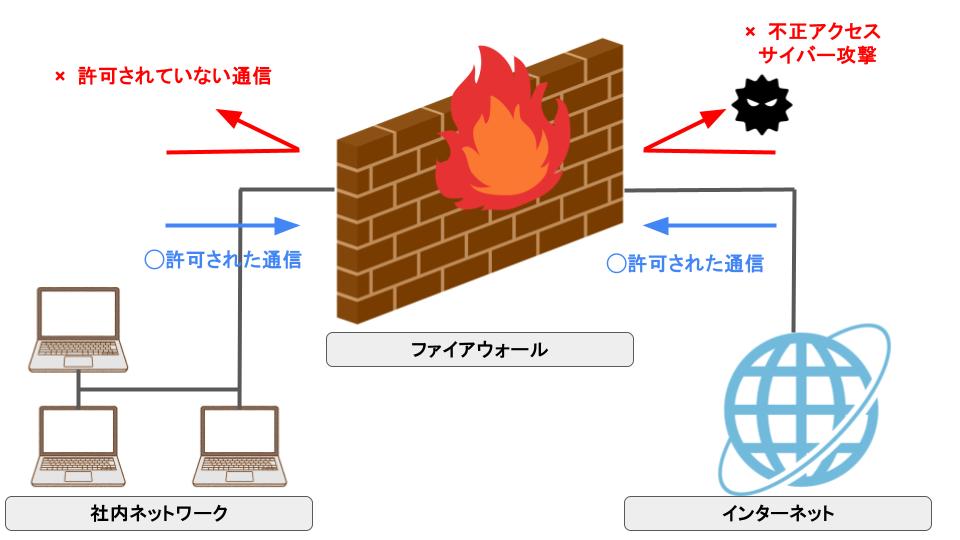

ファイアウォールとは、通信の安全性を確保するための防御システムで、社内ネットワークとインターネットの間に設置されます。ファイアウォールのフィルタリング機能は、通信パケットのIPアドレスなどの情報をルールと照らし合わせて、通信の許可・拒否を判断する仕組みです。

外部からの不正アクセスやサイバー攻撃を防御するための基本的な対策として、多くの企業で導入されています。

ファイアウォールは事前に登録されたルールによる制御を行い、IDS・IPSのアノマリ型は通信の挙動に基づく検知・防御を行う点が、2つのセキュリティ製品の違いです。

ファイアウォールについて詳しくは、以下の記事もご覧ください。

WAF

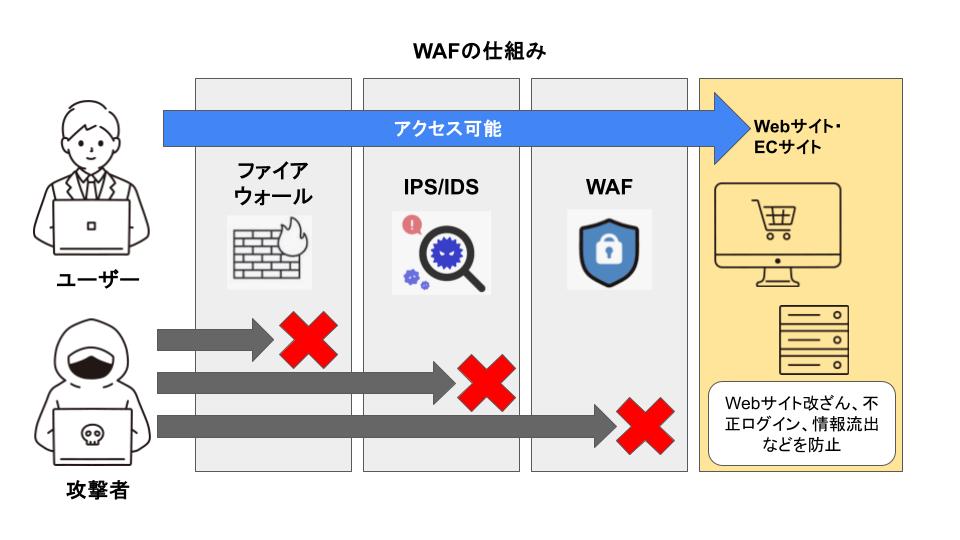

WAF(Web Application Firewall)とは、WebサイトやECサイトなど、ブラウザ上で利用できるWebアプリケーションを保護するためのセキュリティ製品です。通信を監視してWebアプリケーションの脆弱性を狙った攻撃を阻止します。

IPS・IDSや前述のファイアウォールとは、対応範囲が異なります。ファイアウォールはネットワークの境界を、IPS・IDSはOSやミドルウェアなどを防御し、WAFはWebアプリケーションへの不正アクセスをブロックする点が違いとして挙げられます。

ファイアウォールとIPS・IDS、WAFを含めて導入を検討することで、多層防御を構築できると考えられます。

WAFについて詳しくは、以下の記事もご覧ください。

UTM

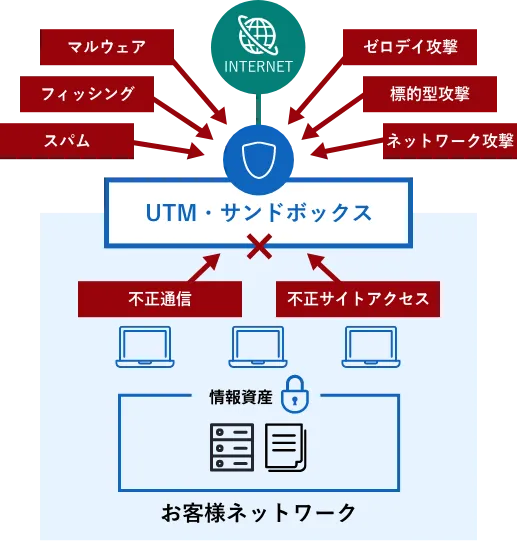

UTM(Unified Threat Management:統合脅威管理)とは、複数のセキュリティ機能を単一のプラットフォームへ統合したソリューションです。IDS・IPSに加え、ファイアウォール、アンチウイルス、Webフィルタリングなど多様なセキュリティ機能を包括的に利用できます。

単体製品をそれぞれ組み合わせて導入する必要がなくなるため、導入や運用の手間を抑えながら、多層防御を効率的に実現できる点がメリットです。

UTMについて詳しくは、以下の記事もご覧ください。

NURO Bizのセキュリティ製品で強固な多層防御を実現

「NURO Biz」は、高速インターネット接続サービス「NUROアクセス」を軸としたネットワークソリューションと、クラウドネットワークセキュリティを合わせて提供している法人向けブランドです。快適なインターネット接続環境と高品質なセキュリティ製品を一気通貫で導入できる点が強みです。

具体的には、以下のセキュリティ製品の導入・運用により、強固な多層防御を実現できます。

多様な脅威にまとめて対応する「UTM typeW」と「仮想UTMソリューション WatchGuard FireboxV」

NURO Bizでは、UTM関連ソリューションとして、「UTM typeW」と「仮想UTMソリューション WatchGuard FireboxV」を展開しています。

「UTM typeW」は、機器の導入や設置、運用保守までをワンストップで利用できるマネージドサービスです。IPSやパケットフィルタリング、アプリケーション制御などの基本的なセキュリティ機能を備えています。さらにオプションとして、標的型攻撃対策や、悪意のあるDNSリクエストを検知してサイトへのアクセスをブロックするDNS Watch機能なども導入可能です。

「仮想UTMソリューション WatchGuard FireboxV」は、ソニービズネットワークスのサービス基盤上で提供されるソリューションです。物理的なハードウェアを管理する必要がなく、運用負荷を最小限に抑えることができます。

2つのソリューションについて詳しくは、以下のリンクもご覧ください。

【導入事例】回線と合わせて「UTM typeW」へリプレイス|ドーピー建設工業株式会社様

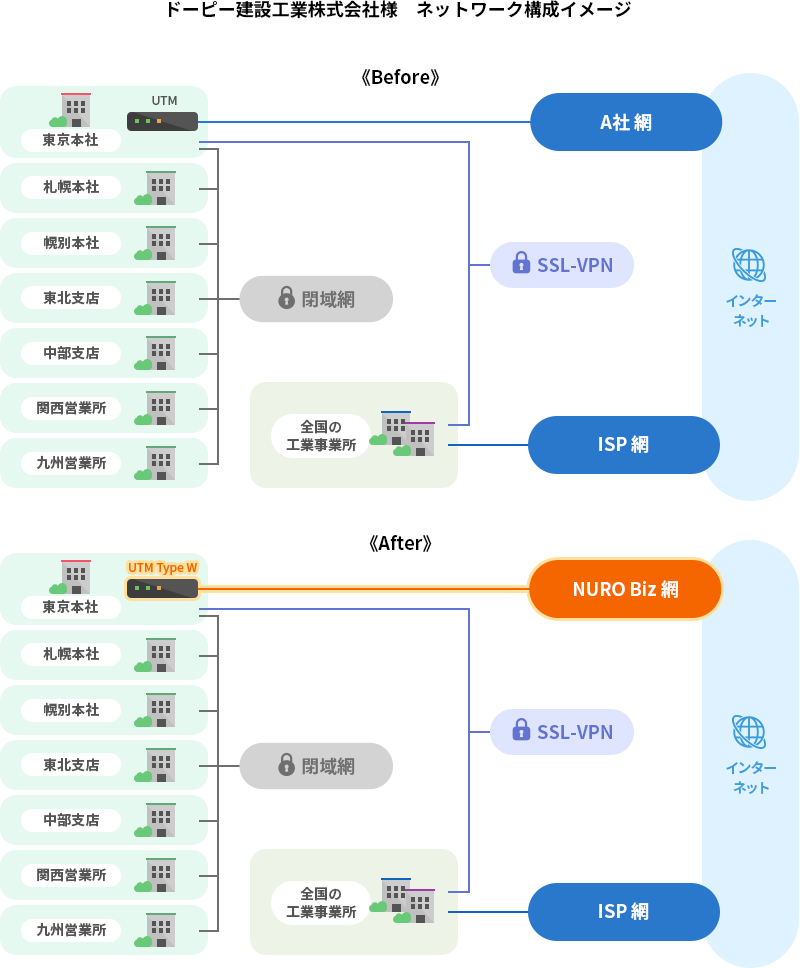

プレストレストコンクリート技術を強みとするドーピー建設工業株式会社では、クラウドサービスの利用拡大やリモートアクセスの増加により、既存ネットワークの帯域不足やUTMの処理能力に課題を感じていました。

そこで東京本社移転を機に、インターネット回線を「NUROアクセス 2G」へ刷新するとともに、「UTM typeW」を導入。回線とセキュリティを「NURO Biz」に集約することで、通信の安定性が向上し、障害発生時の問い合わせ窓口も一本化されました。ネットワークの運用・管理負担が大きく軽減され、DX推進を支える安定した業務基盤の構築につながった事例です。

- 事例詳細:ドーピー建設工業株式会社様

【FAQ】IDS・IPSに関するよくある質問

ここでは、IDS・IPSに関するよくある質問と回答を紹介します。

IDSとIPSの違いは何ですか?

IDSは「検知」、IPSは「検知と防御」までを担うシステムである点が大きな違いです。

IDS(不正侵入検知システム)は、ネットワークやシステムを監視し、不正アクセスや異常な通信の兆候を検知した際に、管理者へアラートを通知する仕組みです。

一方、IPS(不正侵入防御システム)は、IDSの検知機能に加えて、不正と判断した通信を自動的に遮断します。

2つの機能や構成の違いについて、以下の表でまとめました。

表はスライドできます

| 種類 | 機能 | 構成 |

|---|---|---|

| IDS(不正侵入検知システム) | ネットワークやシステムへの不正アクセスの兆候を検知し、管理者にアラートを出す | ネットワーク上に設置し、通信内容をコピーして監視・分析する |

| IPS(不正侵入防御システム) | IDSの機能に加え、攻撃を自動で防御する | ネットワーク通信経路上に設置し、すべての通信を監視・ブロックする |

IDS・IPSとWAFの違いは何ですか?

IDS・IPSとWAFは、いずれもサイバー攻撃対策として用いられるセキュリティ製品ですが、攻撃から守る領域が異なります。

IDS・IPSは、主にネットワーク層で通信の振る舞いやパターンを監視し、不正アクセスや攻撃の兆候を検知・遮断します。一方、WAFは、通信内容を解析し、Webアプリケーションの脆弱性を突く攻撃から防御します。

ネットワーク全体の防御にはIDS・IPSを、Webアプリケーションの保護にはWAFを用いるなど、役割に応じて併用することで、より効果的な多層防御の実現が期待できます。

まとめ

IDS・IPSは、ネットワーク上の不正な通信や攻撃の兆候を検知・遮断することで、企業の情報資産を守る重要なセキュリティシステムです。IDSは不正侵入の兆候を検知して通知し、IPSは検知に加えて通信を自動で遮断する役割を担います。

一方で、Webアプリケーションの脆弱性を突く攻撃など、IDS・IPS単体では対応が難しいケースもあります。そこで、UTMのような複数のセキュリティ機能を備えたソリューションを導入することで、多層防御を効率的に行えるでしょう。

また、セキュリティ製品を運用するには、専門的な知識や継続的な監視・保守が欠かせません。自社での対応が難しい場合には、マネージドサービスの活用を検討することで、運用負担を抑えながらセキュリティレベルの向上が期待できます。

NURO Bizでは、高速インターネット接続サービス「NUROアクセス」と合わせて、「UTM typeW」と「仮想UTMソリューション WatchGuard FireboxV」を展開しています。インターネット回線とセキュリティソリューションの導入や運用、管理までを一気通貫で支援している点が強みです。詳しくは、以下のリンクもぜひご覧ください。