ゼロデイ攻撃とは?

ゼロデイ攻撃とは、OSやソフトウェアの脆弱性が発見されてから、修正プログラム(セキュリティパッチ)が公開される前の段階で行われるサイバー攻撃です。開発者が脆弱性に気づき対策を講じる前に、攻撃者がその脆弱性を悪用する点が特徴です。

「ゼロデイ」という名称は、脆弱性の発見からパッチ適用までの時間がゼロ日であることを意味します。

通常のサイバー攻撃であれば、脆弱性の発見後にパッチを適用することで防御可能です。一方、ゼロデイ攻撃では、脆弱性が一般に知られていない、あるいは対策が間に合わない状態で攻撃が行われるため、従来の防御策が機能しにくいと考えられます。

ゼロデイ攻撃に関連する脅威に「Nデイ攻撃」があります。Nデイ攻撃とは、修正プログラムが公開された後も適用されていない脆弱性を狙った攻撃です。ゼロデイ攻撃が未知の脆弱性を悪用するのに対し、Nデイ攻撃は未対応かつ既知の脆弱性を狙っている点が異なります。

近年の動向

独立行政法人情報処理推進機構(IPA)が2026年に公表した「情報セキュリティ10大脅威 組織編」によると、「システムの脆弱性をついた攻撃」は第4位となりました。前年の資料では、攻撃手口としては、「ゼロデイ攻撃」や「Nデイ攻撃」などが挙げられています。

こうした攻撃を受けた場合、マルウェア感染や情報漏えい、Webページやファイルの改ざんなどの被害につながる点が指摘されています。

近年、脆弱性の発見からそれを悪用したサイバー攻撃の発生までの期間が短くなっている傾向です。そこで、脆弱性の確認後、早急な対策が取れるよう体制を整えておくことが重要です。

独立行政法人情報処理推進機構(IPA)が2026年に公表した「情報セキュリティ10大脅威 組織編」によると、「システムの脆弱性をついた攻撃」は第4位となりました。前年の資料では、攻撃手口としては、「ゼロデイ攻撃」や「Nデイ攻撃」などが挙げられています。

ゼロデイ攻撃の発見が難しい理由

ゼロデイ攻撃が特に危険視される理由は、その発見の難しさにあります。一般的なセキュリティ対策ツールは、既知の脆弱性や攻撃パターンのデータベースをもとに動作します。しかし、ゼロデイ攻撃は、既知の攻撃パターンに基づくセキュリティ対策では検知できないため、従来型のセキュリティソリューションでは防御が困難です。

また、攻撃者はこうした脆弱性情報を秘密裏に保持し、最大限の効果を得るために慎重に攻撃を計画します。そのため、被害が表面化した時点ですでに深刻な情報漏洩や権限奪取が完了していることも珍しくありません。

さらに、攻撃の痕跡を巧みに隠すステルス性の高い手法が用いられることも多く、企業のセキュリティチームが通常の監視活動で発見するのは極めて困難です。こうした特性から、ゼロデイ攻撃は企業にとって深刻なセキュリティリスクの一つと考えられています。

ゼロデイ攻撃の主な手法と特徴

ゼロデイ攻撃はさまざまな手法で実行されます。中でも頻繁に利用されるのは、メールを使った攻撃とWebサイトを悪用した攻撃です。これらの詳細を理解することで、防御の手がかりを得ることができます。

マルウェア付きメールによる攻撃

メールを使ったゼロデイ攻撃は、最も一般的な侵入経路の一つです。未知の脆弱性を突くマルウェアを添付したり、マルウェアへのリンクが記載されたメールを送信し、受信者にファイルを開かせたりすることで内部ネットワークへの侵入を図ります。この手法は大きく分けて「標的型」と「ばらまき型」の二種類があります。

標的型攻撃

標的型攻撃では、特定の企業や組織を狙い、取引先や関係者を装った精巧なメールが送られます。社内で使われている文書形式や用語を模倣するなど、受信者が疑いを持たないよう細心の注意が払われています。

例えば、財務部向けに請求書や見積書を装ったファイル、人事部向けに履歴書を装ったファイルなど、業務上開封せざるを得ないような文書を添付し、企業の担当者をだまそうとします。

ばらまき型攻撃

一方、ばらまき型攻撃は不特定多数を対象に大量のメールを送信し、少数でも感染者を出すことを目的としています。「配送通知」「料金未払い警告」「懸賞当選通知」など、受信者の好奇心や不安を煽るタイトルが用いられることが特徴です。

いずれの場合も、添付ファイルやリンク先には、Microsoft 365などの広く使われているソフトウェアの脆弱性を突くマルウェアが仕込まれています。ファイルを開いた瞬間に感染し、バックドアが作成されたり、ランサムウェアが展開されたりするケースが報告されています。

Webサイト改ざんによる攻撃

Webサイトを経由したゼロデイ攻撃も頻繁に観測されています。正規のWebサイトが改ざんされ、訪問者のブラウザやプラグインの脆弱性を突くコードが埋め込まれる手法です。しばらく更新されていない古いWebサイトや、セキュリティ対策が不十分な中小企業のサイトが標的になりやすい傾向があります。

具体的な攻撃の種類は、以下の通りです。

表はスライドできます

| 種類 | 特徴 |

|---|---|

| ドライブバイダウンロード攻撃 |

|

| 水飲み場型攻撃 |

|

なお、こうした攻撃では、メールやSNSなどを通じて不正なWebサイトへ誘導する「ソーシャルエンジニアリング」が併用されるケースもあります。これは、人の心理的な隙を突く攻撃手法の総称で、攻撃の準備段階や誘導手段として利用されます。

ソフトウェアの脆弱性を狙った不正アクセス

VPN機器や社内システム、ネットワーク機器などのソフトウェアに存在する脆弱性を狙い、不正に侵入を試みる攻撃も見られます。不正アクセスが行われると、内部ネットワークへの侵入や管理者権限の詐取、情報漏えいなど被害が深刻化する可能性があります。

例えば、OSコマンドインジェクションは、Webアプリケーションの脆弱性を悪用し、攻撃者が不正な命令を実行させるサイバー攻撃です。これにより、攻撃されたサーバーが侵入の足がかりとなり、不正アクセスされる恐れがあります。

ゼロデイ攻撃により企業が受ける影響と被害

ゼロデイ攻撃は、対策を講じる前に行われるため発見が遅れやすく、被害が拡大しやすい点が懸念されています。代表的な被害として、システムの乗っ取りによる不正操作や顧客情報・機密データの漏えいなどが挙げられます。

また、ゼロデイ攻撃によりランサムウェアに感染してしまうと、データが暗号化されて何重もの脅迫が行われ、事業継続に深刻な影響を及ぼす可能性もあるでしょう。さらに、攻撃者がバックドアを設置して長期間にわたり情報を盗み続けるAPT(Advanced Persistent Threat)と呼ばれる攻撃が発生すると、被害は自社にとどまらず取引先や協力会社へ波及するリスクもあります。

【2025年発生】ゼロデイ攻撃の事例

ここでは、2025年に発生したゼロデイ攻撃の事例を紹介します。

国立研究開発機関のリモートアクセス機器に、ゼロデイ攻撃による不正アクセスが発生

2025年、国立研究開発機関において、リモートアクセス機器を標的としたゼロデイ攻撃による不正アクセスが確認されました。外部機関から提供された脆弱性情報をきっかけに機器を緊急停止し調査を進めた結果、不正アクセスが行われていた痕跡が見られたといいます。

対象機器にはテレワーク利用者の個人情報が登録されていましたが、情報漏えいなどの痕跡や被害などは確認されていないと報告しています。

IT企業でソフトウェアの脆弱性を狙ったゼロデイ攻撃が発生

2025年、IT企業において、ソフトウェアの脆弱性を突いたゼロデイ攻撃による不正アクセスが確認されました。不審なアクセスの検知後、当該サーバーをネットワークから隔離し、外部の専門機関と連携して調査が行われました。

その結果、社内ネットワーク内に保存されていた顧客や取引先、従業員に関する個人情報の一部が外部に漏えいした可能性があることが明らかになっています。警察や個人情報保護委員会への通報・報告を行い、機器の再構築や監視体制の強化など、再発防止に向けたセキュリティ対策が進められています。

ゼロデイ攻撃への効果的な対策

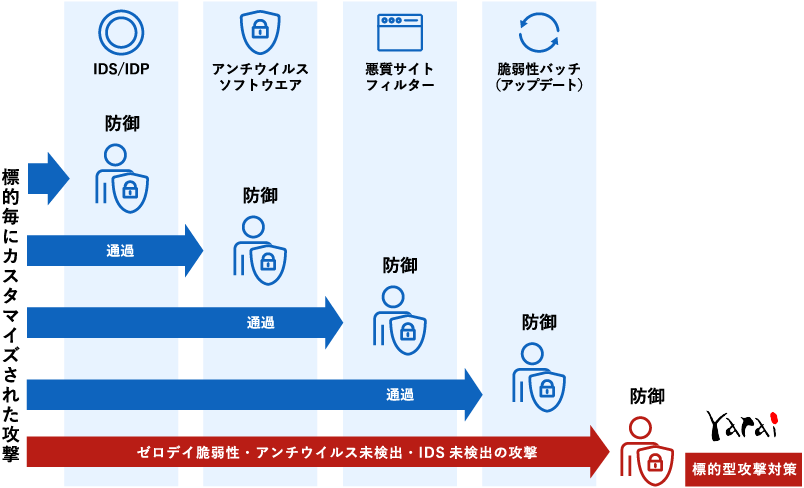

未知の脆弱性を突くゼロデイ攻撃に対しては、従来型の防御だけでは不十分です。多層防御の考え方に基づいた、包括的なセキュリティ対策が必要となります。

基本的なセキュリティ対策

ゼロデイ攻撃への対策の基盤となるのは、まずは基本的なセキュリティ対策の実施です。脆弱性が発見された後の迅速なパッチ適用体制を整備することで、ゼロデイの期間を最小限に抑えられるでしょう。

具体的なセキュリティ対策は、以下の通りです。

表はスライドできます

| 基本的なセキュリティ対策 | 概要 |

|---|---|

| ソフトウェアのアップデート | OSやアプリケーション、特にブラウザやOfficeソフトなど広く使われているソフトウェアは、脆弱性が発見されるとすぐにパッチがリリースされるため、迅速に適用するための体制を整えることが重要。 |

| 不要なソフトウェア・サービスの削除 | システムに導入されているソフトウェアが多いほど、攻撃対象面(アタックサーフェス)が広がる。使用頻度の低いアプリケーションやプラグインは、セキュリティリスクとなるため、定期的な棚卸しが推奨される。 |

| メール環境のセキュリティ強化 | メールは主要な攻撃経路となっているため、SPFやDKIM、DMARCといった送信元認証技術の導入や、添付ファイルの自動スキャン、URLフィルタリングなどを実施することが重要。 |

| ネットワークセグメンテーションの実施 | 社内ネットワークを適切に分割し、部門間やシステム間の不必要な通信を制限することで、万が一侵入されても被害の拡大を防ぐことができる。重要なシステムや機密データを扱うサーバーは、厳格なアクセス制御の下で隔離することが望ましい。 |

サンドボックスなどセキュリティ機能を包括したUTMの導入

基本対策に加え、ゼロデイ攻撃に特化した高度な防御策を導入することで、検知・対応能力を大幅に強化できます。振る舞い検知やサンドボックス技術を活用することで、ゼロデイ攻撃をはじめとする未知の脅威にも対応可能なセキュリティ体制を構築できます。

サンドボックスは、隔離された仮想環境内でファイルやプログラムを実行し、その挙動を分析する技術です。既知のシグネチャに依存せず、プログラムの振る舞いから悪意ある動作を検出できるため、未知のマルウェアも発見できる可能性が高まります。

未知の脅威へ対応するには、多層防御を構築することがポイントです。UTM(Unified Threat Management)は、サンドボックスやファイアウォール、Webフィルタリングなど複数のセキュリティ機能を一元的に利用できます。高度なセキュリティ対策を構築してゼロデイ攻撃を防ぎたい場合、UTMの導入を検討してみるのも一つの方法です。

UTMについて詳しくは、以下の記事をチェックしてみてください。

EDR製品の導入

EDR(Endpoint Detection and Response)ソリューションの導入も効果的です。EDRは端末の挙動を常時監視し、不審な活動を検知・対応する技術です。EDR機能を持つ製品を導入することで、ゼロデイ攻撃の兆候を早期に発見し、迅速な対応が可能となります。

EDRについて詳しくは、以下の記事もチェックしてみてください。

重要情報の暗号化

重要情報の暗号化も、ゼロデイ攻撃による被害軽減には欠かせません。機密データを適切に暗号化しておくことで、万が一侵入されてデータが窃取されても、そのまま利用されるリスクを低減できます。特に個人情報や機密情報は、保存時だけでなく通信時も暗号化することが望ましいでしょう。

ゼロデイ攻撃を受けた際の対応手順

万全の対策を講じていても、ゼロデイ攻撃の被害を完全に防ぐことは困難です。万が一攻撃を受けた場合の対応手順を事前に整備しておくことが、被害の最小化には不可欠です。

初動対応

ゼロデイ攻撃の被害が発覚した際は、迅速かつ適切な初動対応が被害拡大の防止に直結します。感染拡大を防ぐためのネットワーク隔離措置を速やかに実施することが最優先事項となります。

具体的には、以下の手順で進めていきます。

- 感染が疑われる端末やシステムをネットワークから隔離

- 社内のインシデント対応チームや情報システム部門へ連絡

- 証拠保全の実施

- 初期調査を進め、影響範囲を把握

まず、感染が疑われる端末やシステムのネットワークケーブルを抜く、無線LAN接続を切断するなど、確実に外部との通信を遮断することが重要です。次に、事前に定められた連絡フローに従って報告し、専門チームの指示を仰ぎましょう。

また、端末の電源を単純にオフにするのではなく、メモリダンプの取得やログの保存など、後の調査に必要となる情報を可能な限り保全します。さらに、初期調査を進め、影響範囲の把握に努めます。

同様の症状が出ている端末はないか、不審なネットワークトラフィックは検出されていないかなど、攻撃の広がりを早期に特定することで、効果的な対策を講じることができます。

復旧と再発防止策

初動対応の後は、安全な状態への復旧と再発防止策の実施が必要です。被害端末の完全クリーンアップと脆弱性の根本的解決を行い、同様の攻撃を防ぐために以下のような対策を講じることが重要です。

- セキュリティソフトによるスキャンと駆除

- 端末の初期化とOSの再インストール

- バックアップからのデータ復元

- 攻撃の原因となった脆弱性への対処

- 事後分析と再発防止策の検討

状況に応じて、セキュリティソフトによるスキャンと駆除を試みたり、端末の初期化とOSの再インストールを行ったりします。重要なシステムや機密情報を扱う端末では、完全なクリーンインストールが安全です。

ランサムウェアの場合、感染前の安全なバックアップから復元することになります。さらに、ベンダーからパッチがリリースされていれば即座に適用し、対策がない場合には当該機能の無効化や代替手段の検討など、暫定的な回避策を講じます。

インシデント終息後は、侵入経路や攻撃手法を分析し、セキュリティ対策の見直しや強化ポイントを特定しましょう。社内で訓練も定期的に実施することで、組織全体のセキュリティレジリエンス(回復力)を高めることができます。

NURO Bizの「yarai」でゼロデイ攻撃や標的型攻撃に強いセキュリティ環境を構築

ソニービズネットワークス株式会社の「NURO Biz」は、高速インターネット接続サービス「NUROアクセス」とセキュリティソリューションを同時に導入できる法人向けブランドです。

ゼロデイ攻撃から企業の情報資産を保護するために、「yarai(ヤライ)」の導入が推奨されます。これは、アンチウイルスソフトに代表されるようなパターンマッチングによる検出方法ではなく、ソフトウェアの挙動を監視する「振る舞い検知」により、ゼロデイ攻撃を防ぐソリューションです。

他のセキュリティ製品では通過させてしまう未知の攻撃に対しても、「yarai」は精度の高い検出が可能です。

その他、以下のEDR/EPP製品やUTM関連ソリューションから自社に必要な対策を取り入れることで、強固なセキュリティ環境の構築が期待できます。

表はスライドできます

| セキュリティサービス | 特長 |

|---|---|

| yarai |

|

| WatchGuard Endpoint Security |

|

| UTM typeW |

|

| 仮想UTMソリューション WatchGuard FireboxV |

|

「ゼロデイ攻撃の対策を行いたい」「インターネット回線もあわせて見直したい」という場合、以下のリンクからお気軽にご相談ください。

- WatchGuard Endpoint Security

-

Endpoint Protection Platform (EPP)の次世代アンチウイルス、Endpoint Detection and Response (EDR)、DNSフィルタリングソリューションなど、エンドポイントへの高度なサイバー攻撃を阻止するために必要な技術を提供

ゼロデイ攻撃に関するよくある質問

ここでは、ゼロデイ攻撃に関するよくある質問と回答を紹介します。

「ゼロデイ」とはどういう意味ですか?

「ゼロデイ」という名称は、脆弱性の発見から修正プログラム提供までの猶予期間がゼロ日であることを意味します。つまり、開発者や利用者が対策を講じる前に攻撃が行われる状況を表しています。この脆弱性を突いた攻撃が「ゼロデイ攻撃」です。

ゼロデイ脆弱性とNデイ脆弱性の違いは何ですか?

ゼロデイ脆弱性は、開発者がまだ把握していない、または修正プログラムが公開されていない脆弱性を指します。一方、Nデイ脆弱性は、すでに修正プログラムが公表されているにもかかわらず、利用者側でパッチが適用されていない状態である点が違いです。

まとめ

ゼロデイ攻撃は、未知の脆弱性を悪用する高度なサイバー攻撃であり、従来型のセキュリティ対策だけでは防ぎきれない可能性があります。この脅威に対処するためには、基本的なセキュリティ対策の徹底と、先進的な検知・防御技術の導入、そして緊急時の対応計画の整備が不可欠です。

特に重要なのは多層防御の考え方です。単一の対策に頼るのではなく、ネットワーク、エンドポイント、アプリケーション、ユーザー教育など、複数のレイヤーでセキュリティ対策を実施することで、攻撃者が全ての防御を突破することを困難にします。

NURO Bizは、高速インターネット接続サービス「NUROアクセス」と、ソフトウェアの挙動を監視する「振る舞い検知」により、ゼロデイ攻撃を防ぐソリューション「yarai」を提供しています。その他、EDR/EPPやUTM関連ソリューションも利用でき、多層防御の実現が可能です。詳しくは、以下のリンクもぜひご覧ください。

- WatchGuard Endpoint Security

-

Endpoint Protection Platform (EPP)の次世代アンチウイルス、Endpoint Detection and Response (EDR)、DNSフィルタリングソリューションなど、エンドポイントへの高度なサイバー攻撃を阻止するために必要な技術を提供

お役立ち資料をダウンロード

「いまさら聞けない『インターネット』と『セキュリティ』の関係 中⼩企業にお勧めのセキュリティ対策UTM+EDR」のダウンロードをご希望のお客様は、以下必要事項をご入力ください。