EDRとは?

EDR(Endpoint Detection and Response)は、エンドポイントに対するセキュリティ対策を提供するソリューションのひとつです。エンドポイントとは、企業内においてサイバー攻撃のターゲットとなる、パソコンやスマートフォン、タブレット、サーバーなどネットワークに接続された端末を指します。EDRは、これらのエンドポイントで発生するすべての活動を監視し、不審な挙動や攻撃の発生に対してリアルタイムで検出、分析、対応を行います。

EDRの基本的な機能は、不正・不審な挙動を検知し、すみやかにセキュリティ担当者へ通知するというものです。これにより被害を最小限に抑えられるため、企業のセキュリティ体制を強化することが可能です。EDRの導入は、従来のウイルス対策ソフトやファイアウォールなどに加えて、より盤石なセキュリティ対策を構築するための手段として注目されています。

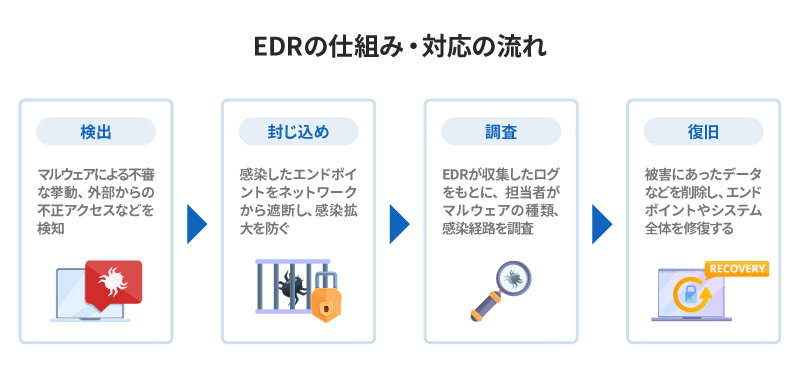

EDRの仕組み・対応の流れ

EDRはエンドポイントに設置され、不審な挙動を常時監視しています。パソコンやサーバーなどネットワークに接続されたエンドポイントに専用のセキュリティ製品をインストールすると、ログを収集して各端末で挙動が監視されます。検知情報はサーバーへ送信されて分析処理が行われ、不審な挙動が検知された場合、セキュリティ担当者に通知される仕組みです。

脅威の検知後、感染したエンドポイントはEDRによって隔離・封じ込めが行われ、セキュリティ担当者によってマルウェアの種類や侵入経路などが調査されます。さらに、EDRで収集した情報をもとに、セキュリティ担当者が感染したデータを削除するなどしてマルウェアを取り除き、システム全体を正常な状態に復旧します。

EDRの機能

EDRは、攻撃の検出から対応、さらには分析までを網羅しています。これにより、攻撃が発生した際の迅速な対応が可能となり、被害を最小限に抑えることができます。

ここからはEDRの主な機能を解説します。

リアルタイム監視

エンドポイントごとの動作を24時間体制で監視し、疑わしい挙動や異常なアクティビティを即座に検出する機能です。これにより攻撃が発生した場合、早期に兆候をキャッチして迅速に対応することが可能になります。

リアルタイム監視は、システムのログデータやネットワークトラフィック、ファイル操作など、さまざまなデータソースをもとに監視を行います。例えば、通常とは異なる動作をするプロセスや異常な通信が発生した場合、EDRはその情報を即座に検出し、セキュリティ担当者に警告を送ることができます。この機能により、攻撃が拡大する前に早期対応できるため、企業のセキュリティ体制の強化につながります。

データ分析

EDRのデータ分析は、膨大な量のセキュリティデータを収集・解析し、攻撃の兆候や不正な活動を特定するために必要な機能で、攻撃者の行動を把握するために重要な役割を果たします。

EDRは、エンドポイントで発生したイベントをリアルタイムで収集し、過去のデータと比較することで異常なパターンを識別します。例えば、特定の時間帯に集中して行われたアクセスや、異常にデータ転送量が多い場合など、通常の動作とは異なる挙動を特定することができます。

これにより、攻撃の初期兆候を早期に把握し、問題が拡大する前に適切な対策を講じることが可能です。またデータ分析は、攻撃のトレンドやパターンを把握し、将来の脅威に対する予測や予防策を考えるのにも役立ちます。

高度な検出

EDRに備わっている重要な機能のひとつとして、既存の防御技術では見逃しがちな高度な攻撃を発見することができます。これには、AI(人工知能)や機械学習を活用して、攻撃の兆候を自動的に識別する手法も含まれています。

従来のセキュリティ対策では、既知の脅威に基づいて対応するため「未知の脅威」には対応できませんでした。その点、高度な検出機能があれば、未知の脅威・新しい攻撃手法にも対応することができます。

例えば、サンドボックス技術を使って、怪しいファイルを隔離して実行し、その挙動を観察することによって、新たなマルウェアを発見することも可能です。また、ユーザーやアプリケーションの異常な行動を検出する「振る舞い検知」技術も、高度な検出手段のひとつです。これにより、従来の検出方法では見逃されがちな新しいタイプの攻撃を早期に発見できるようになります。

インシデント調査・対応

実際にサイバー攻撃が発生した場合に、その根本的な原因を迅速に特定し、適切に対応するために重要な機能です。攻撃の進行状況を追跡し、どの部分が侵害されたのか、攻撃者がどのような手順でシステムにアクセスしたのかを特定するために使用されます。

インシデント発生後、EDRは詳細なログやイベントデータを提供し、セキュリティ担当者が攻撃の手法や範囲を理解できるようサポートします。さらに、疑わしいプロセスを停止したり、感染した端末をネットワークから切り離したりするなど、自動的に攻撃者の活動を隔離し、攻撃拡大を防ぐ対策を実行することも可能です。

- WatchGuard Endpoint Security

-

Endpoint Protection Platform (EPP)の次世代アンチウイルス、Endpoint Detection and Response (EDR)、DNSフィルタリングソリューションなど、エンドポイントへの高度なサイバー攻撃を阻止するために必要な技術を提供

EDRが注目される背景

総務省の「令和6年版 情報通信白書」によると、2022年における国内の情報セキュリティ製品市場(売上高)は約5,254億円で、前年比19.8%の増加となりました。セグメント別に見ると、エンドポイントを含むセキュリティソフトウェア市場の売上額は約4,274億円となり、全体の約8割を占めています。(参考:令和6年版 情報通信白書|総務省)

ここでは、企業のセキュリティ対策においてEDRが注目される背景を、3つの観点から解説します。

サイバー攻撃の脅威の増加

サイバー攻撃は年々増加しており、その被害規模も拡大しています。また、国家規模で行われるサイバー攻撃、APT(Advanced Persistent Threat)攻撃も増えています。

ほかにも近年は、セキュリティの弱い中小企業や、地方・海外のグループ企業、工場などを足掛かりに、規模の大きな取引先や本社のデータに侵入するケースが多数報告されています。取引先の機密情報が侵害された場合、企業は信頼を失うだけでなく多額の賠償など金銭的な損害も生じる可能性があるため、万全の対策を講じる必要があるのです。

EDRは、リアルタイムでの脅威監視と迅速な検知が可能なため、こうした攻撃による被害を最小限に抑えられると期待できます。

サイバー攻撃の手法巧妙化

攻撃者は、攻撃手法を年々巧妙に進化させています。より精緻な手法により、検出を回避しながら企業や個人が所有する情報資産を狙っています。

例えばランサムウェア攻撃は、「データを暗号化し、復元のために金銭を要求する」というものです。近年はさらに「摂取した暗号化前データの公開」「DDoS攻撃の予告」を脅しの材料とする、四重の脅迫なども見られています。

また、フィッシング攻撃も進化しており、特定のターゲットに向けて精巧に作られたメールが送られ、ユーザーを騙す手法が多用されています。その他、APT攻撃では、攻撃者が長期間にわたってターゲットの端末やサーバーに潜伏し、複数の段階を経て機密情報を盗むなど、非常に高い技術とリソースが使われているのが特徴です。

これらの手法は、従来のセキュリティ対策では対処しきれない場合が多く、企業にとっては新たなセキュリティ対策の導入が必要です。EDRは、このような進化した攻撃を検知し、リアルタイムで対応することができるため、高度化したサイバー攻撃に対しても有効といえます。

セキュリティの考え方の変化

クラウドサービスやテレワークの普及により、企業ネットワークの「内と外」の境界が曖昧になっています。社内のネットワークは安全と定義し、社内に存在するシステムやデバイスを外部の脅威から保護する従来の「境界型防御」の考え方では、十分に対応できなくなったのです。

そこで注目されているのが、「すべてのアクセスを信用せず、すべての通信を検証する」という概念の「ゼロトラスト」です。

エンドポイントは、攻撃の侵入経路や不正アクセスの踏み台にされるリスクがあるため、端末単位での防御が求められます。EDRは、エンドポイント上の不審な動作を即座に検知し、迅速な封じ込めや分析を行うことで境界型防御の限界を補いながら、ゼロトラストの考え方に基づくセキュリティ対策の強化を実現します。

EDRとEPPの違い

エンドポイントを守る代表的なセキュリティ製品として、EPPもあります。ここでは、EPPの役割やEDRとの違いを解説します。

EPPとは

EPP(Endpoint Protection Platform)は、エンドポイントに対するセキュリティ対策のひとつです。エンドポイント内に侵入しようとするマルウェアを検知し、感染や攻撃の実行を未然に防ぐ予防的な役割を担います。

これに対してEDRは、エンドポイントがマルウェアに感染してしまった場合にその存在を迅速に検出し、対応することに重点を置いている点が大きな違いです。

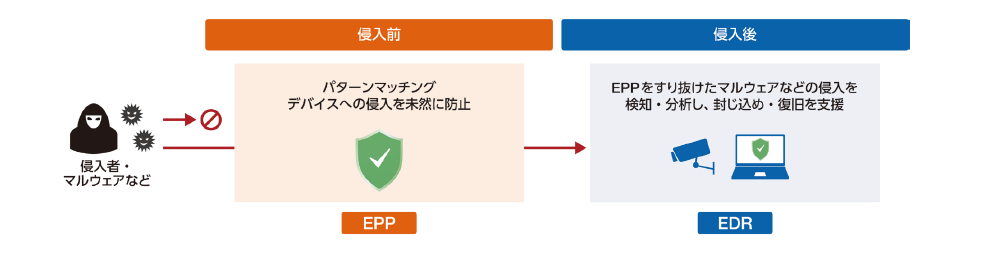

EPPは「侵入前」に防御、EDRは「侵入後」に検知・対応を行う

EPPとEDRは、いずれもエンドポイントを守るための仕組みですが、役割が異なります。EPPはマルウェアの特徴をもとに侵入を未然に防ぐ「侵入前の防御」を担い、既知の脅威に対する予防的な対策として有効です。一方、EDRはEPPをすり抜けたマルウェアを検知し、封じ込めや分析といった「侵入後の対応」に特化しています。

近年はエンドポイントの多様化や利用環境の拡大により、EPPを用いた侵入前の防御だけでは不十分となっています。EPPとEDRを組み合わせて運用することで、サイバー攻撃に対する防御と対応を両面から強化できるでしょう。

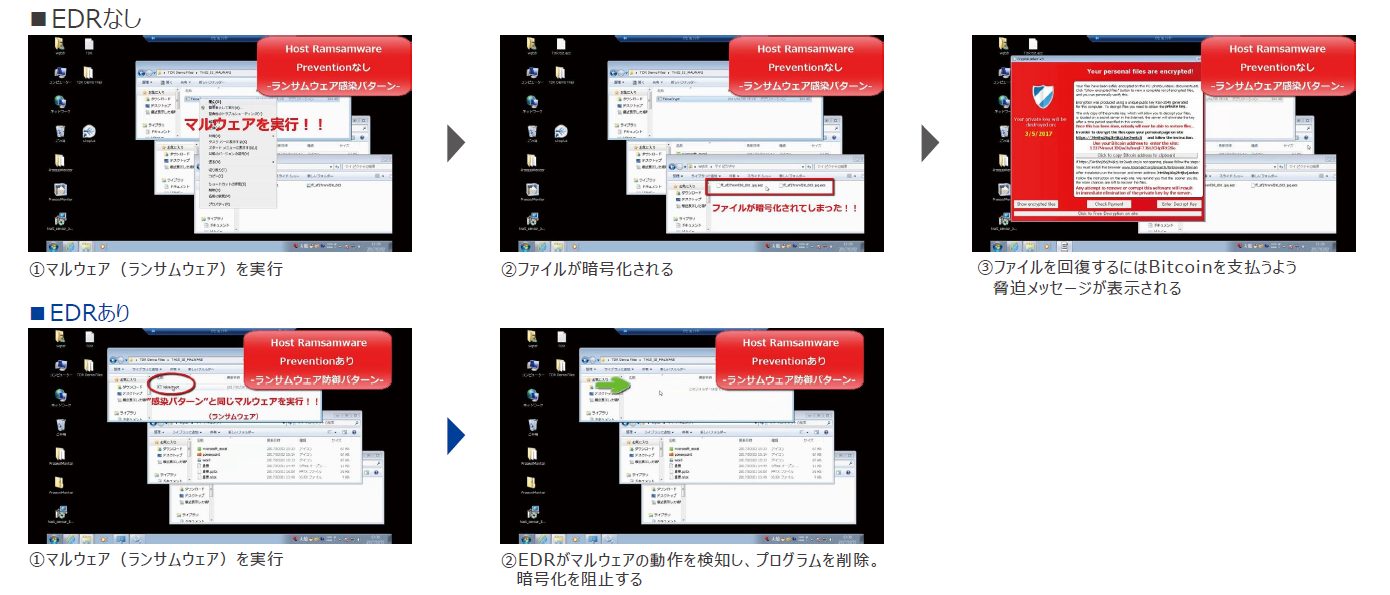

EPPのみではランサムウェアに対抗できないリスクも

従来、EPPのようなアンチウイルスソフトウェアの導入のみで十分だと考えられていました。しかし、サイバー攻撃の手口が巧妙化したことで、既知の脅威を検知・防御するEPPをすり抜けるケースが増加しています。

上図のように、EDRを導入していない場合では、ランサムウェアが実行された際に、社内ファイルの暗号化や脅迫メッセージの表示が行われました。一方、EDRを運用している場合、ランサムウェアが実行されてもEDRが動作を検知し、悪質なプログラムを削除したためファイルの暗号化は行われませんでした。

このように、EPPのみでは対処が難しい高度な攻撃に対しては、EDRの導入が不可欠だといえるでしょう。

EDRとその他のセキュリティ対策の違い

ここでは、5つのセキュリティ技術とEDRの違いについて解説します。

EDRとXDRの違い

XDR(Extended Detection and Response)とは、ネットワークやエンドポイント、アプリケーション、サーバーなど複数の領域を対象に、脅威の検出や分析、対処するプラットフォームです。XDRとEDRの違いは、以下のとおりです。

| XDR | EDR | |

|---|---|---|

| 特徴 | エンドポイントに加え、ネットワークやアプリケーション、サーバーなど複数の領域を保護 | エンドポイントに特化して保護 |

表はスライドできます

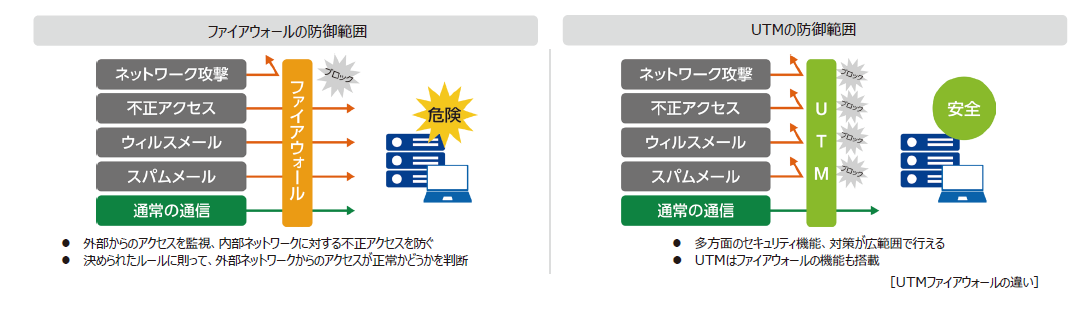

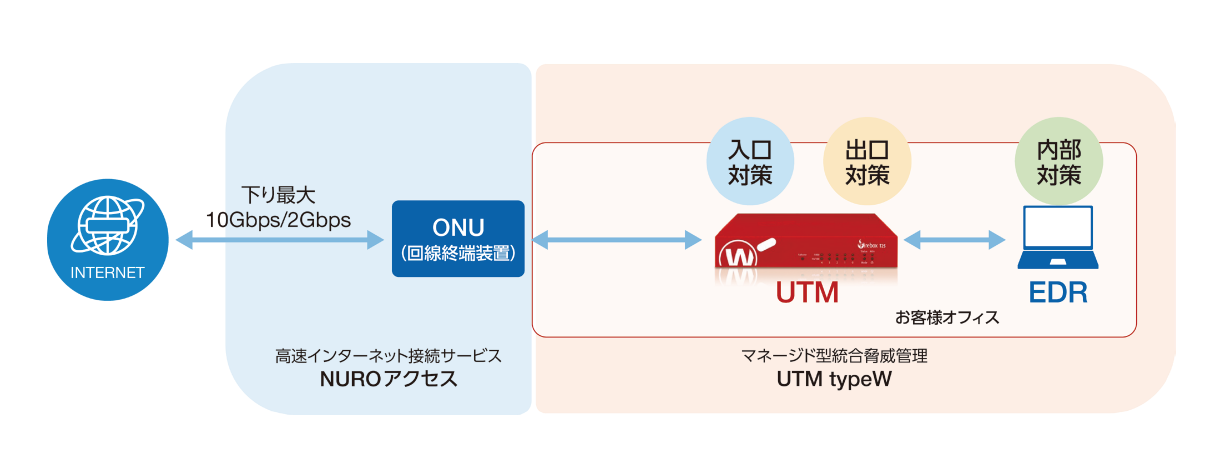

EDRとUTMの違い

UTM(Unified Threat Management)は、ファイアウォール、アンチウイルス、アンチスパムなど複数のセキュリティ対策を、1つのハードウェアやソフトウェアに集約したものです。日本語で「統合脅威管理」と訳されます。

近年、ファイアウォール単体ではネットワーク攻撃を防御することが難しくなっています。不正アクセスやスパムメールなど複数の攻撃に対応するためには、多層防御が実現するUTMが注目されています。

UTMとEDRの違いは、以下のとおりです。

| UTM | EDR | |

|---|---|---|

| 特徴 | 外部攻撃や不正アクセスを遮断する入口・出口対策を実施 | 侵入後の不審な挙動を検知・封じ込めを行う内部対策を実施 |

表はスライドできます

- UTM typeW

-

多様なセキュリティ機能搭載のUTM機器の導入支援から設置、保守、監視、レポートまでワンストップで提供

EDRとNGAV(次世代アンチウイルス)の違い

NGAV(Next Generation Anti-Virus)はEPPの一種で、従来のアンチウイルスソフトウェアを進化させたものです。機械学習や人工知能を利用して、従来型のアンチウイルスソフトでは対処できなかった未知のマルウェアを検出します。マルウェアのファイルやコードの挙動を監視し、これに基づいて脅威を予測できるのがNGAVの特徴です。

NGAVとEDRの違いは、以下のとおりです。

| NGAV | EDR | |

|---|---|---|

| 特徴 | 未知の脅威を検出し、侵入前の防御対策を実施 | 侵入後の脅威を検知・対応 |

表はスライドできます

EDRとMDRの違い

MDR(Managed Detection and Response)は、EDRを基盤にしたマネージドサービスです。EDRで脅威を検知した場合、企業のセキュリティ担当者はすぐに侵入経路の特定、情報の流出ルートの遮断など迅速な対応が求められます。

しかし、社内のリソース状況によっては対応が遅れてしまう場合があります。そこでMDRを導入すると、専門チームが24時間365日の監視や脅威分析を代行し、企業のセキュリティ対策を支援します。

MDRとEDRの違いは、以下のとおりです。

| MDR | EDR | |

|---|---|---|

| 特徴 | 外部の専門チームが、EDRなどを用いて社内システムの監視・分析を代行するサービス | エンドポイントを保護するセキュリティ製品 |

表はスライドできます

EDRとNDRの違い

NDR(Network Detection and Response)は、ネットワークレベルでの脅威の監視や検出、対応を行うソリューションです。EDRはエンドポイントに焦点を当てて各端末の行動を監視しますが、NDRは企業内のネットワーク全体を監視し、不審な通信を検出します。

NDRとEDRの違いは、以下のとおりです。

| NDR | EDR | |

|---|---|---|

| 特徴 | ネットワーク全体を監視 | 各端末で行われる挙動を監視 |

表はスライドできます

セキュリティ対策でEDRを採用するメリット

EDRは、エンドポイントの監視を強化し、攻撃を検知した際に迅速な対応を可能にするソリューションです。ここでは、セキュリティ対策でEDRを採用するメリットについて解説します。

迅速に脅威を検知・対応できる

EDRを導入するメリットのひとつは、脅威の検知と対応を迅速に行える点です。従来のセキュリティ対策では、巧妙化するサイバー攻撃の侵入を完全に防ぐのが難しくなっていました。

EDRはエンドポイントの挙動をリアルタイムで監視し、不審なアクティビティが検出されると即座にアラートを発します。これにより、セキュリティ担当者は攻撃の兆候を早期に察知し、迅速に対策を講じることが可能です。また、一部のEDR製品では、脅威を自動的に隔離する機能も備えており、インシデントの初動対応をスピーディーに進められます。

被害拡大のリスクを抑えられる

EDRは、攻撃を検知した後の対応にも強みがあります。攻撃の兆候が発見されると、エンドポイントの通信を遮断したり、感染したプロセスを停止したりすることで、被害の拡大を防ぎます。

また、EDRのデータ分析機能を活用することで、攻撃の経路や影響範囲を迅速に特定し、適切な対応を取ることが可能です。例えば、ランサムウェアの感染が疑われる場合、該当する端末をネットワークから隔離し、他のデバイスへの影響を最小限に抑えるといった措置を取ることができます。

このように、EDRは攻撃の初期段階での被害拡大を防ぐことで、企業の重要なデータやシステムの安全性を確保する役割を果たします。

EDR製品を選定する際の比較ポイント

EDR製品は多数存在し、それぞれ特徴や強みが異なるため、導入する際にはどの製品を選ぶかが非常に重要です。適切な製品を選定するためには、以下で紹介するようなポイントで比較検討しましょう。

カバーしている範囲

EDR製品によって、カバーしている範囲が異なります。導入を検討する際には、どの領域を保護する必要があるかについて事前に検討しておくことが大切です。

具体的には、EDRを以下の3種類に分類できます。

<EDRの種類>

◾️EDRに特化

主に「侵入後の検知と対応」に特化したタイプ。マルウェア感染や不審な挙動を検知し、封じ込めなど各プロセスの自動化を実現する。

◾️EDRとEPPの両方をカバー

侵入前の防御と侵入後の対応を一元的に行うタイプ。複数のセキュリティ製品を併用する必要がなくなり、運用の効率化が期待できる。

◾️EDRとEPP、端末管理までカバー

EDRとEPPに加えて、端末管理機能も搭載しており内部からの情報流出を防止するタイプ。外部からの脅威だけでなく、内部不正対策にも利用できる。

検知の精度

EDRを選定する際には、脅威を正確に検知できるかどうかが重要なポイントです。誤検知や見逃しが多いと、業務に支障をきたす可能性があり、セキュリティ対策としての効果が十分に発揮されません。

最新のEDR製品はAIを活用し、未知の攻撃に対する検知精度を向上させています。また、あらかじめ事前に登録した既知の攻撃パターンと一致する通信を検出する「シグネチャベース」の仕組みに、振る舞い検知を組み合わせることで、従来のアンチウイルスソフトでは見逃されがちな未知の攻撃や、異常な挙動を検知することができます。

EDRの導入を検討する際には、検知率や過去の実績を確認し、信頼性の高い製品を選ぶことが重要です。

運用のしやすさ

EDRは高度なセキュリティ対策を提供しますが、運用が複雑すぎると、うまく使いこなせない可能性があります。そのため、管理画面の操作性やインシデント発生時の対応のしやすさを確認することが必要不可欠です。

例えば、直感的なインターフェースを備えている、アラートが発生した際の対応ガイド機能が付いている、といった製品を選べば、運用負担を軽減できるでしょう。

EDRを選定する際は、社内のセキュリティ体制に適した運用のしやすさを考慮することが重要です。

コスト

EDRの導入にあたっては、費用対効果も重要な比較ポイントです。EDR製品は機能や提供形態のほか、クラウド型とオンプレミス型の選択によってもコストが変動します。

クラウド型EDRは初期費用が抑えられる半面、継続的な運用コストが発生する場合があります。一方オンプレミス型は、導入時のコストが高くなるものの、長期的には運用コストが抑えられる可能性があります。また、使用する機能の範囲によっても費用が異なるため、自社に必要な機能を見極め、適切なコストバランスを考慮することが求められます。

サポート体制

EDRの効果を最大限に発揮するためには、導入後のサポート体制も重要な要素です。

セキュリティインシデントが発生した際は迅速な対応が求められるため、ベンダーによるサポートの充実度を事前に確認することが重要です。特に、24時間365日対応のサポートがあるかどうか、インシデント発生時にどのような対応を行ってくれるのかをチェックする必要があります。

また、運用支援の有無も考慮することで、長期的に安心して運用できるEDR製品を選ぶことができます。いざというときに専門家に頼れる運用体制を整えておきたい場合は、先述したMDRプランがある製品を選んでおくと安心です。

- WatchGuard Endpoint Security

-

Endpoint Protection Platform (EPP)の次世代アンチウイルス、Endpoint Detection and Response (EDR)、DNSフィルタリングソリューションなど、エンドポイントへの高度なサイバー攻撃を阻止するために必要な技術を提供

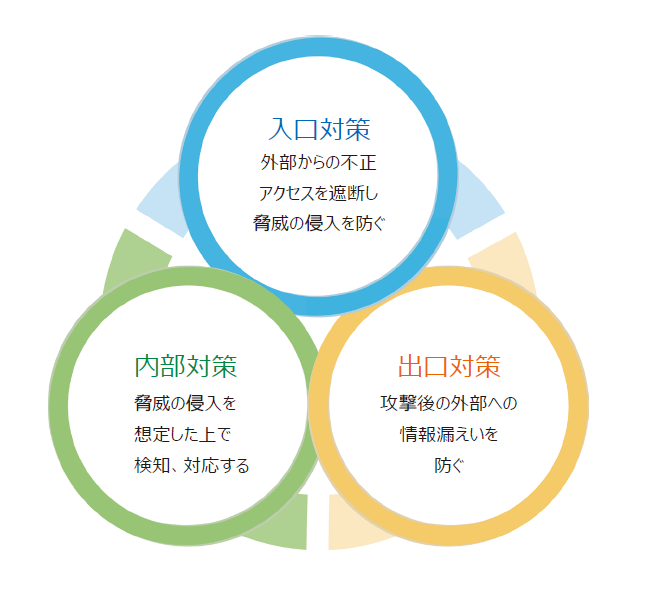

入口・内部・出口対策への対応

企業が効果的なセキュリティ対策を行うためには、「入口・内部・出口」の3つの観点から統合的に取り組むことがポイントです。EDR製品を提供するベンダーが、すべてのプロセスを包括的にカバーした製品・サービスを展開しているかもチェックしておきましょう。

3つの対策のうち、EDRは「内部対策」に当てはまります。それぞれの概要と代表的なセキュリティ対策は、以下のとおりです。

| 対策の種類 | 概要 | セキュリティ対策 |

|---|---|---|

| 入口対策 |

|

|

| 内部対策 |

|

|

| 出口対策 |

|

|

表はスライドできます

しかし、多様なセキュリティ製品の中から必要なものを選び、導入から運用・管理までをすべて自社で担うのは難しい場合もあるでしょう。そのため、入口・内部・出口の3つをまとめて提供できるベンダーに相談することも有効な方法だと考えられます。

- UTM typeW

-

多様なセキュリティ機能搭載のUTM機器の導入支援から設置、保守、監視、レポートまでワンストップで提供

NURO Bizのセキュリティ製品でエンドポイントを保護

ソニービズネットワークス株式会社による「NURO Biz(ニューロ・ビズ)」は、高速インターネット接続サービス「NUROアクセス」を中心に、ネットワークやクラウド、セキュリティなども合わせて一気通貫で導入できる法人向けブランドです。インターネット回線からセキュリティ製品までをトータルで利用できる点が、「NURO Biz」の特長です。

エンドポイントを守るソリューションとして、「UTM typeW」、「WatchGuard Endpoint Security」、「仮想UTMソリューション WatchGuard FireboxV」があります。それぞれの特長は、以下の表をご覧ください。

| ソリューション | 特長 |

|---|---|

| UTM typeW |

|

| WatchGuard Endpoint Security |

|

| 仮想UTMソリューション WatchGuard FireboxV |

|

表はスライドできます

例えば、「UTM typeW」なら、入口・内部・出口対策にわたり強固なセキュリティを実現し、コスト削減・運用負荷の軽減を可能にします。クラウド環境で運用したい場合には「仮想UTMソリューション WatchGuard FireboxV」を選択することで、物理機器の管理が不要で柔軟なスケーリングが可能です。

さらに「NUROアクセス」と組み合わせることで、高速インターネット環境とセキュリティをワンストップで導入でき、通信品質とセキュリティ対策を両立させることができます。

「通信環境を改善したい」「セキュリティ対策を強化したい」と考えている場合、以下のリンクをぜひチェックしてみてください。

- UTM typeW

-

多様なセキュリティ機能搭載のUTM機器の導入支援から設置、保守、監視、レポートまでワンストップで提供

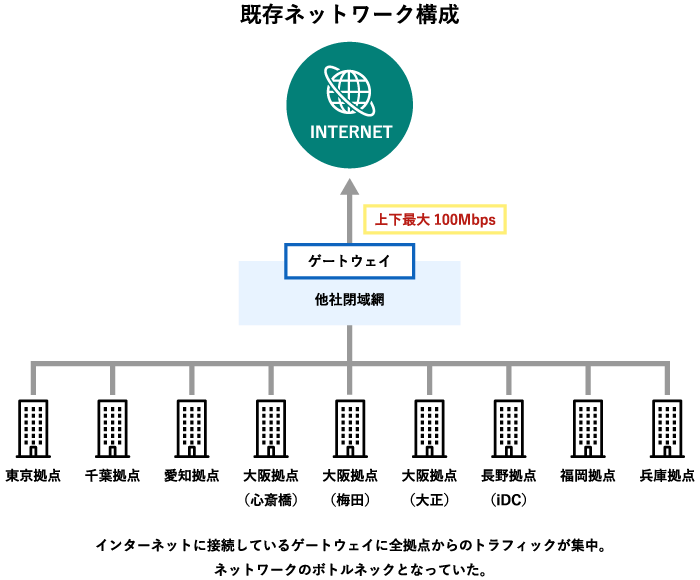

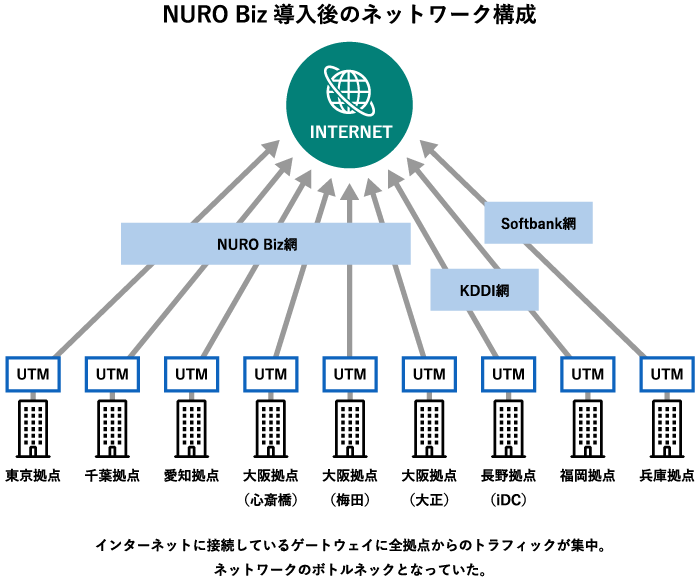

【導入事例】コストを大幅に圧縮し帯域不足を解消|エイトレント株式会社様

オフィス・イベント関連用品などのレンタルサービスを提供しているエイトレント株式会社様は、他社のIP-VPNサービスを利用していました。しかし、Windows Updateや日次データバックアップを実行する際に帯域不足が発生。インターネットゲートウェイに通信が集中し、業務に影響が及んでいることが課題になっていました。

そこで同社は「NUROアクセス 2G スタンダード」と「NUROセキュリティ UTM typeW」を組み合わせ、インターネットVPNを導入。各拠点から直接インターネットに接続できるようになり、帯域は従来の最大100Mbpsから最大1Gbpsへと大幅な増強が実現しています。さらに、UTMの機能を活用してWindows Update用の通信を特定のポートに割り当てることで、通常業務への影響を防ぐことに成功しました。

導入の結果、通信環境が改善し、コストも従来比で約2/3までの削減につながった事例です。

- 事例詳細:エイトレント株式会社様

- yarai

-

標的型攻撃で利用される未知の脆弱性や マルウェアの検知・防御に特化した エンドポイントセキュリティ

- WatchGuard Endpoint Security

-

Endpoint Protection Platform (EPP)の次世代アンチウイルス、Endpoint Detection and Response (EDR)、DNSフィルタリングソリューションなど、エンドポイントへの高度なサイバー攻撃を阻止するために必要な技術を提供

- UTM typeW

-

多彩なセキュリティ機能を持つ WatchGuard Technologies社のUTM機器が ネットワーク保護の運用管理を一元化

まとめ

EDRは、エンドポイントの監視と迅速な脅威対応を可能にするセキュリティ技術です。近年、ランサムウェアやAPT攻撃の増加、攻撃手法の巧妙化、クラウド利用やテレワークの普及により、従来のセキュリティ対策だけでは十分に対応できないケースが増えています。そのため、企業にとってEDRの導入は、サイバー攻撃からの被害を最小限に抑えるための有効な手段といえるでしょう。

NURO Bizでは、高速インターネット接続サービス「NUROアクセス」に加えて、エンドポイントを守る各種セキュリティ製品も柔軟に組み合わせて提供しています。インターネット回線とセキュリティ対策製品/サービスを一元的に導入することで、IT担当者の運用負担を軽減しながら、業務をスムーズに遂行できる安全な環境を構築できます。

詳しくは、下記の関連製品をぜひご覧ください。

お役立ち資料をダウンロード

「いまさら聞けない「インターネット」と「セキュリティ」の関係 中⼩企業にお勧めのセキュリティ対策UTM+EDR」のダウンロードをご希望のお客様は、

以下必要事項をご入力ください。