Kiroとは? 3つの形態

Kiro(キロ)は、AWSが発表したAIエージェント搭載の開発ツール群です。「AIと対話しながら設計から開発まで一緒に作り切れる」のが特徴で、以下の3つの形態があります。

Kiro IDE

VS Codeベースのデスクトップアプリ型IDEです。GUIでファイルツリーやdiffを見ながら、AIと対話して開発を進められます。VS Codeの設定・テーマ・拡張機能をそのままインポートできるので、乗り換えコストが低いのもポイントです。

公式サイトからWindows/macOS/Linux向けにダウンロードできます。

Kiro CLI

ターミナル上でKiroのAIエージェントと対話できるコマンドラインツールです。もともと「Amazon Q Developer CLI」として提供されていたものが、Kiro CLIとしてアップデートされました。

# インストール(macOS/Linux) curl -fsSL https://cli.kiro.dev/install | bash # チャット開始 cd my-project kiro-cli chat

SSHでリモートサーバーに接続しているときや、ターミナル中心のワークフローで作業したいときに重宝します。

Kiro Autonomous Agent

kiro.devやGitHubからタスクを割り当てると、人間の介入なしで自律的にタスクを実行するエージェントです。コードの実装やテストを自動で行い、結果をプルリクエストとして返してくれます。現在はプレビュー段階で、Pro/Pro+/Powerユーザーに順次ロールアウト中です。

各Kiroの主な機能

Kiro IDEの主な機能

表はスライドできます

| 機能 | 概要 |

|---|---|

| Specs(スペック) | 自然言語のプロンプトから要件定義・設計・タスク一覧を自動生成。仕様駆動開発の中核機能 |

| Hooks(フック) | 「ファイル保存時に自動フォーマット整形」「コード変更時にセキュリティスキャン」など、イベント駆動の自動化ルール |

| Steering(ステアリング) | プロジェクト固有のルールや規約をMarkdownで定義し、AIが常にそれに従って提案・生成する仕組み |

| MCPサポート | Model Context Protocolで外部ツールと連携 |

| カスタムエージェント | 特定タスクに特化したAIエージェントを作成・実行 |

| エージェントチャット | ファイル・URL・ドキュメントを参照しながらAIと対話 |

Kiro IDEの一番の売りはSpecsです。作りたいものを自然言語で伝えるだけで、要件定義・設計・タスク一覧まで自動で作ってくれて、そのままタスクを実行して開発を進められます。「何を作るか」の整理からAIに手伝ってもらえるのは結構ありがたいです。

Kiro CLIの主な機能

表はスライドできます

| 機能 | 概要 |

|---|---|

| エージェントチャット | ターミナル上でAIと対話しながらコード生成・質問・ファイル操作が可能 |

| Hooks | IDE版と同様にイベント駆動の自動化ルールを利用可能 |

| Steering | IDE版と設定を共有でき、プロジェクトのルールをCLIでも適用 |

| MCPサポート | 外部ツールとの連携 |

| カスタムエージェント | 特定タスクに特化したAIエージェントを作成・実行 |

IDE版と共通の機能(Hooks・Steering・MCP・カスタムエージェント)はCLIでも使えます。違いはシンプルで、GUIがないぶんターミナルだけで完結できること。SSHで作業してるときとか、IDEを開くほどでもないちょっとした作業に向いてます。活用事例のセクションで、実際にCLIを使ったデモをお見せします。

Kiro Autonomous Agentの主な機能

表はスライドできます

| 機能 | 概要 |

|---|---|

| Issue対応 | GitHubのIssueをアサインすると自動で実装に着手 |

| プルリクエスト作成 | 実装結果をPRとして提出し、レビューを受けられる |

| 自律的な学習 | レビューフィードバックを学習し、今後の作業に反映 |

開発者が寝ている間にIssueを片付けてくれる、というイメージが近いです。人間はレビューと最終判断に集中できます。

使い分け

表はスライドできます

| 場面 | おすすめ |

|---|---|

| Specsで仕様駆動開発をしたい | Kiro IDE |

| GUIでファイルツリーやdiffを見ながら作業したい | Kiro IDE |

| ターミナル中心のワークフローを崩したくない | Kiro CLI |

| スクリプトやCI/CDにAIを組み込みたい | Kiro CLI |

| GitHubのIssue対応を自動化したい | Kiro Autonomous Agent |

| 人間の介入なしでタスクを自律実行させたい | Kiro Autonomous Agent |

ざっくり言うと、IDE版は「一緒に作る」、CLI版は「手足として動かす」、Autonomous Agentは「任せて待つ」という使い分けです。もちろん併用もできるので、場面に応じて使い分けるのがベストだと思います。

活用事例・Kiro CLIデモ

Kiro IDEを使った開発方法はこちらの記事で詳しく解説しています。

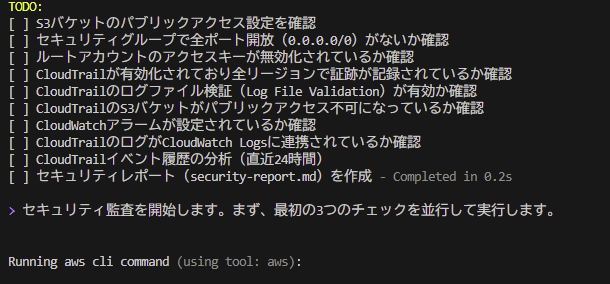

ここではKiro CLIを使って、AWS環境のセキュリティを自動分析するエージェントを作って動かすデモをお見せします。

デモ:セキュリティ分析エージェントでAWS環境を自動チェック

カスタムエージェントとSkillsを組み合わせて、セキュリティチェックに特化したAIを作ります。

前提条件

- Kiro CLIがインストール済み

- AWS CLIが設定済み(

aws configureでアクセスキーとリージョンを設定)

ステップ1:セキュリティチェック用のSkillを作成

Skillとは、Kiroに「こういうタスクはこの手順でやって」と教える手順書です。プロジェクト内に以下のファイルを作成します。

.kiro/skills/security-audit/SKILL.md

SKILL.mdの内容:

name: security-audit description: AWSアカウントのセキュリティ監査を実施する。セキュリティチェック、監査、レポート作成時に使用。

チェック手順

以下の項目のみをAWS CLIで確認し、日本語でレポートを作成してください。

※MFA設定状況の確認は対象外です。以下のリスト以外のチェックは行わないでください。

- S3バケットのパブリックアクセス設定を確認

- セキュリティグループで全ポート開放(0.0.0.0/0)がないか確認

- ルートアカウントのアクセスキーが無効化されているか確認

- CloudTrailが有効化されており、全リージョンで証跡が記録されているか確認

- CloudTrailのログファイル検証(Log File Validation)が有効か確認

- CloudTrailのS3バケットがパブリックアクセス不可になっているか確認

- CloudWatchアラームが設定されているか確認(不正なAPIコール、ルートアカウント使用等)

- CloudTrailのログがCloudWatch Logsに連携されているか確認

CloudTrailイベント履歴の分析

aws cloudtrail lookup-eventsを使い、直近24時間のイベントから以下を抽出・報告してください。

リソース変更操作

- AWSリソースの作成(

Create*、Run*)、変更(Modify*、Update*、Put*)、削除(Delete*、Terminate\*)イベント - セキュリティグループ・IAMポリシー・S3バケットポリシーなどの設定変更

不審なアクセス・接続

- EC2インスタンスへの接続(SSM StartSession、EC2 Instance Connect)

- SSM RunCommandによるコマンド実行(SendCommand)

- コンソールログイン(ConsoleLogin)、特にルートアカウントの使用

- 通常と異なるIPアドレスやリージョンからの操作

分析のポイント

- 誰が(userIdentity)、いつ(eventTime)、何を(eventName)、どのリソースに対して行ったかを明記

- 想定外の操作があれば「要確認」として強調

レポート形式

- ファイル名: security-report.md

- 各項目について「問題なし」「要対応」で判定

- 要対応の項目には改善案を記載

ステップ2:セキュリティ分析エージェントを作成

kiro-cli agent create security-checker

エージェントの設定ファイルに以下を記述します。

{

"name": "security-checker",

"description": "AWSセキュリティ専門のエージェント",

"prompt": "あなたはAWSセキュリティの専門家です。ユーザーの指示に従い、AWS環境のセキュリティ分析を行ってください。日本語で回答してください。",

"tools": ["*"],

"allowedTools": ["@builtin", "use_aws"],

"toolsSettings": {

"use_aws": {

"defaultRegion": "ap-northeast-1"

}

},

"resources": ["skill://.kiro/skills/*/SKILL.md"]

}

ステップ3:エージェントを起動して一言で分析開始

kiro-cli chat --agent security-checker

セキュリティチェックして

たったこれだけで、エージェントがSkillの手順に従ってAWS CLIコマンドを自動実行し、環境を分析してレポートを生成します。

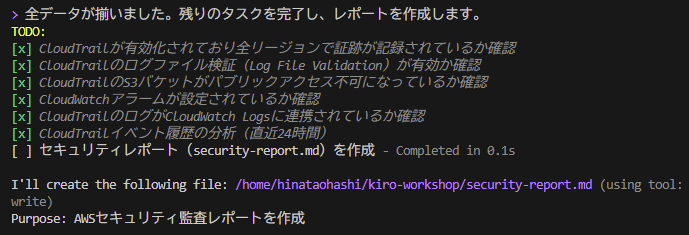

チェック項目を全て分析しレポート作成に関わるデータを集めてくれました!

実際にレポートの一部を確認してみましょう。

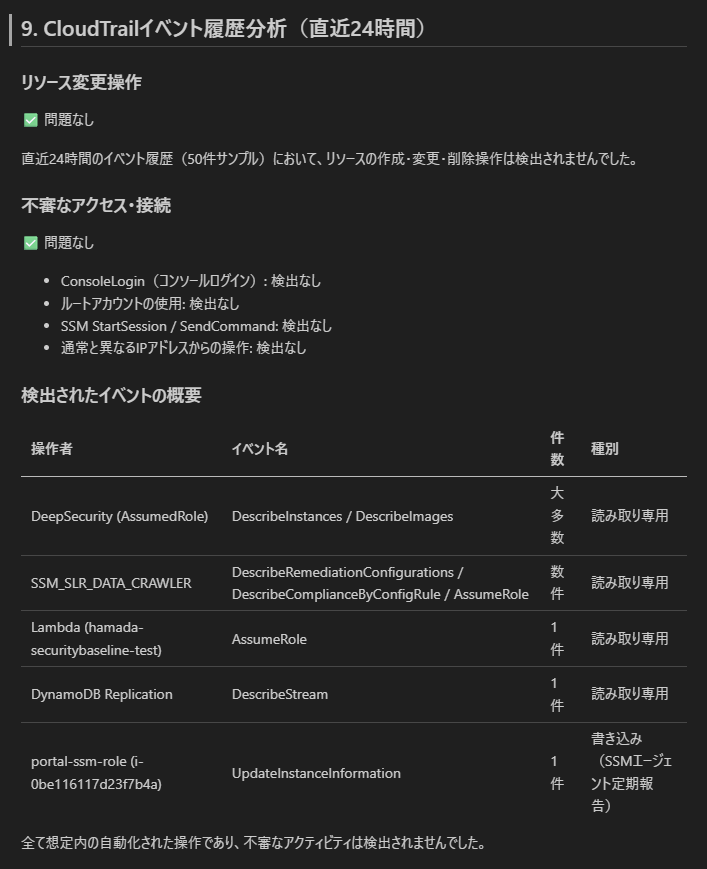

ステップ4:レポートを確認

cat security-report.md

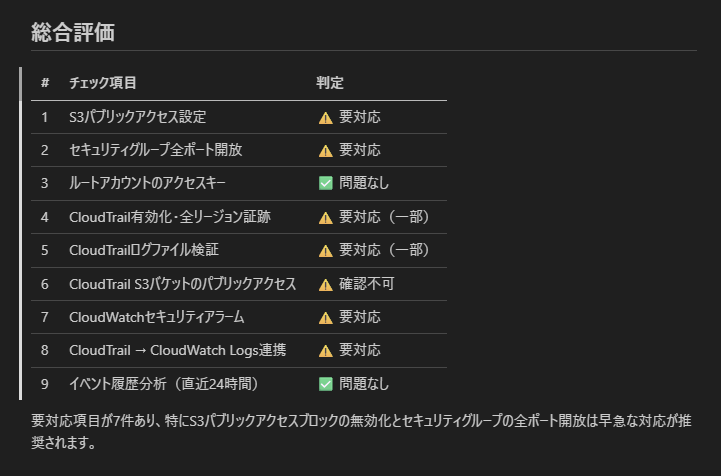

生成されたレポートには、各項目のチェック結果と改善提案がまとめられています。リソースの変更操作や不審なアクセス、イベント等がないか調査して結果を返してくれています。

総合評価から要対応項目まで出してくれました!

さらにここから発展させると、この分析レポートをもとにトラブルシューティングする専用エージェントを別途作成して、分析→検知→修正までのフローを自動化することもできます。

このあたりのマルチエージェント活用についてはまた別のブログで話したいと思います!

ポイント

- エージェントが「誰として動くか」を定義し、Skillsが「どう動くか」の手順を定義する

- Skillsはプロジェクトの

.kiro/skills/に置くので、Gitで管理すればチーム全員が同じ手順でチェックできる - チェック項目を変えたいときは

SKILL.mdを編集するだけ。エージェント自体を作り直す必要はない

まとめ

Kiroは「アイデアを伝えるだけでアプリを作れる」という夢をかなり現実に近づけたAI開発ツールです。3つの形態をおさらいすると:

- Kiro IDE:Specsで仕様から作れるGUI型IDE。「設計どうしよう」から相談できる

- Kiro CLI:ターミナルで完結するCLIツール。SSH先でもサッと使える

- Kiro Autonomous Agent:GitHubと連携して、Issue対応からPR作成まで自律的にやってくれるエージェント

まずは無料プランで試してみて、自分の開発スタイルに合う形態を見つけてみてください。料金プランなど最新情報は公式サイトで確認できます。